”网络通信基础重难点解析“ 的搜索结果

1 、 P 2 P (Peer to Peer):通信双方没有传统意义上的客户服务器之分,2 、文件分发、文件共享、视频流服务等应用中,P 2 P表现出优越的性能。例:【选择题】 2 、从体系结构角度来看,在计算机网络应用中,( )...

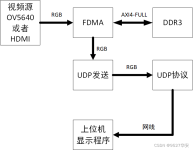

DBC文件是描述CAN信号和消息之间关系的一种数据文件,其包含了CAN信号的定义、信号和物理量之间的关系、CAN...在CAN网络开发中,DBC文件的生成、MATLAB模型的生成以及C代码的生成和CAN协议的解析成为了重要的技术难点。

商密测评后国密改造技术重点和难点梳理,让商密测评整改不再迷茫。

VLAN讲解(重点难点详解)

标签: VLAN讲解

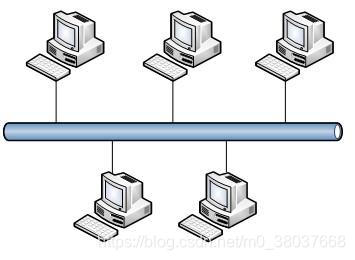

VLAN讲解(重点难点详解) 里面有经典案例 完整配置命令 一下是部分内容 什么是VLAN? VLAN(Virtual LAN),翻译成中文是“虚拟局域网”。LAN可以是由少数几台家用计算机构成的网络, 也可以是数以百计的计算机构成...

1.(单选题)计算机在局域网络上的硬件地址也可以称为MAC地址,这是因为 () A. 它是物理地址,MAC是物理地址的简称 B. 硬件地址是传输数据时,在传输媒介访问控制层用到的地址 C. 它是链路层地址,MAC是链路层的...

这是作者的网络安全自学教程系列,主要是关于安全工具和实践操作的在线笔记,特分享出来与博友们学习,希望您们喜欢,一起进步。前文详细讲解了hack the box在线渗透平台注册过程,以及Web渗透三道入门题目,包括...

这是作者的系列网络安全自学教程,主要是关于网安工具和实践操作的在线笔记,特分享出来与博友共勉,希望您们喜欢,一起进步。本篇文章,作者将分享两篇论文,机器学习是如何运用到恶意代码攻击中的,并谈谈自己的...

第2~7章分别介绍了 网络需求分析、通信规范分析、逻辑网络设计、物理网络设计、网络配置与实施、网络优化与测试等考试热 门内容。每章分为案例梳理(包括考纲要求、考点统计和学习建议等)、知识点清单、真题透解和...

知识对于人工智能的价值就在于,让机器具备认知能力和理解能力。构建知识图谱这个过程的本质,就是让机器形成认知能力,理解这个世界。 一、知识图谱无处不在 说到人工智能技术,人们首先会联想到深度学习、...

DDoS原理、分类与防御

标签: 安全 ddos kali linux

创建 npm 项目,创建脚手架入口文件,最上方添加:#!/usr/bin/env node,配置 package.json, 添加 bin 属性,编写脚手架代码,将脚手架发布到 npm

VoLTE题库(含解析)-中高级必看

标签: 网络

1)1到6,UE起呼,UE高层协议层需要发送INVITE到IMS,触发RRC连接)安全模式等过程,并通过RRC重配置消息建立SRB2信令无线承载)恢复QCI5承载,配置测量控制,IMS收到主叫的INITE消息,开始寻呼,并发送INVITE100...

移动和社交风头正劲,企业协作与通信市场风云变幻。互联网巨头和创业公司纷纷入场,共同分食企业协作与通信这块大蛋糕,也深度促进了中国企业级服务的市场繁荣。6月14日,国内企业协作与通信市场最大的盛会——第十...

译者:Yujiaao segmentfault.com/a/1190000019962661 推荐阅读(点击即可跳转阅读) 1.SpringBoot内容聚合 2.面试题内容聚合 ...3.设计模式内容聚合 ...这些问题主要来自 Java 核心部分 ,不涉及 Java EE 相关问题。...

自考,04741——计算机科学与技术

如果在百度百科上搜索“粘包”,对应的读音便是“zhān bāo”,语义解释为:网络技术术语。指TCP协议中,发送方发送的若干包数据到接收方接收时粘成一包,从接收缓冲区看,后一包数据的头紧接着前一包数据的尾。TCP...

使用Python网络编程实现Ping命令

【编者的话】Kubernetes经过了几年的发展,存在着很多的网络方案。然而网络虚拟化在Kubernetes出现前就一直在发展,其中基于OpenVswitch的方案在OpenStack中已经有了很成熟的方案。其中OVN作为OVS的控制器提供了构建...

推荐文章

- Android RIL框架分析-程序员宅基地

- Python编程基础:第六节 math包的基础使用Math Functions_ps math function-程序员宅基地

- canal异常 Could not find first log file name in binary log index file_canal could not find first log file name in binary-程序员宅基地

- 【练习】生成10个1到20之间的不重复的随机数并降序输出-程序员宅基地

- linux系统扩展名大全,Linux系统文件扩展名学习-程序员宅基地

- WPF TabControl 滚动选项卡_wpf 使用tabcontrol如何给切换的页面增加滚动条-程序员宅基地

- Apache Jmeter常用插件下载及安装及软硬件性能指标_jmeter插件下载-程序员宅基地

- SpringBoot 2.X整合Mybatis_springboot2.1.5整合mybatis不需要配置mapper-locations-程序员宅基地

- ios刷android8.0,颤抖吧 iOS, Android 8.0正式发布!-程序员宅基地

- 【halcon】C# halcon 内存暴增_halcon 读二维码占内存-程序员宅基地