复现 https://blog.csdn.net/qq_40989258/article/details/121862363 原理解析: https://www.zhihu.com/question/505025655/answer/2265606581

”环境复现“ 的搜索结果

jboss漏洞复现,cve-2017-12149漏洞,从环境搭建到复现,自己写的。

github项目复现注意事项

标签: python

1 一定要先去xml 文件看看版本和环境 不然可能出现各种无法预知的错误。 以pycharm 的Python项目为例 misc.xml文件中 <?xml version="1.0" encoding="UTF-8"?> <project version="4"> <component ...

保证训练结果的一致和可复现,在算法迭代训练过程中非常重要,否则由于随机性非常容易导致判断错误和干扰算法优化方向。

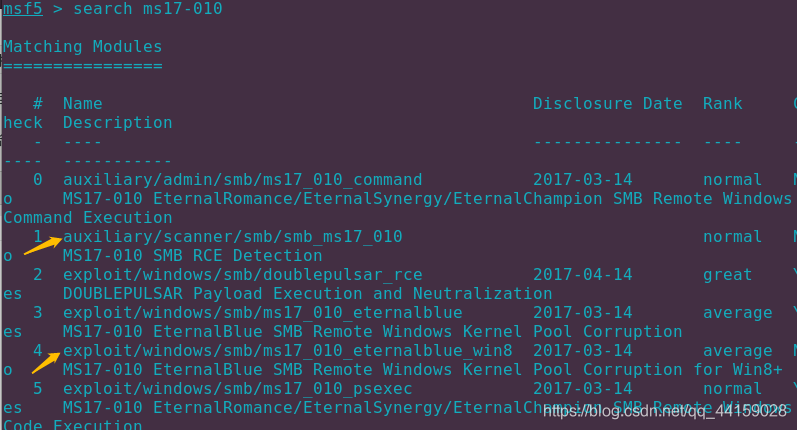

准备好复现漏洞的环境 客户端(windows 或 Linux 主机任意) 服务端(Linux主机一台。下文使用 Ubuntu) 步骤一:服务端主机安装 Apache2 sudo apt update sudo apt install apache2 apache2 -version 步骤二:...

IIS,Apache,Nginx,Tomcat,Docker,K8s,Weblogic,JBoos,WebSphere,Jenkins ,GlassFish,Jetty,Jira,Struts2,Laravel,Solr,Shiro,Thinkphp,Spring,Flask,jQuery 等。Docker 容器是使用沙盒机制,是...

论文 AlphaCodium: From Prompt Engineering to Flow Engineering 的代码实现 配置环境库包在requirements.txt文件中 使用说明在readme.md文件中

作者:Emmanuel Goossaert ...本文将给出一种从科学论文中复现算法的简单指导,以为个人经历而言,我已经成功从书籍或者科学文献资料中复现了许多复杂算法,本文包括了我从搜索、阅读、编程和调试中所学到的...

nginx文件解析漏洞的修复

来到vulhub/tomcat/tomcat8/靶场。

如何读论文?复现代码?

标签: python

网络环境:ubuntu系统下,python3.4以上,tensorflow1.12.0以上.需要自己训练 * Random split 50k training set into 45k/5k train/eval split. * Pad to 36x36 and random crop. Horizontal flip. Per-image whitening...

参考Ultra-Fast-Lane-Detection 复现 2. 环境搭建 conda create -n resa python=3.8 -y conda activate resa # Install pytorch firstly, the cudatoolkit version should be same in your system. (you can also ...

monodepth2复现心得

标签: 深度学习

推荐文章

- withRouter,非根组件获取路由参数_withrouter 只能取到路由中的一个参数-程序员宅基地

- ubuntu环境下QT5操作摄像头报错,cannot find -lpulse-mainloop-glib cannot find -lpulse cannot find -lglib-2.0_cannot find–lpulse-程序员宅基地

- 用jbpm_bpel学jwsdp的ant方式使用-程序员宅基地

- 输入数字判断星期几_html获取当前星期几-程序员宅基地

- SpringBoot整合Activiti7——实战之放假流程(会签)_activit7中会签-程序员宅基地

- 阿里云服务器收到挖矿病毒的攻击,导致基础的文件被病毒污染的问题和对应的处理解决方法-程序员宅基地

- 北京东城区空调维修办法,格力变频空调出现ph,到底是怎么回事?_格力变频空调ph代码-程序员宅基地

- vscode编辑器使用拓展插件background添加背景图片改变外观_background vscode-程序员宅基地

- android 简单打电话程序_android拨打电话的程序-程序员宅基地

- 第二届中国(泰州)国际装备高层次人才创新创业大赛_泰州市双创人才计划2022-程序员宅基地