该漏洞存在于GitLab CE/EE版本16.0.0中,当嵌套在至少五个组中的公共项目中存在附件时,可在未经身份验证的情况下通过uploads功能遍历读取任意文件,导致敏感信息泄露。GitLab是一个用于仓库管理系统的开源项目,其...

”漏洞复现“ 的搜索结果

若依管理框架-漏洞复现

标签: mybatis

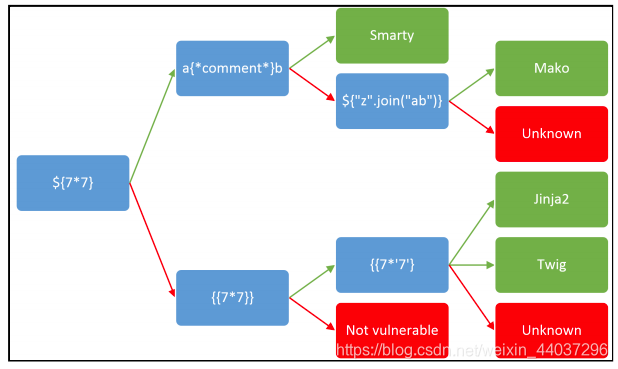

FTP服务端请求伪造漏洞(SSRF)Spring Boot服务端模板注入(SSTI)漏洞XML外部实体(XXE)注入漏洞获取root私钥ipython 8.0.0 远程命令执行漏洞(CVE-2022-21699)Exiftool远程代码执行漏洞(CVE-2021-22204)ImageMagrick命令...

文章目录一、Nginx 配置错误导致漏洞(3个)1、CRLF注入漏洞描述漏洞利用修复补充,重定向介绍2、目录穿越漏洞描述漏洞利用3、add_header被覆盖描述漏洞利用免责声明 一、Nginx 配置错误导致漏洞(3个) 1、CRLF注入漏洞...

WebLogic 存在远程代码执行漏洞(CVE-2023-21839/CNVD-2023-04389),由于Weblogic IIOP/T3协议存在缺陷,当IIOP/T3协议开启时,允许未经身份验证的攻击者通过IIOP/T3协议网络访问攻击存在安全风险的WebLogic Server...

向日葵rce漏洞复现

标签: 安全

漏洞描述 向日葵远程控制软件是一款免费的集远程控制电脑手机、...漏洞复现 exp下载 https://github.com/Mr-xn/sunlogin_rce/releases/tag/new 向日葵版本10.3.0.27372 链接:https://pan.baidu.com/s/1QMOaytWbkoBd

整合了多方资料,包括centos7下的redis环境搭建、redis配置更改、msf工具利用、写入key利用漏洞等。还有复现中常见的错误以及常见的redis命令

RocketMQ的NameServer、Broker、Controller等多个组件暴露在外网且缺乏权限验证,攻击者可以利用该漏洞利用更新配置功能以RocketMQ运行的系统用户身份执行命令。此外,攻击者可以通过伪造 RocketMQ 协议内容来达到...

此源码针对以上漏洞进行漏洞复现,亲测可用。 使用人群:使用于想要学习和了解该漏洞的安全从业者、大学生、以及其他用户。另外也适用于想要调试该漏洞的研究者。 其他说明:本源码使用pom搭建,需要下载maven工具。

OpenSSH 用户名枚举漏洞 CVE-2018-15473 漏洞复现一、漏洞描述二、漏洞影响三、漏洞复现1、环境搭建2、漏洞复现四、漏洞POC五、参考链接 一、漏洞描述 OpenSSH 7.7前存在一个用户名枚举漏洞,通过该漏洞,攻击者可以...

【漏洞复现】log4j2 CVE-2021-44228漏洞复现

Ruijie-EWEB 网管系统 flwo.control.php 中的 type 参数存在命令执行漏洞,攻击者可利用该漏洞执行任意命令,写入后门,获取服务器权限,进而控制整个web服务器。

二、漏洞扫描() http://192.168.0.178:80|Microsoft-IIS/6.0|http://192.168.0.178/20213705113750.txt|webdva漏洞 来源模式一 咱们到靶机中查看发现网站根目录下一个文件 然后结合另一个工具进行配合攻击

Sentinel Dashboard是一个轻量级的开源控制台,提供机器发现以及健康情况管理、监控、规则管理和推送的功能。它还提供了详细的被保护资源的实际访问统计情况,以及为不同服务配置的限流规则。

推荐文章

- confluence搭建部署_ata confluence-程序员宅基地

- SpringCloud与SpringBoot版本对应关系_springboot 2.1.1 对于的cloud-程序员宅基地

- 如何恢复硬盘数据?简单解决问题_磁盘恢复 csdn-程序员宅基地

- 苹果手机测试网络速度的软件,App Store 上的“网速测试大师-测网速首选”-程序员宅基地

- 教了一年少儿编程,说说感想和体验-程序员宅基地

- 22东华大学计算机专硕854考研上岸实录-程序员宅基地

- 如何用《玉树芝兰》入门数据科学?-程序员宅基地

- macOS使用brew包管理器_brew清理缓存-程序员宅基地

- 【echarts没有刷新】用按钮切换echarts图表的时候,该消失的图表还在,加个key属性就解决了_echarts 怎么加key值-程序员宅基地

- 常用机器学习的模型和算法_常见机器学习模型算法整理和对应超参数表格整理-程序员宅基地