”涉密计算机不得接入互联网等公共信息网络“ 的搜索结果

经济建设和公共利益的一般信息和信息系统,其受到破坏 后,会对国家安全. 社会秩序. 经济建设和公共利益造成一定损害 C. 适用于涉及国家安全. 社会秩序. 经济建设和公共利益的信息和信息系统,其受到破坏后,会对...

(以后再补充)二、实验环境及相关情况(包含使用软件、实验设备、主要仪器及材料等)1、实验设备:微型计算机; 2、软件系统:Windows 7操作系统,Nmap。三、实验内容1、 Windows平台下Nmap的安装。 2、 Win

2010年9月全国计算机三级网络技术笔试试题 一、选择题(每小题1分,共60分) (1)1991年6月中国科学院首先与美国斯坦福大学实现Internet联接,它开始是在 A)电子物理所 B)计算技术所 C)高能物理所 ...

答:网络安全,是指通过采取必要措施,防范对网络的攻击、侵入、干扰、破坏和非法使用以及意外事故,使网络处于稳定可靠运行的状态,以及保障网络数据的完整性、保密性、可用性的能力。网络安全的本质在对抗,对抗的...

NISP一级练习题1-10

标签: 安全

在一定程度上,人类社会的发展速度取决于人们感知信息、利用信息的广度和深度B. 信息无时不在,无处不在,信息是我们行动决策的重要依据C. 电视机、电话机、声波、光波是信息D. 人类可以借助信息资源对自然界中的...

几种政务网络的名字解释

标签: 政务网络

一:几种网络名词解释1: 局域网单位内部的自建局域网络;2: 互联网互联网(英语:Internet),又称网际网络,或音译因特网(Internet)、英特网,互联网始于1969年...这种将计算机网络互相联接在一起的方法可称作“网络...

试题总分:100分,时间:100分钟 ...

一、 概述1.1引言本文基于对XX公司信息安全风险评估总体规划的分析,提出XX公司信息安全技术工作的总体规划、目标以及基本原则,并在此基础上从信息安全保障体系的视角描绘了未来的信息安全总体架构。本文内容为信息...

2021年信息安全工程师真题与答案

标签: 安全

2020国家信息安全水平考试NISP一级(模拟题六) 国家信息安全水平考试NISP一级模拟题(06) NISP一级单选题(最新)(每小题2分,本题共50个小题,共100分,60及格) SSH协议是在( )与( )之间的加密隧道应用...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。走安全行业的工程方向的,技术上面其实有很大的重叠性...

网络精英赛模拟练习(5)

标签: big data

互联网区域用于日常的互联网业务,安全防护等级要求最低 D. 企业内网是企业的核心网络,拥有最高的安全防护等级 回答正确(得分: 1分) 正确答案 A 解析 暂无解析 2、 信息安全风险评估是信息系统安全工程的重要组成...

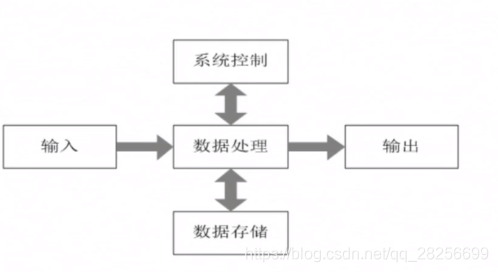

操作系统是计算机系统软硬件资源的控制中心并发共享:互斥访问、同时访问虚拟异步cpu存储设备文件网络与通信机型分类:大型机、中型机、小型机、微型机用户数目分类:单用户操作系统、多用户操作系统功能特征分类:...

操作系统是计算机系统软硬件资源的控制中心并发共享:互斥访问、同时访问虚拟异步cpu存储设备文件网络与通信机型分类:大型机、中型机、小型机、微型机用户数目分类:单用户操作系统、多用户操作系统功能特征分类:...

CISP。

信息网络 D.信息化政策法规和标准规范 参考答案:B 2.某行业协会计划开发一个信息管理系统,现阶段用户无法明确这系统的全部准确要求,希望在试用后再逐渐改进并最终实现用户需求,则该信息系统应采用的开发方法是__

1. 《武器装备科研生产单位保密资格标准》包括______、______ 、______、______、______和_______等6个方面的内容。(保密责任、归口管理、保密组织机构、保密制度、保密管理、监督与保障) 2. 《武器装备科研生产...

IT基础架构规划方案一(网络系统规划) 背景 某集团经过多年的经营,公司业务和规模在不断发展,公司管理层和IT部门也认识到通过信息化手段可以更好地支撑公司业务运营、提高企业生产和管理效率。同时随着...

信息安全习题(含答案)

标签: 信息安全

信息网络的物理安全要从环境安全和设备安全两个角度来考虑。√2. 计算机场地可以选择在公共区域人流量比较大的地方。×3. 计算机场地可以选择在化工厂生产车间附近。×4. 计算机场地在正常情况下温度保持在 18~28 ...

表一 单位基本情况XXX信息系统情况表三 XXX信息系统定级情况表四 第三级以上信息系统提交材料情况涉及国家秘密的信息系统分级保护备案表等保评估某等保项目差距分析报告客户背景与评测方法物理和网络安全评估分析...

网络安全知识竞赛题库 1.“维基解密”网站的总部位于(没有公开办公地址、没有公布办公邮箱) 6.苹果的icloud存在安全策略漏洞,苹果公司采用限定账户每天登录次数方法进行弥补 8.在享受云服务带来的便捷时,数据...

网络安全等级保护实施指导细则详解

标签: 安全

CIM

以下关于互联网协议安全(Internet Protocol Security,99. 微软提出了 STRIDE 模型,其中 Repudation(抵赖)的缩写,155. Alice 用 Bob 的密钥加密明文,将密文发送给 Bob。62. 对于C类IP地址,子网掩码为255....

主动攻击是攻击者主动对信息系统实施攻击,导致信息或系统功能改变。被动攻击不会导致系统信息的篡改,系统操作与状态不会改变。以下属于被动攻击的是() A、伪装 B、重放攻击 C、越权访问 D、嗅探 标准答案:...

推荐文章

- 大数据和云计算哪个更简单,易学,前景比较好?_大数据和云计算哪个好-程序员宅基地

- python操作剪贴板错误提示:pywintypes.error: (1418, 'GetClipboardData',线程没有打开的剪贴板)...-程序员宅基地

- IOS知识点大集合_ios /xmlib.framework/headers/xmmanager.h:66:32: ex-程序员宅基地

- Android Studio —— 界面切换_android studio 左右滑动切换页面-程序员宅基地

- 数据结构(3):java使用数组模拟堆栈-程序员宅基地

- Understand_6.5.1175::New Project Wizard_understand 6.5.1176-程序员宅基地

- 从零开始带你成为MySQL实战优化高手学习笔记(二) Innodb中Buffer Pool的相关知识_mysql_global_status_innodb_buffer_pool_reads-程序员宅基地

- 美化上传文件框(上传图片框)_文件上传框很丑-程序员宅基地

- js简单表格操作_"var str = '<table border=\"5px\"><tr><td>序号</td><-程序员宅基地

- Power BI销售数据分析_powerbi汇总销售人员业绩包括无销售记录的人-程序员宅基地