A、将涉密计算机、涉密存储设备接入互联网及其他公共新《保密法》第二十四条中规定机关、单位应当加强对涉密信息系统的管理,任何组织和个人不得有下违反新《保密法》规定,有下列行为之一的,依法给予处分;...

”涉密计算机不得接入互联网等公共信息网络“ 的搜索结果

一、文件管理(一)文件的收发、管理由内勤负责。(二)文件管理包括文件的登记、传阅、分发、归档等一系列衔接有序的工作程序。...(四)涉密文件原则上不得复印,如确因工作需要复印的,应进行登记编号,...

1.下列关于涉密计算机使用的说法正确的是()。 正确答案: D. 涉密计算机及时安装和升级专业“木马”查杀工具 2.涉密打印机与涉密计算机之间()。 正确答案: D. 不能采用无线连接方式 3.下列说法正确的是()。 ...

答案查看答案解析:【解析题】微型计算机中,控制器的基本功能是( )【解析题】计算机的通用性使其可以求解不同的算术和逻辑问题,这主要是由计算机的( )决定的。【解析题】高级语言编写的程序必须将它转换成()程序,...

保密法第四十八条规定了12种严重违规行为,其中第八种“将涉密计算机、涉密存储设备接入互联网及其他公共信息网络的”,对违规外联行为予以明确。保密法修订施行已10载有余,大量保密规章制度和机关单位内部文件反复...

计算机信息系统保密管理的制度计算机信息系统保密管理的制度一、计算机信息系统保密管理1、涉密计算机系统保密建设方案应经过市委保密委员会的审查批准,未经审批不得投入运行。2、进入涉密计算机系统应进行身份鉴别...

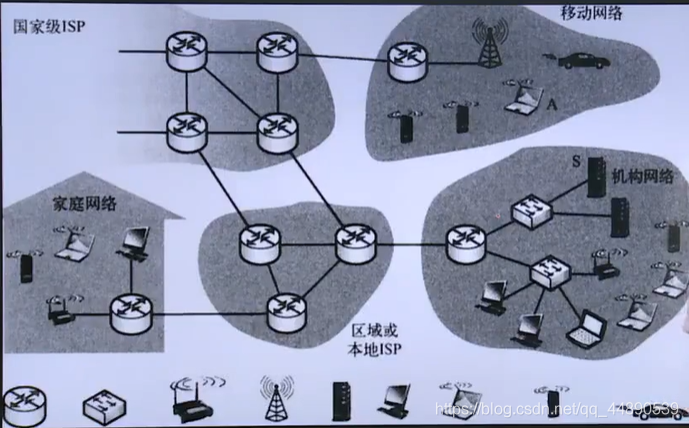

专升本-计算机公共课考点分析计算机网络基础126. 计算机网络的产生与发展127. 计算机网络的组成128. 计算机网络的功能129. 计算机网络的分类130. 计算机网络系统131. 网络协议132. 网络体系结构133. Internet 基础...

计算机网络安全(一)

标签: 网络安全

网络安全检查表.docx

标签: 文档资料

集中统一管理(可多选) 规范软硬件安装 统一补丁升级 统一病毒防护 统一安全审计 对移动存储介质接入实施控制 统一身份管理 分散管理 接入互联网安全控制措施: 有控制措施(如实名接入、绑定计算机IP和MAC地址等)...

能够按要求禁止将涉密信息系统接入*互联网及其他公共信息网络,能够禁止在没有防护措施的情况下将*互联网等公共信息网络上的数据拷贝到涉密信息系统,能够禁止将涉密与非涉密网络混用,能够禁止将涉密与非涉密计算机...

需要网络安全制度汇编请...需要加强等网络、信息安全级保护定级备案,网络安全测评及网络安全整改工作。 链接:https://pan.baidu.com/s/1Z5n_1S4hHUFfuuci2yIpnw 提取码:fwfi 机房管理制度 为规范机房内部管理...

本篇博文介绍国内安全领域常见的“3保1评”,即等保(网络安全等级保护)、分保(涉密信息系统分级保护)、关保(关键信息基础设施保护)和密评(商用密码应用安全评估)。整体内容将从工作内容介绍、法律法规依据、...

网络安全管理制度最新版本.doc

标签: 文档资料

接入互联网的计算机必须 与公司内部的涉密计算机信息系统实行物理隔离。涉密信息不得在上网设备上操作或 存储。信息资源保密等级可分为: 可向Internet公开的; 可向本城域网公开的; 可向有关部门或个人公开的; 可...

3信息系统管理制度.docx

标签: 文档资料

3信息系统管理制度全文共5页,当前为第1页。3信息系统管理制度全文共5页,当前为第1页。信息系统管理制度 3信息系统管理...禁止将涉密信息系统接入国际互联网及其他公共信息网络。 2.禁止在涉密计算机与非涉密计算机之

接入互联网的计算机必须与公司内部的涉密计算机信息系统实行物理隔离。涉密信息不得在上网设备上操作或存储。信息资源保密等级可分为: (完整版)网络安全管理制度全文共3页,当前为第3页。(完整版)网络安全管理制度...

计算机网络中,存在很多协议,例如HTTP、TCP、IP、ARP等,协议约定了实体之间交换的信息类型、信息各部分的含义、信息交换顺序以及收到特定信息或出现异常时应该采取的行为。任何一个协议都会显示或隐式地定义3个...

计算机信息系统国际物理安全是计算机信息系统安全的保障,保证计算机信息系统各种设备的物理安全是保障整个网络系统安全的前提。()计算机信息系统的安全保护,应当保障(),运行环境的安全,保障信息的安全,保障...

网络安全管理制度办法.docx

标签: 文档资料

接入互联网网的计算机必须与本部门的涉密计算机信息系统实行物理隔离。涉密信息不得在上网设备上操作或存储。信息资源保密等级可分为: (一)可向Internet公开的; (二)可向本城域网公开的; (三)可向有关单位或个人...

网络安全检查表.doc

标签: 文档资料

网络安全检查表 "一、部门基本情况 " "部门(单位)..." " " 分散管理 " " "接入互联网安全控制措施: " " " 有控制措施(如实名接入、绑定计算机IP和MAC地址等) " " " 无控制措施 " " "接入办公系统安全控制措施:

网络安全管理制度(5).doc

标签: 文档资料

接入互联网网的 计算机必须与本部门的涉密计算机信息系统实行物理隔离。涉密信息不得在上网设备上 操作或存储。信息资源保密等级可分为: (一)可向Internet 公开的; (二)可向本城域网公开的; (三)可向有关...

现代云服务实施以后,大部分用户转向谷歌、阿里、华为等云服务集成商,应用服务已经很少涉及基础硬件设备相关方面的内容,然而信息安全也因不断丰富的网络应用被提到了一个前所未有的高度,本文粗略回顾信息安全中的...

&nbsp&nbsp&nbsp&nbsp&nbsp 保密法列举了12种常见、典型的严重违规行为,这些违规行为导致保密措施失效,国家秘密失控,保密技术防护体系受到破坏,严重威胁国家秘密安全。...

1、根据涉密测绘成果管理相关规定,测绘行政主管部门对申请使用涉密测绘成果的审核内容包括(ACD) A:使用目的与申请范围 B:使用时间 C:成果范围、种类、精度 D:符合国家的保密法律法规及政策情况 2、外国的...

计算机信息系统都是以一定的方式运行在物理设备之上的,因此,保障物理设备及其所处环境的安全,就成为信息系统安全的第一道防线。

网络安全知识选择题目,助力信息系统项目软考。

陕中大信管办(2017)第4号第一条为加强各部门计算机保密及安全管理,保守国家秘密,保障计算机系统的正常运行,发挥办公自动化的效益,根据国家、省、市...不得在联网的计算机或网络中存储、处理、传递涉及国家秘密...

推荐文章

- 大数据和云计算哪个更简单,易学,前景比较好?_大数据和云计算哪个好-程序员宅基地

- python操作剪贴板错误提示:pywintypes.error: (1418, 'GetClipboardData',线程没有打开的剪贴板)...-程序员宅基地

- IOS知识点大集合_ios /xmlib.framework/headers/xmmanager.h:66:32: ex-程序员宅基地

- Android Studio —— 界面切换_android studio 左右滑动切换页面-程序员宅基地

- 数据结构(3):java使用数组模拟堆栈-程序员宅基地

- Understand_6.5.1175::New Project Wizard_understand 6.5.1176-程序员宅基地

- 从零开始带你成为MySQL实战优化高手学习笔记(二) Innodb中Buffer Pool的相关知识_mysql_global_status_innodb_buffer_pool_reads-程序员宅基地

- 美化上传文件框(上传图片框)_文件上传框很丑-程序员宅基地

- js简单表格操作_"var str = '<table border=\"5px\"><tr><td>序号</td><-程序员宅基地

- Power BI销售数据分析_powerbi汇总销售人员业绩包括无销售记录的人-程序员宅基地