安全管理可以从 IT 治理和 IT 运行两个层面来进行分析设计。在不同的层面,安全管理有着不同的内涵和外延。教材中的安全管理系统设计侧重于IT 运行,并可作为落实IT 治理的技术手段。安全管理的目标是以业务安全需求...

”安全管理“ 的搜索结果

数据安全管理培训材料

标签: 数据安全管理培训材料

数据安全管理培训材料,数据安全管理培训材料课件,数据安全管理培训材料PPT

聊一聊企业安全管理体系

标签: 安全

如果你就成功的安全措施对电力公司进行民意调查,你会听到这样的反馈:管理层完全同意;...成功的安全倡议与不成功的安全倡议之间的区别在于组织安全管理体系的强度。本文转载自雪兽软件更多精彩推荐请访问雪兽软件官网。

在众多的公司安全威胁因素中,10%的不忠实雇员给企业带来的震荡是管理者们最担忧的。 很多身份设置为“管理者”的E-mail用户,都收到了一份兜售奥美(Ogilvy)全套创意计划的邮件,价格为6000元,并且许多人已经购买...

安全管理中心 共计4个控制点,12个检测要求 安全管理制度 共计4个控制点,7个检测要求 安全管理机构 共计5个控制点,14个检测要求

信息安全系统安全管理制度,等保材料 本管理制度主要涉及服务器的操作系统安全、数据库安全以及应用系统安全。 1.2.系统安全管理过程 (1)系统日常安全管理由系统管理员负责,系统管理员包括操作系统管理员、数据库...

网络安全管理与运维服务 近年来,随着我国信息化建设的不断推进及信息技术的广泛应用,在促进经济发展、社会进步、科技创新的同时,也带来了十分突出的安全问题。根据中国国家信息安全漏洞库(CNNVD)、国家互联网...

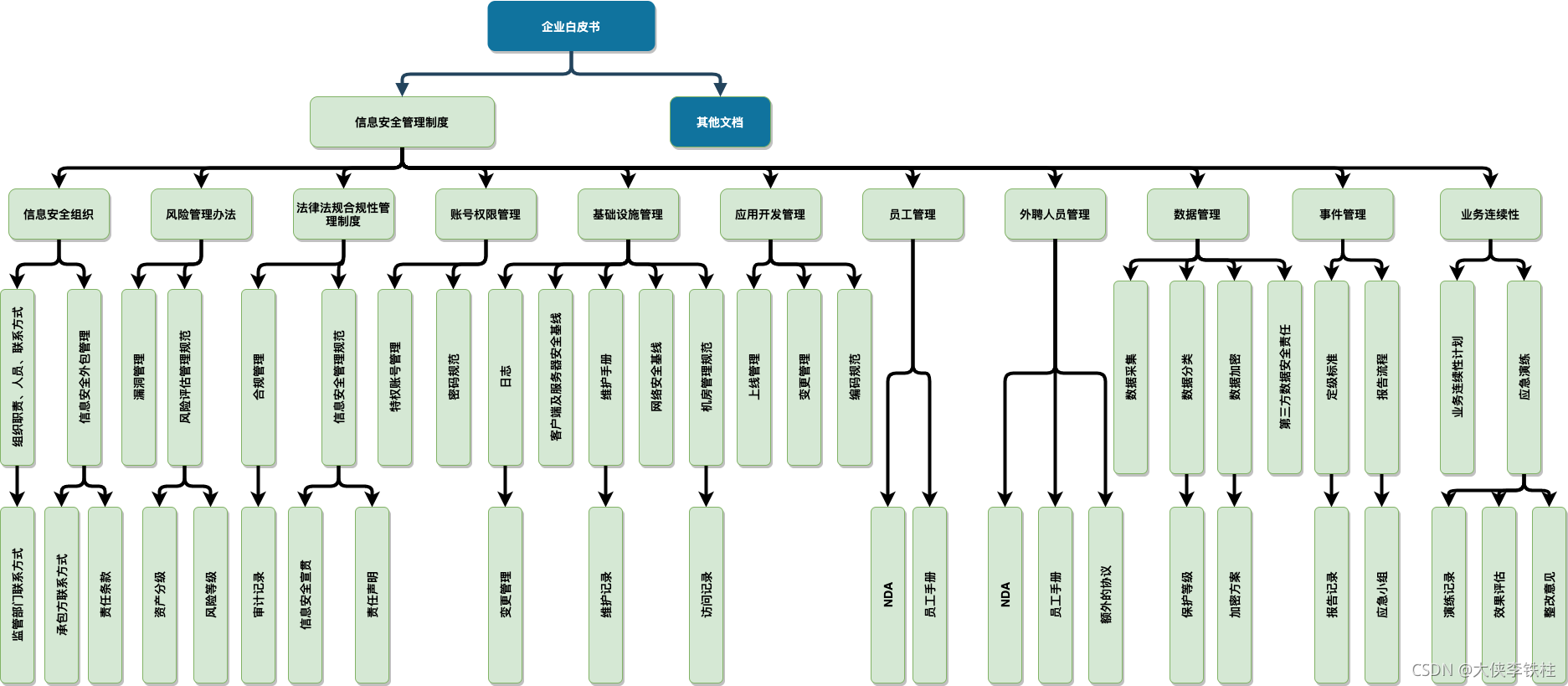

在过去的工作中,我和我的团队基本完成了公司信息安全体系的初步建设,我设计的安全体系架构分为六大块:安全开发体系、安全防御体系、数据安全体系、隐私合规体系、资产管理体系、安全管理体系,六大体系共同构成了...

大家都知道该赛项的规程和样题向来都是模棱两可,从来不说具体的内容,导致选手在备赛时...那么本文将以往年信息安全管理与评估赛项经验来解读今年2023年国赛的规程,帮助选手们指明方向,不再为备赛却没有头绪而烦恼!

第 3 章 知识域:信息安全管理 CISP 考试教材《第 1 章 知识域:信息安全保障》知识整理 CISP 考试教材《第 2 章 知识域:网络安全监管》知识整理 目录 3.1 知识子域:信息安全管理基础 3.1.1 基本概念 1....

网络安全管理有哪些功能,在实际网络管理过程中,网络管理具有的功能非常广泛,包括了很多方面。在OSI网络管理标准中定义了网络管理的5大功能:配置管理、性能管理、故障管理、安全管理和计费管理,这5大功能是网络...

需要网络安全制度汇编请下载网络安全等级保护-信息安全管理制度汇编参考下载,等级保护测评公司,网络安全等级保护测评,等级保护测评机构,等级保护机构 需要加强等网络、信息安全级保护定级备案,网络安全测评及...

在ISO/IEC 27000系列标准中,提供了其它的标准供企业选择补充新版ISO/IEC 27001:2022标准中SOA的控制项,比如BSI提供的服务,关于应用安全ISO/IEC 27034:2011标准,可以在ISO/IEC 27001:2022中追加ISO/IEC 27034:...

十八、信息安全管理制度 (一)定义 指医疗机构按照信息安全管理相关法律法规和技术标准要求,对医疗机构患者诊疗信息的收集、存储、使用、传输、处理、发布等进行全流程系统性保障的制度。 (二)基本要求 1....

信息安全管理与评估知识概括

标签: 网络安全

一、应急响应-取证////////////////////// 内存取证Volatility imageinfo 获取系统类型 netscan 查看网络连接 cmdline 看详细情况 cmdscan ... iehistory查看浏览器历史记录 ... 破解hashhttps://blog.csdn...

(1)计算机网络安全管理主要功能不包括( )。 A.性能和配置管理功能 B.安全和计费管理功能 C.故障管理功能 D.网络规划和网络管理者的管理功能 (2)网络安全管理技术涉及网络安全技术和管理的很多方面,从广义的...

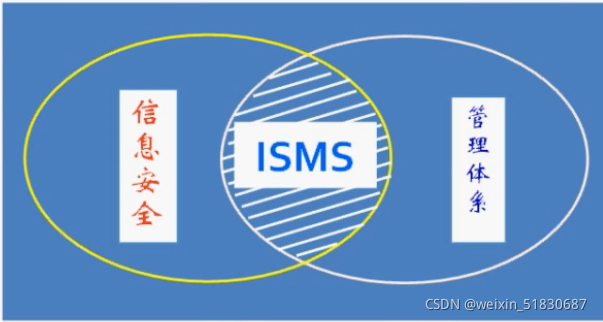

信息安全管理体系(ISMS)是针对任何类型的组织用于建立、实施、运行、监控、审核、维护和改进信息安全的一个政策、程序、指南以及相关资源的框架。ISMS已经成为被国际标准化组织认可的国际标准、ISO/ IEC27000系列...

为进一步加强公司网络安全与信息安全管理,提高网络信息安全风险处理能力,确保网络运行安全与信息安全,预防和减少突发事件造成的危害与损失,根据国家对网络安全的有关规定以及公司实际情况制定了本预案。...

信息安全发展的三个阶段:通信保密,信息安全,信息保障 Wind River的安全专家则针对IoT设备安全提出了如下建议: 安全启动 设备首次开机时,理应采用数字证书对运行的系统和软件作认证; 访问控制 采用不同...

推荐文章

- Android RIL框架分析-程序员宅基地

- Python编程基础:第六节 math包的基础使用Math Functions_ps math function-程序员宅基地

- canal异常 Could not find first log file name in binary log index file_canal could not find first log file name in binary-程序员宅基地

- 【练习】生成10个1到20之间的不重复的随机数并降序输出-程序员宅基地

- linux系统扩展名大全,Linux系统文件扩展名学习-程序员宅基地

- WPF TabControl 滚动选项卡_wpf 使用tabcontrol如何给切换的页面增加滚动条-程序员宅基地

- Apache Jmeter常用插件下载及安装及软硬件性能指标_jmeter插件下载-程序员宅基地

- SpringBoot 2.X整合Mybatis_springboot2.1.5整合mybatis不需要配置mapper-locations-程序员宅基地

- ios刷android8.0,颤抖吧 iOS, Android 8.0正式发布!-程序员宅基地

- 【halcon】C# halcon 内存暴增_halcon 读二维码占内存-程序员宅基地