一、JSch简介 JSch 是SSH2的一个纯Java实现。它允许你连接到一个sshd 服务器,使用端口转发,X11转发,文件传输等等。你可以将它的功能集成到你自己的...

”tsl加密算法“ 的搜索结果

它是一种替换加密的技术,明文中的所有字母都在字母表上向后(或向前)按照一个固定数目进行偏移后被替换成密文。例如,当偏移量是3的时候,所有的字母A将被替换成D,B变成E,以此类推。 1.凯撒加密与解密: 恺撒...

对称加密和不对称加密原理

标签: 加密 算法 cryptography

...私钥加密(对称加密 symmetric cryptography):私钥加密算法使用单个私钥来加密和解密数据。由于具有密钥的任意一方都可以使用该密钥解密数据,因此必须保护密钥不被未经授权的代理...私钥加密算法非常快

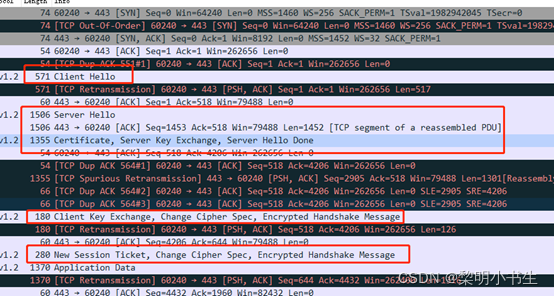

TLS/SSL(传输层安全性/安全套接字层)是一种安全协议,可用于促进网络上的加密通信。对于计划实施绝对数据安全框架的任何网站,它都是至关重要的安全层。它使用公钥加密,也称为非对称加密。安全协议使用公钥和私钥...

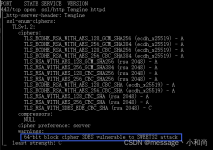

协议是一个被广泛使用的加密协议,Bar Mitzvah攻击实际上是利用了"不变性漏洞",这是RC4算法中的一个缺陷。它能够在某些情况下泄露SSL/TLS加密流量中的密文,从而将账户用户名密码,信用卡数据和其他敏感信息泄露给...

HTTPS通信之ECDHE算法

标签: https

内容基本包括以下各个方面(出自维基百科): Transport Layer Security Public-key cryptography Symmetric-key algorithm Digital signature ...在说SSL之前介绍相关一些相关的概念,这些东西大学老师都有讲过,...

一、HTTP基础知识 HTTP全称Hyper Text Transfer Protocol,即超文本传输协议。HTTP是一个应用层协议,可视为一... ...我们这里就直接以一个常见的面试题引入啦。 ...首先它会请求 DNS 把这个域名解析成对应的 IP 地址,然后

前言:HTTPS涉及相关的知识,总是很难的将其归纳总结起来,本文旨在带你学习详细的HTTPS相关知识点,看完本文后,你会了解到以下相关知识点;HTTPS的工作原理HTTPS为什么要这样设...

前言电影《模仿游戏》讲述了计算机之父——艾伦·图灵在二战期间,帮助盟军破译德国军事密码—— Enigma 的故事,为盟军的胜利起了巨大的推动作用,拯救了 1000 多万人的生命。加密加密...

mid=2247488206&idx=1&sn=8f56833e7e47b44f8707b394fd47c9e7&chksm=cfdb9ef8f8ac17eee8b887a62fbc8a08787bc9f1bdac353e39f1a47cc97b25ea042899850e4a&mpshare=1&scene=23&

本文就MQTT到底单向加密还是双向加密做一个简单的讨论。具体mqtt加密的搭建过程,请参考: https://blog.csdn.net/sullivan_jia/article/details/80103813 到底是单项加密还是双向加密?我们要从不同的角度去分析...

但是非对称密码算法仍然存在一些问题:数字证书与公钥基础架构就是为了解决上述问题而设计的。首先简单介绍下公钥基础架构(Public Key Infrastructure),它是一组由硬件、软件、参与者、管理政策与流程组成的基础...

这样,双方具体的通讯内容,就是加过密的数据,如果有第三方攻击,获得的只是加密的数据,第三方要获得有用的信息,就需要对加密的数据进行解密,这时候的安全就依赖于密码方案的安全。而幸运的是,目前所用的密码...

转载此文章主要是了解StartTls的协商流程...openfire TSL的使用与STARTTLS协商 TLS 的使用 概览 XMPP包含的一个保证流安全的方法来防止篡改和偷听.这个传输层安全协议[TLS]的频道加密方法, 模拟了类似的其他

HTTP、HTTPS、加密

标签: 网络协议

【TCP/IP参考模型】 ...传输层:传输层的主要任务是为应用层提供会话以及数据报通信服务。它接收应用层的数据,然后把它们分成更小的单元(标头和数据部分在网络层的数据部分),传输到网络层。,这一层的协议有TCP和...

微博里面有人发了文章...算法题:斐波拉契数列,递归的方式怎么优化?你怎么解决项目中的难点?你平时怎么学习的啊?3:handler的post(Runnable)如何实现的。4:阻塞是怎么实现的?5:native奔溃的日志采集,怎么处理?

一、什么是mosquitto 一款实现了消息推送协议 MQTT v3.1 的开源消息代理软件,提供轻量级的,支持可发布/可订阅的的消息推送模式,使设备对设备之间的短消息通信变得简单,比如现在应用广泛的低功耗传感器,手机、...

【MQTT】MQTT简介+安装+使用

标签: 网络

不同的数据,生成的签名差距是非常大的,这样的签名,就可以区分不同的数据常见的生成签名的算法: MD5 和 SHA系列设计过算法的证书只要被改了一点点,签名就会有非常大的区别综合而言,对称密钥适用于大量数据的加密和...

推荐文章

- 小说网站系统源码|PHP付费小说网站源码带app-程序员宅基地

- Swift编码规范_swift 正则判断文件类型-程序员宅基地

- 关于shell 中return用法解释(转)_shell return-程序员宅基地

- Linux编译宏BUILD_BUG_ON_ZERO-程序员宅基地

- c51语言单片机打铃系统设计,基于单片机的自动打铃系统的设计-程序员宅基地

- 在php中使用SMTP通过密抄批量发送邮件-程序员宅基地

- python数据清洗+数据可视化_python课程题目数据清除与可视化-程序员宅基地

- 【11g】3.3 Oracle自动存储管理存储配置_oraclestorageoptions-程序员宅基地

- signature=b2f9171fa2897cefe08a669efaf58433,FULFILLMENT TRACKING IN ASSET-DRIVEN WORKFLOW MODELING-程序员宅基地

- 宜兴市计算机中等学校,重磅!江苏省陶都中等专业学校正式揭牌!-程序员宅基地