本文链接:http://blog.csdn.net/u012763794/article/details/51457142 这次我又来了,Advanced Injections(进阶挑战),就是一些过滤绕过的东西了,基础挑战看这个两篇 ... 通过sqli-la...

”SQL注入——布尔型盲注_滑稽的炸薯条的博客-程序员宅基地“ 的搜索结果

1. 什么是SQL注入 SQL注入是web应用程序对用户输入的数据没有严格进行合法校验和过滤,导致前端传入到后端的数据是可以恶意修改的,攻击者通过构造不同的SQL语句来实现对数据库的任意操作,这就是SQL注入漏洞的原理...

sql注入总结

⑥基于布尔型SQL盲注

标签: sql注入

基于布尔型SQL盲注

网工小白学习安全心得,学习web渗透第一章sql注入,本文仅仅简单介绍了SQL注入的流程,SQL注入的原理,以一次完整的字符型SQL注入流程为例,其余三种都是基于这个思路,只是应对于不同的防护用不同的手段。...

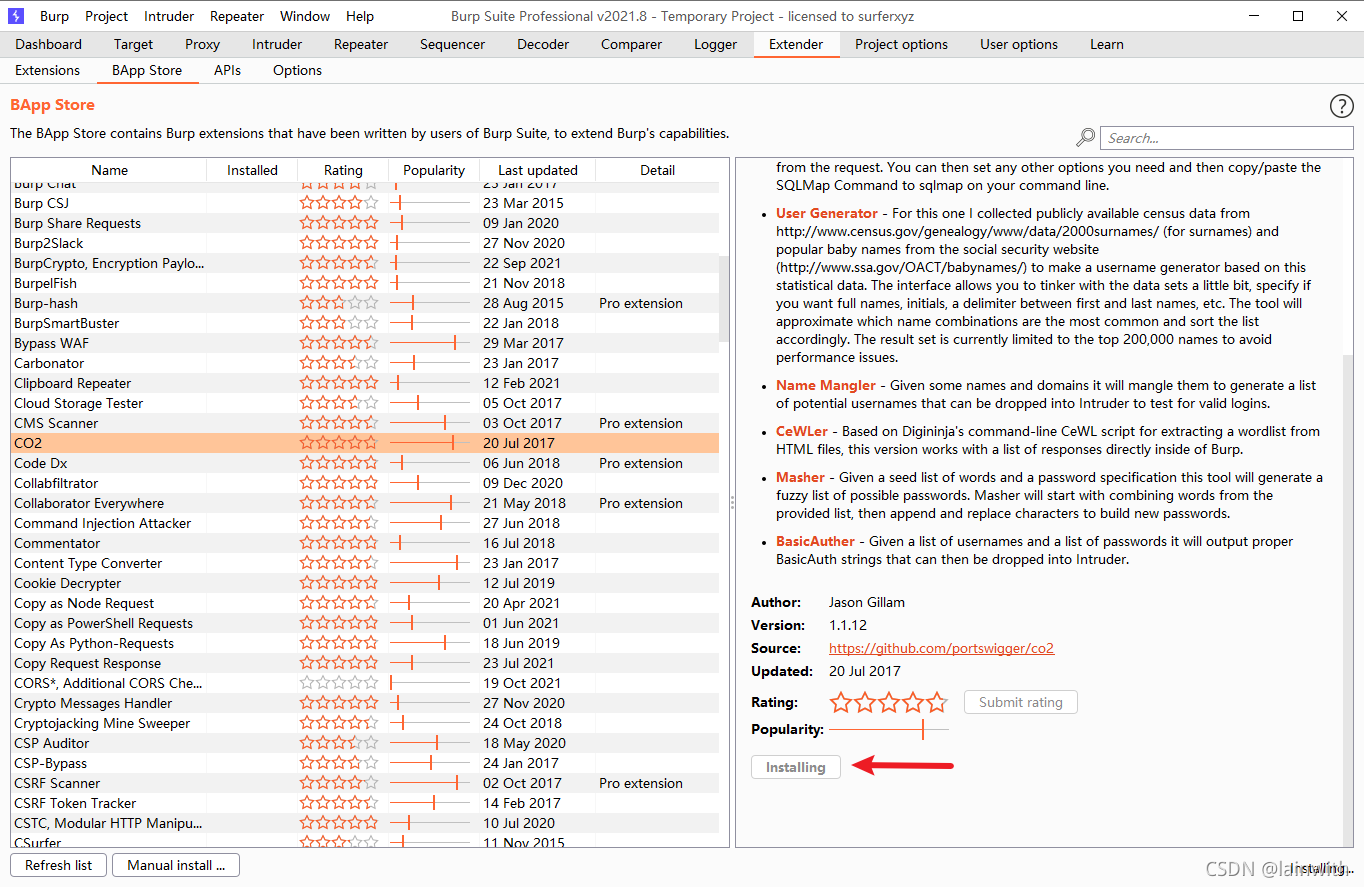

也叫Web防火墙,主要是对Web特有入侵方式的加强防护,如DDOS防护、SQL注入、XML注入、XSS等。 Waf分类 代码WAF 软件WAF 硬件WAF 云WAF Sql注入绕waf常用方式 大小写混合 uNIoN sELecT 1,2,3,4 2...

文章目录备份文件代码审计 备份文件 ... 代码审计 ...发现是基于X-Forwarded-For,也就是XFF头的注入 <?php require_once './include/common.php'; $realip = real_ip(); $ipcount = $DB->count(

渗透测试之SQL注入

标签: web安全

SQL注入 SQL注入指web应用程序对用户输入数据的合法性没有判断,前端传入后端的参数是攻击者可控的,并且参数带入数据库查询,攻击者可以通过不同的条件产生不同的SQL语句 ...布尔注入(盲注) 宽字节注入 cookie

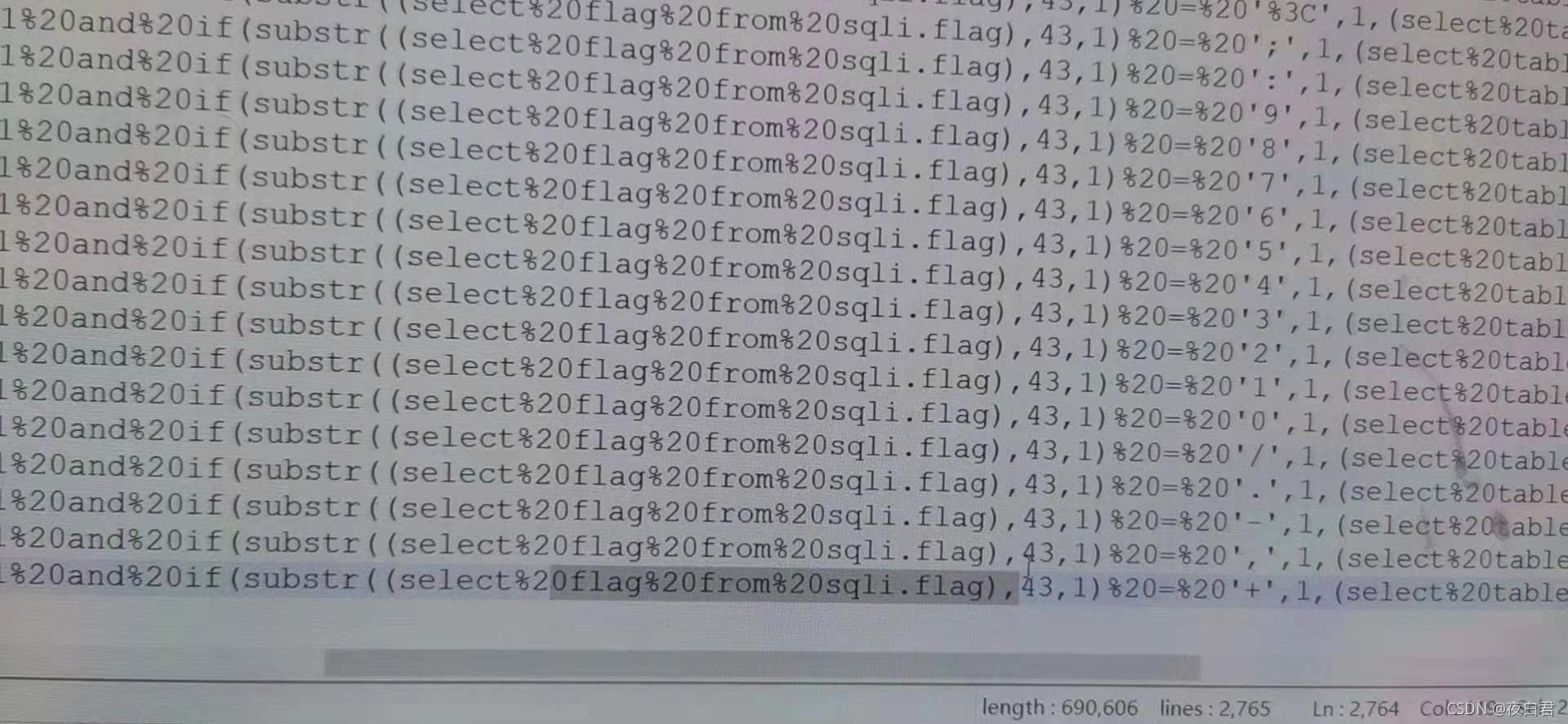

下面我以ctfhub技能树中的sql注入(布尔盲注)为例,进行讲解。 常用的sqlmap命令: python sqlmap.py -u "http://challenge-b076bdb9af854164.sandbox.ctfhub.com:10080/?id=1" --batch --technique=B sqlmap...

转载请注明出处:... --启用xp_cmdshell USE master EXEC sp_configure 'show advanced options', 1 RECONFIGURE WITH OVERRIDE EXEC sp_configure 'xp_cmdshell...

Flink SQL开发指南——字符串函数——REGEXP_REPLACE正则替换语法参数功能描述 语法 VARCHAR REGEXP_REPLACE(VARCHAR str, VARCHAR pattern, VARCHAR replacement) 参数 参数 数据类型 说明 str VARCHAR ...

3,布尔盲注 4,延时注入 三,绕过方法添加注释 四,防御方式 一,原理 SQL注入即是指web应用程序对用户输入数据的合法性没有判断,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL...

Sql盲注与普通注入的区别 在学习sql注入的时候,好多同学都是不弄清楚原理,去浏览器上狂搜一下注入语句,就开始对老师给的靶机注入,虽然能注入成功,但是不清楚原理,对以后的学习和工作没有多大的好处。现在我...

数据输出环境:有输出环境(联合查询) 、无输出环境(布尔型 延时型) 1.sql注入 概念:将恶意的sql查询或者添加语句插入到输入的参数中,再在后台sql服务器解析形成攻击 原理:程序员没有遵循代码与数据分离原则,...

一、搜索型注入简介与原理1)简介 一些网站为了方便用户查找网站的资源,都对用户提供了搜索的功能,因为是搜索功能,往往是程序员在编写代码时都忽略了对其变量(参数)的过滤,而且这样的漏洞在国内的系统中普遍的存在: ...

对sql注入中的堆叠注入的整理。整理基于“强网杯2019随便注”

A、首先说说htmlspecialchars()和addslashes()函数吧: 在防止被注入攻击时,常会用到两个函数:...addslashes()通常用于防止sql注入,它可对通过get,post和cookie传递过来的参数的单引号和双引号已经nul...

推荐文章

- 用好ASP.NET 2.0的URL映射-程序员宅基地

- C语言等级考试是把题目删了,历年全国计算机的等级考试二级C语言上机考试地训练题目库及答案详解(72页)-原创力文档...-程序员宅基地

- Microsoft Office显示正在更新无法打开的问题_正在更新microsoft 365和office-程序员宅基地

- 非常好的Ansible入门教程(超简单)-程序员宅基地

- 【Gradle-8】Gradle插件开发指南-程序员宅基地

- 使用PL/SQL Developer软件解锁_plsqldev表格锁怎么打开-程序员宅基地

- 【Windows Server 2019】Web服务 IIS 配置与管理——配置 IIS 进阶版 Ⅳ_iis默认路径-程序员宅基地

- 网络中的各层协议_发送消息时各层协议-程序员宅基地

- UCRT: VC 2015 Universal CRT, by Microsoft_vc15rt-程序员宅基地

- 关于EntityFramework 7 开发学习_entiry framework 7 书籍-程序员宅基地