概念:如果每个应用程序都能按照我们输入的 SQL 命令返回我们需要的数据,那应用程序就无安全性可言了!为此,程序设计者们想到一个办法,那...盲注,即在 SQL 注入过程中,SQL 语句执行选择后,选择的数据不能回...

”SQL注入——布尔型盲注_滑稽的炸薯条的博客-程序员宅基地“ 的搜索结果

搜索型注入原理 语句构造

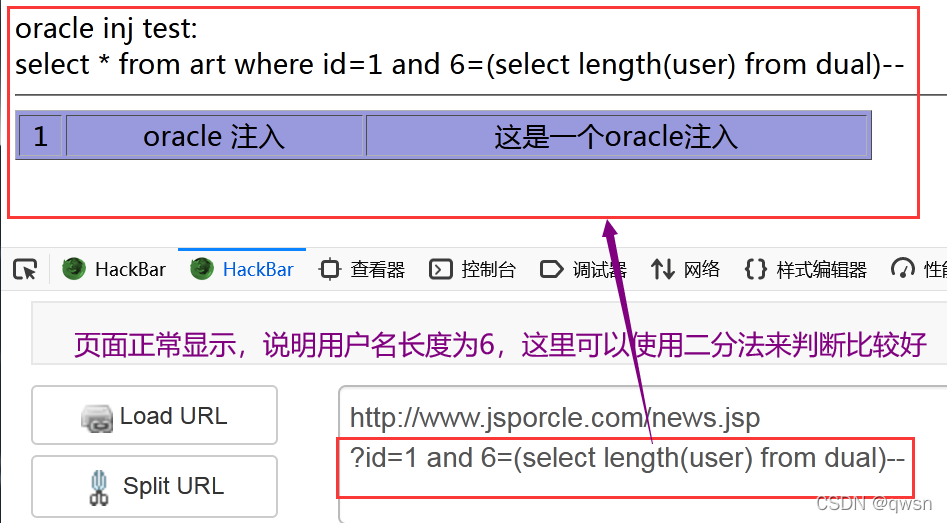

基于布尔的sql盲注首先要先了解一下sql注入截取字符串常用的函数:(1)mid()函数(2)substr()函数(3)left()函数具体注入方法2.基于时间的SQL盲注3.基于报错的SQL盲注1.extractvalue()函数2.uodatexml()函数3....

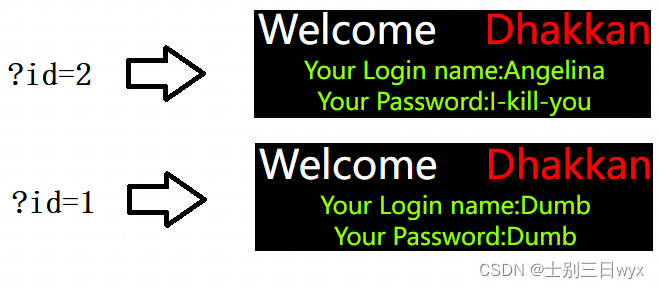

Union联合注入 union联合注入第一步 判断是否存在注入,判断注入点类型 1 and 1=1-- (整型) 1 and 1=2-- (整型) 1’ or ‘1’='1 (字符型) 1’ or ‘1’ = '2 (字符型) 表示:如果用户可控的传值位置不在...

SQL布尔盲注常用函数注入步骤1. 爆数据库名称长度2.爆库名3.确定当前库中表的个数4.爆表名长度5.爆表名6.爆表项个数7.爆表项长度8.爆表项9.爆数据 常用函数 substr(str,from,length) 返回从下标为from截取长度为...

一:字符型注入和布尔盲注 访问http://192.168.20.133/sql2.php?id=3-2,结果为空,猜测不是数字型,可能是字符型。继续尝试访问http://192.168.20.133/sql2.php?id=2a 有数据说明确实是字符型。 尝试使用单引号来...

SQL测试——基本思路 SQL注入点的测试本质上是基于原理的模糊测试,我们需要根据一个注入点的功能,推测其可能使用的SQL操作、用户输入的数据类型(数字型或字符型)以及用户输入拼接到SQL语句的位置,并尝试构造...

SQL盲注与一般注入的区别在于:一般的注入攻击者可以直接从页面上看到注入语句的执行结果,而盲注时攻击者通常是无法从显示页面上获取执行结果,甚至连注入语句是否执行都无从得知。一般有两种方式:布尔型和时间型...

sql注入学习——时间盲注

标签: 时间盲注

前言:之前通过前九关学习到了回显注入、报错注入、布尔盲注等一些方法,这次就来详细的学习时间盲注。

此为get型、id注入点为布尔型盲注,并扫出了版本号 共有9个数据库 查看数据库DVWA的表 共2个表 查看users表中的字段 共8个字段 查看用户名和密码 让整表输出 二.SQL Injection的medium等级 post型,需加–...

1

SQLi 第七关,sqli-labs less-7,sqlilabs less 7

首先还是写一下核心的语句吧。 information_schema schemata(schema_name) tables(table_schema,table_name) columns(table_schema,table_name,column_name) ...select schema_name from information_schema....

sqlilabs 第六关,sqli-labs less-6,sqlibals less 6

盲注就是在sql注入过程中,sql语句执行的选择后,选择的数据不能回显到前端页面。此时,我们需要利用一些方法进行判断或者尝试,这个过程称之为盲注。 SQL盲注与SQL普通注入的区别? 普通注入是可以根据报错提示,...

目录0x001 题目0x002 查看注入语句0x003 观察响应包0x004 脚本编写 0x001 题目 0x002 查看注入语句 将流量包导入Wireshark 看着很乱,输入url通过浏览器请求使用的协议为http,所以我们直接过滤出http协议的...

布尔型盲注(sqli第八关)

标签: sql

登录处直接注入会提示you are not an inner user, so we can not let you have identify~查看源代码发现use.php,访问后猜测该题为基于ssrf漏洞的sql注入:因此我们可构造含有gopher协议的盲注脚本,通过对use.php...

推荐文章

- 用好ASP.NET 2.0的URL映射-程序员宅基地

- C语言等级考试是把题目删了,历年全国计算机的等级考试二级C语言上机考试地训练题目库及答案详解(72页)-原创力文档...-程序员宅基地

- Microsoft Office显示正在更新无法打开的问题_正在更新microsoft 365和office-程序员宅基地

- 非常好的Ansible入门教程(超简单)-程序员宅基地

- 【Gradle-8】Gradle插件开发指南-程序员宅基地

- 使用PL/SQL Developer软件解锁_plsqldev表格锁怎么打开-程序员宅基地

- 【Windows Server 2019】Web服务 IIS 配置与管理——配置 IIS 进阶版 Ⅳ_iis默认路径-程序员宅基地

- 网络中的各层协议_发送消息时各层协议-程序员宅基地

- UCRT: VC 2015 Universal CRT, by Microsoft_vc15rt-程序员宅基地

- 关于EntityFramework 7 开发学习_entiry framework 7 书籍-程序员宅基地