假设在内网环境中发现主机,通过漏洞获取到该主机控制权限,想要进一步对内网环境进行后续利用,这里可以通过反弹shell的方式去进行穿透。

”Linux技术“ 的搜索结果

Linux安装Elasticsearch可视化插件Head

既然是Linux技术应用的研讨会,当然,主题自然离不开“Linux技术的应用”。那么,Linux技术用在哪里,怎么去用,自然是有说法的。今年4月6日,美国出版一个文集,题为“新Linux中心是经济发展的促进剂”(27

《Linux安全实战》是一本全面而深入的Linux系统安全技术书籍,内容涵盖了丰富的安全知识和实用技巧,适合广大Linux爱好者和从事相关工作的专业人士参考学习.

Linux镜像大全 1、Linux官方镜像 Deepin镜像 https://www.deepin.org/mirrors/releases/ Mint 镜像 https://www.linuxmint.com/mirrors.php kernel 镜像站: http://mirrors.kernel.org/ Fedora 官方镜像站: ...

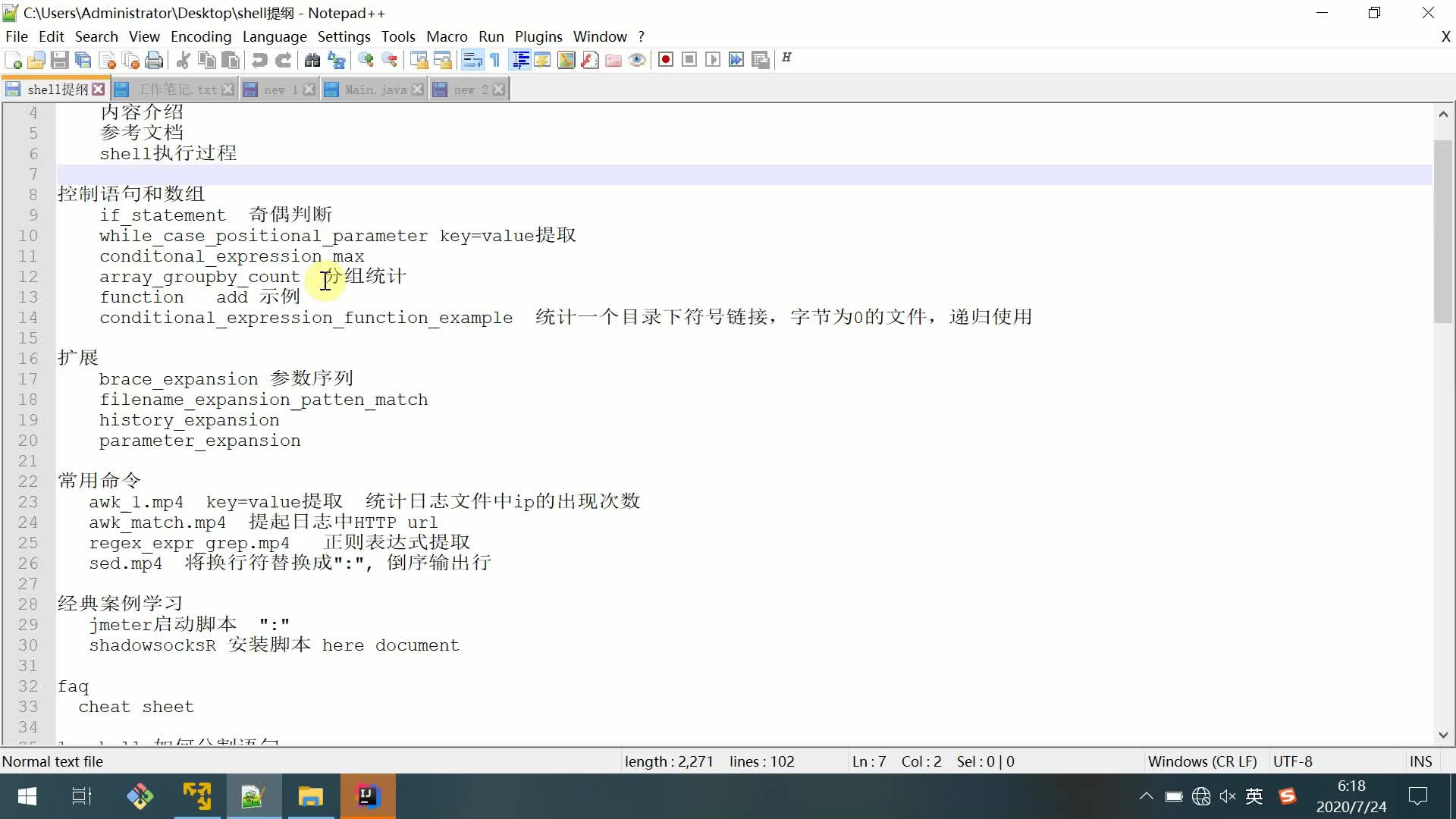

一、学习Linux:1、Linux系统、Linux命令、ssh、websever(apache)、MySQL、缓存、PHP、Python、java、必备服务。4、忘掉Windows的所有东西:没有exe安装程序、大小写是要区分的、一切皆文件、文件后缀名不是很重要,...

引用《网络安全法》: 第三章 网络运行安全 第一节 一般规定 第二十一条 国家实行网络安全等级保护制度。...(三)采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月;

linux创建新用户

方法二:netstat -tunlp |grep 端口号,用于查看指定的端口号的进程情况,如查看5050端口的情况,netstat -tunlp | grep 5050。...方法一:lsof -i:端口号 用于查看某一端口的占用情况,比如查看9092端口使用情况,lsof...

Linux系统之部署Node.js环境

如何将手机改造成一台Linux服务器 部署前后端分离项目

存储技术原理分析:基于Linux_2.6内核源代码.z01>> 与 存储技术原理分析:基于Linux_2.6内核源代码.zip>> 一起解压获得完整的pdf.

Kali Linux简介

标签: 安全 渗透测试 Kali Linux

Beyond Compare是一款文件和文件夹比较工具,它能够比较和同步文件夹和文件,并显示它们之间的差异,方便用户决定如何更新和...它提供了在Windows、macOS、Linux等平台的安装包,其Linux系统安装和卸载的步骤见下文。

与存储技术原理分析:基于Linux_2.6内核源代码.z01 与 存储技术原理分析:基于Linux_2.6内核源代码.zip 解压获得完整的pdf

推荐文章

- 文本挖掘入门-程序员宅基地

- oracle 表空间和数据文件管理 移动数据文件 重命名数据文件 数据文件重命名_如何使用oracle创建表空间,数据文件命名为-程序员宅基地

- 语法篇-JSON基础_json语法-程序员宅基地

- python编辑视频教程_Maya中Python编辑基础核心技术训练视频教程-程序员宅基地

- hcip3_interface tunnel1-程序员宅基地

- ESP32系列区别—ESP32-WROOM-32和ESP32-WROOM-32E和ESP32-WROOM-32U的区别_esp32wroom32d和32e区别-程序员宅基地

- Windows使用vscode远程在Linux服务器上编写代码_vscode连接linux服务器写代码-程序员宅基地

- C语言实现数字图像处理:边缘检测与边缘计算_使用c语言实现sobel算子边缘检测-程序员宅基地

- vc中调用ado的方法_c语言可以调用ado吗-程序员宅基地

- python3 pillow_python3 pillow使用测试-程序员宅基地