全网你能看到最全的RFID整体技术介绍!-程序员宅基地

文章目录

1RFID简介

中文名叫做 射频识别技术,英文全程是 Radio Frequency IDentification(RFID)。是一种无线通信技术。RFID系统是一套基于RFID技术的硬件设备,有丰富的工业用途.

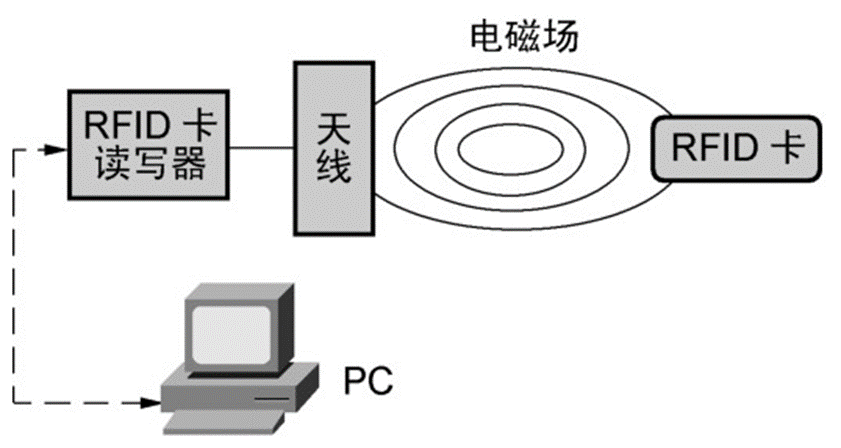

1.1RFID基本组成

RFID系统主要由三个部分组成:

-

RFID标签(Tag):也被称为智能标签,分为有源标签和无源标签。有源标签带有独立供电系统,可以主动发送信号;而无源标签则没有电源,需要由读写器提供能量才能发送信号。标签内含有电子存储芯片,用于存储信息。

-

RFID读写器(Reader):用于发射信号激活标签,并读取或写入标签内的数据。根据应用的不同,读写器可以是固定式的也可以是手持式的。

-

后台数据库(Database):存储了RFID系统读取的数据,并与之进行交互,以管理和处理数据,实现更复杂的数据分析和应用。一般常规为PC,也有一些是嵌入式系统。

1.2工作原理

- 激活:读写器向标签发送一个无线电波信号,用以激活标签。

- 数据传输:一旦激活,标签通过无线电波将存储在芯片上的信息发送给读写器。

- 数据处理:读写器接收信息后,将其传输到后台系统进行进一步的处理和分析。

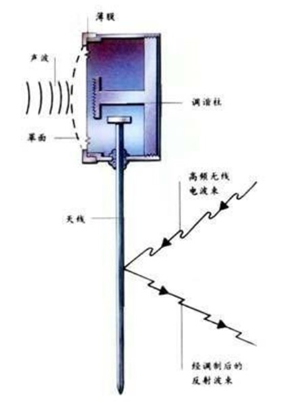

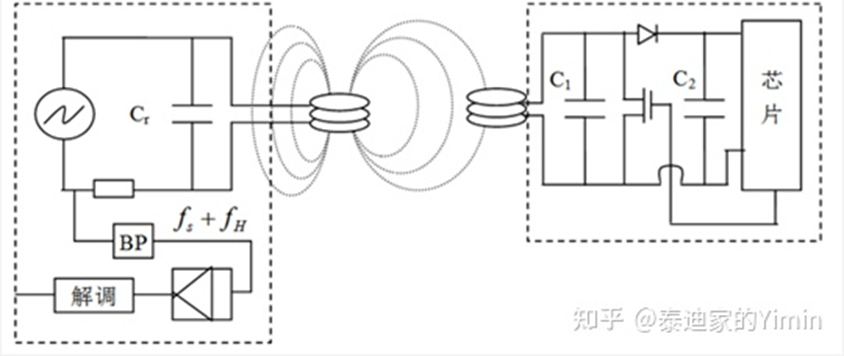

整体见图,RFID读写器产生高频小信号,利用电磁场的特性通过天线发送信号到RFID电子标签,通讯数据进行标签操作,然后标签产生感应电流在通过电磁场回传给RFID读写器

2背景起源

2.1工具原型事例

1945年,Léon Theremin(里昂 特雷蒙)发明了一个工具,主要用于音波的发射接收来传递重要的信息,这种发被视作RFID的始祖,这个特雷蒙发明的产品叫做特雷蒙琴,主要是一种革命性电子乐器。由于乐器产生的电波处于静态频率,因此可以在没有物理触摸的情况下演奏乐器。

其原理是将人体和天线等效为一个可变电容,通过改变双手和两个天线之间的距离来改变电容大小,这个大小被映射分别被映射到振荡器的频率,和输出的振幅。当右手靠近天线的时候音调会变高,远离会变低,当左手靠近天线的时候音量会变低,远离会变高。这也是为什么你会看到特雷门琴演奏者可以在空气中挥舞双手来演奏音乐。

这个琴目前仍然作为一种小众乐器在乐坛活跃

这乐器的的工作原理促使RFID技术在第二次世界大战后被发明。

在二次世界大战中,盟军和德国都使用了类似的思想用于敌我飞机识别,在二战期间的"不列颠空战"中,德国空军主力拥3个航空队和2669架飞机,其中,战斗机和轰炸机各占一半,而英国只有700架战斗机和500架轰炸机,德国占据了巨大优势。然而,最终英军以915架飞机和414名飞行员的代价共摧毁了1733架德机,击毙和俘获6000多名德国飞行员,取得了不列颠空战的辉煌胜利。

二战期间,英国的空军管理机场,每天机来机往,如果混进来一架间谍机,肯定要坏菜,怎么避免这种情况发生呢?英国还真想出了个办法:找人做了一批带芯片的标签,做好后,让自家的飞机排排坐,分标签,每机一个,当飞机进入领空后,雷达会发出一个接头暗号:天王盖地虎,如果是自家的飞机,标签就会回答:小鸡炖蘑菇,回答正确,可以降落。否则,干你没商量。

这一套系统,当时被称作 IFF 敌我识别系统,

在这场以少胜多的战争中,起决定性的一大关键便是英国使用的:“无线电敌我识别系统”。当时的敌我识别器大多与雷达协同工作,识别的"友"、"敌"信息在雷达显示器上展示。敌我识别器一般由询问器和应答器两个部分组成并配合工作,其工作原理是询问器发射事先编好的电子脉冲码,而这也基本具备了目前RFID技术的主要特征,这就是RFID技术的起源。

1945年,一群来自苏联青年先锋组织的男孩向美国大使哈里曼赠送了一个手工雕刻的礼仪印章。印章内有一个可以被无线电波激活的天线,苏联人通过对这个印章发射电波来激活这个印章内部的天线,并通过这一手段监听美国大使馆内人员的通话。

1945年8月4日,苏联少年先锋队将一个巨大而精致的木质美国国徽送给了时任美国驻苏联大使的威廉·埃夫里尔·哈里曼,金唇窃听器就嵌入在国徽中。美国人用最领先的科技对这个礼品进行了扫描,没有发现任何供电设备,所以放心肠把它悬挂在了大使单位的背墙中心。该国徽悬挂在美国驻苏联大使馆(Spaso House)的大使办公室中长达七年,直到乔治·凯南担任美国驻苏联大使时才被发现。

美国人把这个窃听器叫做“The Thing”(可能那时候美国人也不知道这是啥,所以就叫这东西!),它是第一种利用被动技术(就是不用电源)传输声音信号的窃听器。所以“金唇”被认为是射频识别技术的前身。

这个不用电的窃听器原理图如下:

当年苏联这种使用被动传音技术其实就是后来**射频识别技术(RFID)**的前身。“一切窃听器都需要电源”。这个间谍领域貌似不可颠覆的真理,然而却被苏联人打破了。苏联人放置了一个精巧的设备:“金唇”在木质国徽中。这是一个鼓膜衔接的钢针,攀谈的声响会经过薄膜转化成钢针的轰动,而克格勃在对面的楼里用高强度的雷达照耀这枚钢针,就可以经过细小的轰动信息复原屋内的声波。

2.2理论建立

1941年开始,雷达的改进和应用催生了RFID技术

1948年,Harry stockman(哈利·斯托克曼)发表的“利用反射功率通信”一文,奠定了RFID的理论基础。但是在这篇论文重在理论,实际上并没有对这个理论阐述一个大概的实现方式.更多的是数学和电路推导。

1973年,Mario Cardullo发明了现代RFID的原型设备。 Mario Cardullo 被视为RFID的发明者,同时也是移动通信卫星概念的提出者。主要是这个人发明了一个专利“一个具有记忆存储的无源无线电应答器”,这是世界上最早关于RFID相关技术的专利。

1980年代,随着微处理器发展,RFID开始走向成熟,麻省理工在1983年首次提出了使用RFID技术进行自动识别的概念。同期IBM和一些公司开始商用化RFID,应用于物流(主要是商场运输)。

1990年以后。RFID技术标准化问题日趋得到重视,RFID产品得到广泛采用,RFID产品逐渐成为人们生活中的一部分。

2021年国际电信联盟(ITU)发布了一项关于RFID的全球标准,这一标准为RFID的应用提供了统一的规范,促进了RFID技术的全球推广和应用。

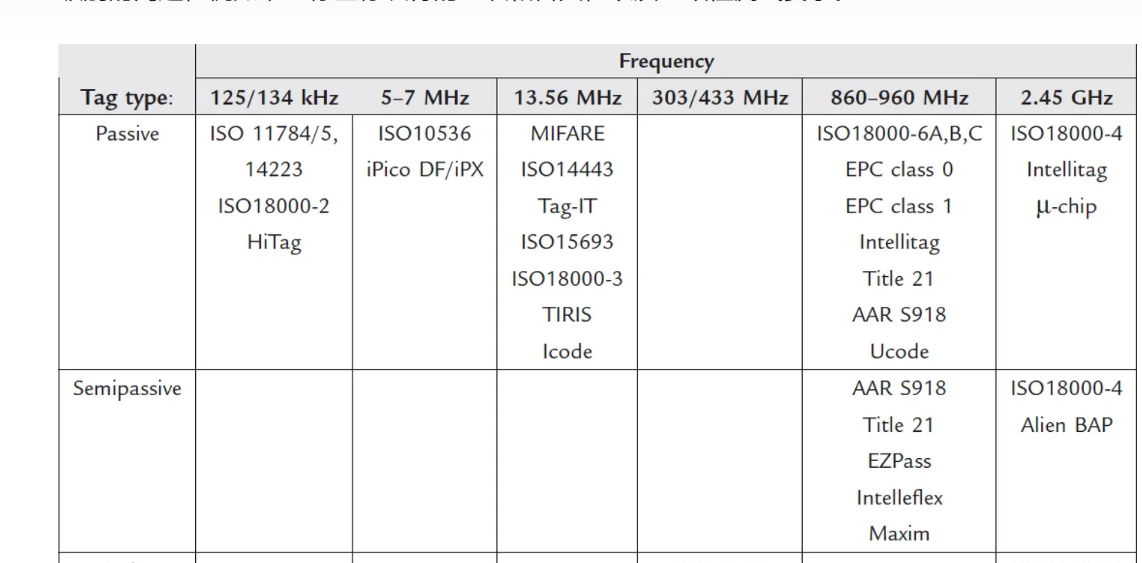

3分类

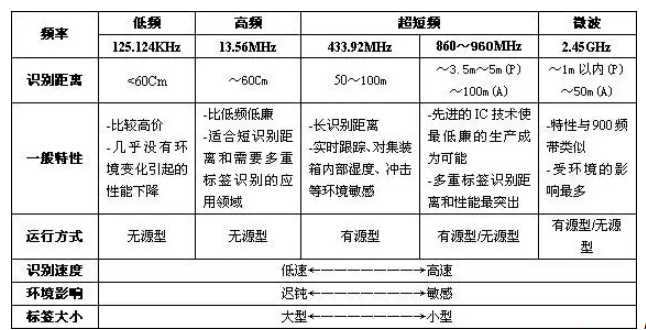

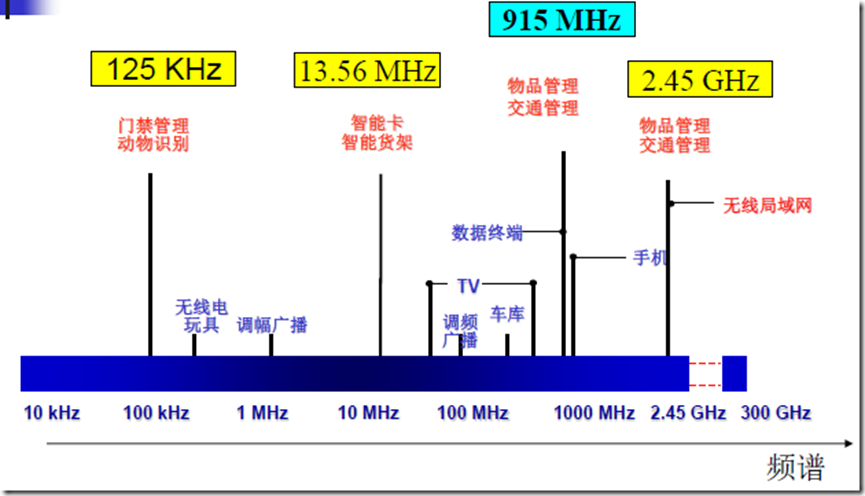

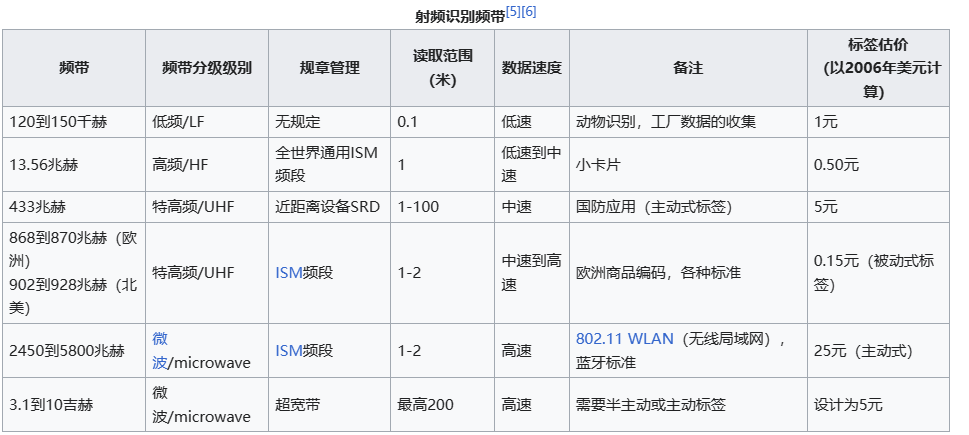

3.1基于工作频率分类

如今,经过长期的发展,RFID技术有了三个划分种类:

1.低频(LF) RFID

30KHz – 300KHz, 读取距离小于10cm,数据传输速率较低

不容易受到其他电磁波干扰,可在水面或金属附近使用

曾经常用于门禁卡制作、牲畜追踪

2.高频(HF) RFID

3MHz – 30MHz, 读取距离介于10cm和1m之间,数据传输速率较高

容易受到其他电磁波干扰,不适合在水面或金属附近使用

曾经常用于非接触式付款等数据传输量较大的场景

3. 超高频(UHF) RFID

300MHz – 3GHz,读取距离最长可至12m, 数据传输速率最快

最容易受电磁波干扰,但是由于各大制造商的大力投入,各种抗干扰设计远超LF和HF RFID

如今作为三种技术中的最优选择,被各大制造商用于各种用途

3.1.1高频RFID

优点

1.较高的数据传输速率:相比低频RFID,高频RFID具有更高的数据传输速率,能够更快地读取和写入标签数据。

2. 较短的读取范围:高频RFID通常具有较短的读取范围,这有助于减少干扰和提高数据的安全性。

3. 较好的抗干扰能力:由于工作频率较高,高频RFID对电磁干扰和金属反射的影响较低,因此适用于某些复杂环境下的应用。

4. 更广泛的应用支持:高频RFID技术在许多应用场景中得到了广泛支持,如门禁系统、图书馆管理、交通票务等。

缺点:

1.受金属和液体干扰:高频RFID在与金属或液体接触时的读取性能可能会受到影响,这限制了其在某些环境下的应用。

2. 较短的读取距离:相对于超高频RFID,高频RFID的读取距离较短,这可能限制了一些需要较远识别距离的应用场景。

3.1.2低频RFID(LF)

优点:

1.较好的穿透性:低频RFID的穿透性较强,对金属和液体的干扰相对较少,因此在一些特定的环境下表现更为可靠。

2. 较长的读取距离:相对于高频RFID,低频RFID通常具有更长的读取距离,使得它适用于一些需要远距离识别的应用场景。

3. 更广泛的标准化:低频RFID技术在许多国家得到了广泛的标准化和应用,因此在全球范围内具有较高的兼容性和稳定性。

缺点:

1.较低的数据传输速率:低频RFID的数据传输速率相对较低,因此在处理大量数据或需要快速读取的应用中可能不太适用。

2. 易受干扰:由于工作频率较低,低频RFID在某些环境中可能更容易受到外部干扰的影响,可能会影响其性能和稳定性。

3.2基于电子标签是否带电分类

3.2.1主动式RFID系统

RFID标签自己具备供电装置。主动式UFH RFID标签的广播距离可以达到最高100m,常用于追踪大型设备或者车辆

主动式RFID标签又细分为两种

讯问式RFID标签:标签仅在接收到读写器的电磁信号后才会通电广播信号,较为省电,但是需要较近距离触发

信标式RFID标签:标签会定时通电广播信号(时间间隔可以事先设定),耗电较多,但是可以用于实时定位

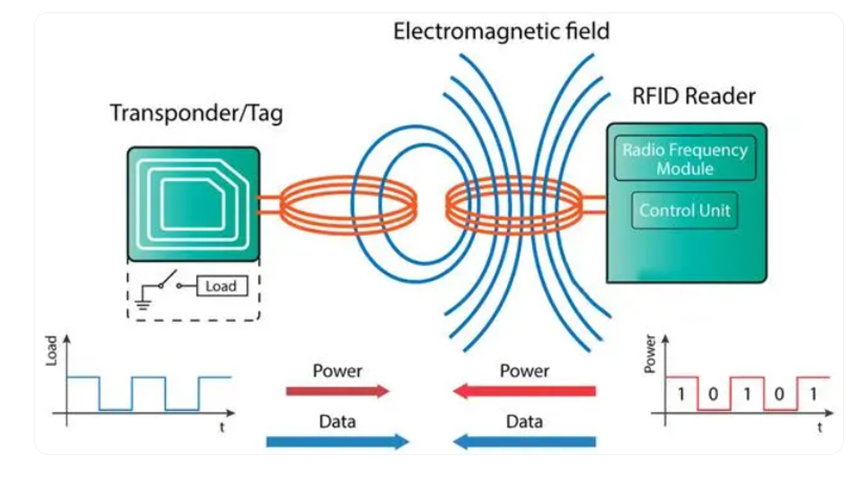

3.2.2被动式RFID系统

RFID标签自己不具备电源。当读写器发出电磁波时,RFID标签基于接收到的电磁波充能并且发出信号或修改存储数据而实现信息传输

可以在LF, HF, UHF RFID技术中实现,距离一般小于10m

相对于主动式系统成本更低,更易制造。同时因为标签不带电源,所以常用于图书标签、门禁卡或嵌入在电子设备中,一次安装便可长期使用无需维护

4RFID内部组成

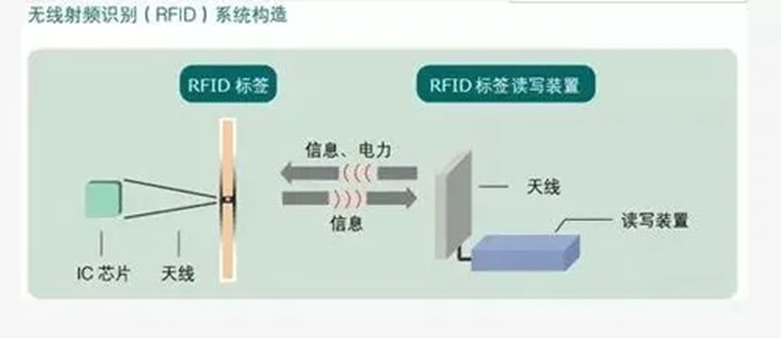

4.1电子标签

RFID标签信息存储

一个RFID标签由芯片和天线组成。 天线是用来传输数据的,数据存在芯片中。

芯片中包含EEPROM(电子抹除式可复制只读存储)

可以在无供电的情况下长期存储数据

在供给特定电压的情况下,可以写入或修改数据

只读型RFID标签:出厂时写入数据,此后不再修改,支持无线读取数据

有线读写型RFID标签:可以插上数据线供电修改数据,支持无线读取数据

无线读写型RFID标签:既可以无线读取数据,也可以无线写入数据

4.1.1被动式RFID标签供电原理

一句话来说就是:电磁感应 - 读写器发出的电磁波在标签的线圈中产生感应电流供电

4.2读写器

固定式阅读器:设备若干部便可以创造一个可严密控制的“询问区”,标签进出询问区时就可以在这个界限分明的阅读器区域中被读取。

移动式阅读器:可以手持使用或者装在车辆上使用。

4.3软件系统

不固定,为各厂家单独定制。

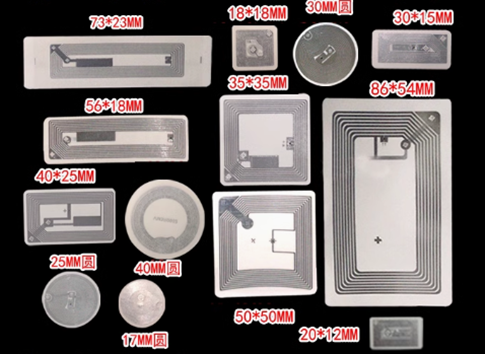

5电子标签详解

超高频RFID标签基本构成的三个要素中最重要的是芯片,它决定了这个标签的功能和主要性能,同样芯片也是设计最复杂技术难度最高的部分。

5.1标签硬件组成

RFID标签由嵌体加表面材料形成,然后只要三部分,芯片,天线,还有附着的基板组成,基板一般是标准pcb或者柔软透明的PER聚酯膜基板上 采用的技术是漏板印刷技术。

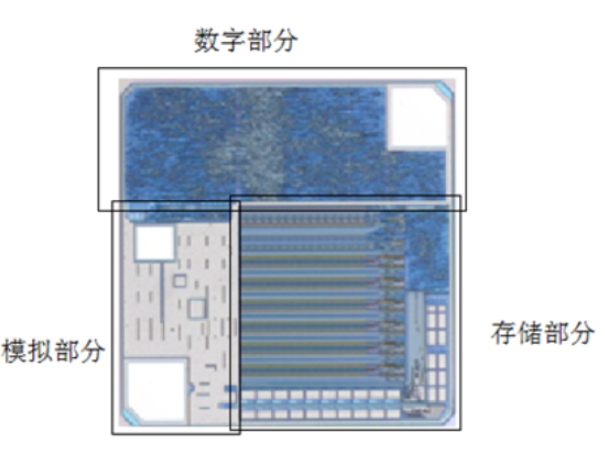

标签芯片主要由三部分组成:数字部分,模拟部分和存储部分,如图4-28所示。其中数字部分的作用为:协议处理、逻辑处理、全局运算控制处理等,所有与协议相关的功能都由数字部分处理。模拟部分的作用是:电源管理、调制解调、主频时钟,其中电源管理部分把接收到的射频电磁波整流成为直流电给整个标签芯片供电,主频时钟为数字部分和存储部分提供系统的震荡时钟,调制解调完成标签与阅读器通信的信号处理工作。存储部分为EPC、TID、User等区的存储区,现在的常用存储器为NVM(非易失性存储器)或者EEPROM,一般存储大小为几百比特。

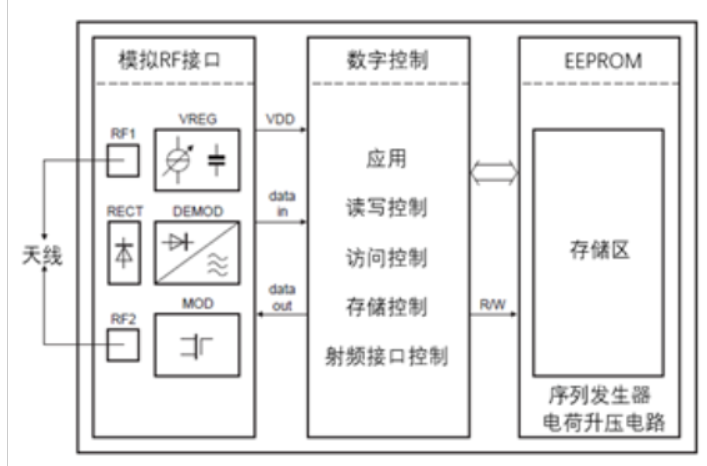

通过下面的标签结构框图,可以更明确的了解三部分之间的关系。最左边是模拟射频接口部分(Analog RF interface),天线连接在模拟部分上,其中有4个主要器件:整流器(Rectifier),起前端整流作用;基准电压产生(Vreg),为整个系统提供稳定电压;解调器(Demodulator);调制器(Modulator)。中间部分为数字控制部分(Digital Control),其功能为防冲突算法(Anti-collision);读写操作(Read Write Control);访问控制(Access Control);射频接口控制(RF Interface Control),数字部分与模拟部分进行数据通信,并控制存储部分的读写操作。最右边的是EEPROM存储器(存储部分),其内部有一个电荷泵升压电路(Charge Pump),为写标签时提供高电压。

现在的标签芯片出厂形式为晶元盘,英文名Wafer,一般一盘Wafer包含芯片几万颗到几十万颗不等,如图4-30所示为NXP Ucode7晶元盘上的标签芯片位置图。在图中可以看到芯片在晶元盘内只是占有非常小的一块面积,也可以说一个晶元盘上有十几万同样的标签芯片。

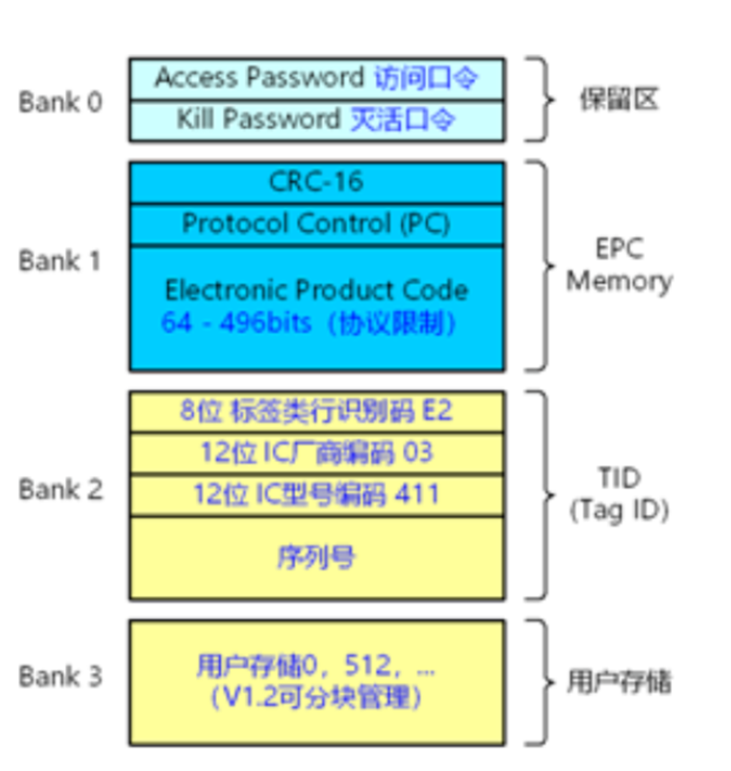

5.2标签数据格式内部分区

超高频RFID的标签芯片需要符合EPC C1Gen2标准(简称Gen2 协议),也就是说所有的超高频RFID标签芯片内部存储结构大致一样。如图所示,标签芯片的存储区分为四个区(Bank)分别是Bank 0保留区(Reserved)、Bank 1电子编码区(EPC)、Bank 2 厂商编码区(TID)、Bank 3 用户区(User)。

1.Reserved区:(密码区):存储Kill Password(灭活口令)和Access Password(访问口令)。

**2.EPC区:**存储EPC号码等。

**3.TID区:**存储标签识别号码,每个TID号码应该是唯一的。

**4.User区:**存储用户定义的数据。 此外还有各区块的Lock(锁定)状态位等用到的也是存储性质的单元。

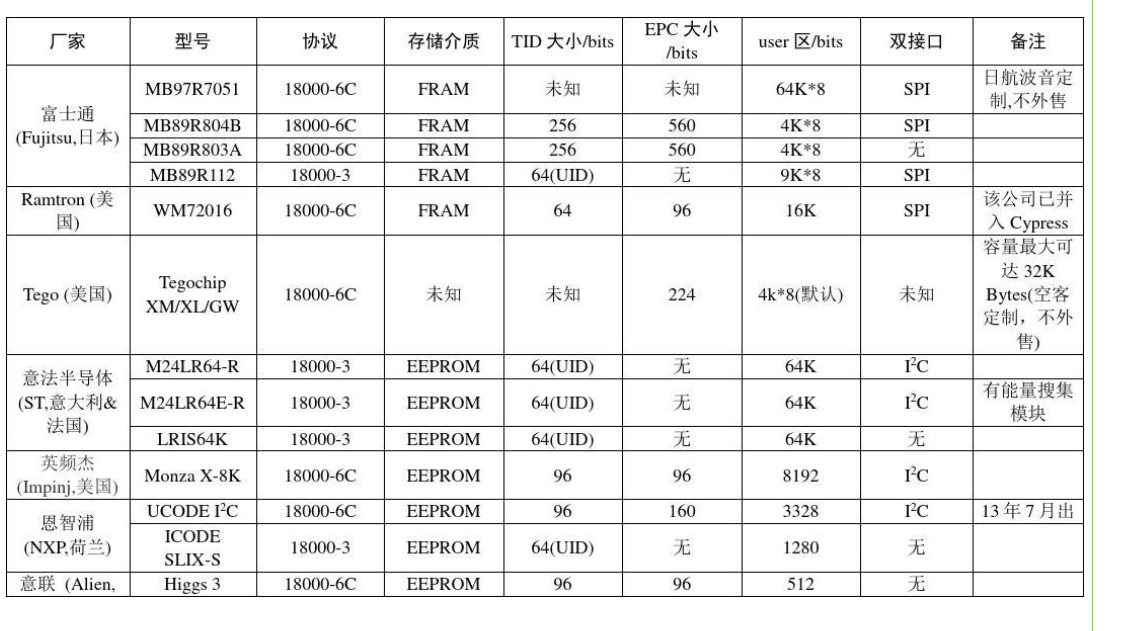

各厂家不同的电子标签,采用的存储介质,各个数据区大小和接口方式均不同。

其中Bank 0 保留区又称密码区,内部有两组32比特密码,分别是访问密码(Access Password)和灭活密码(Kill Password),灭活密码俗称杀死密码。当使用锁定命令后,需要通过访问密码才可以对芯片的一些区域进行读写。当需要杀死芯片的时候,通过杀死密码可以将芯片彻底杀死。

Bank 1为电子编码区,是大家最熟悉的EPC区。根据Gen2协议,最先获得标签的信息是EPC信息,之后才能访问其他存储区进行访问。EPC区分为三个部分:

CRC16校验部分共16比特,通信时负责校验阅读器获得的EPC是否正确。

PC部分(Protocol Control)共16比特,控制EPC的长度,其前5比特的二进制数乘以16为EPC长度,如96比特EPC时的PC=3000,其前5个比特为00110,对应十进制为6,乘以16为96Bit。根据协议要求,PC可以等于0000到F100,相当于EPC的长度为0、32比特、64比特直到496比特。但是一般情况下超高频RFID应用中EPC的长度在64比特到496比特之间,也就是说PC值在2800到F100之间。在平时的应用中经常有人搞不清楚EPC中PC的作用,会卡在EPC长度的设置上从而带来很多麻烦。

EPC部分,这部分才是最终用户从应用层获得的芯片电子编码。

Bank 2为厂商编码区,每颗芯片都有自己的唯一编码。

Bank 3为用户存储区,该存储区根据协议规定最小空间为0,但是多数芯片为了方便客户应用,增加了用户存储空间,最常见的存储空间为128比特或512比特。

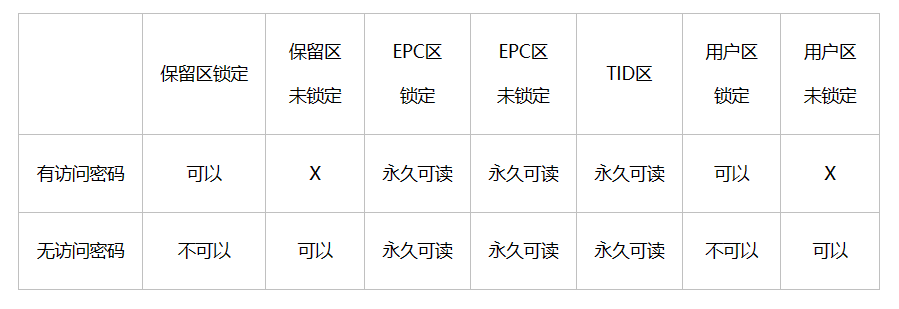

在了解了标签的存储区之后,需要进一步了解Gen2的几个操作命令即读(Read)、写(Write)、锁(Lock)、杀(Kill)。Gen2的命令很简单,操作命令只有4个,且标签的存储区状态只有两种:锁定、未锁定。

因为读写命令都与数据区是否锁定相关,我们先从锁命令讲起。锁命令对四个存储区共有4个分解命令分别是锁定(Lock)、解锁(Unlock)、永久锁定(Permanent Lock)、永久解锁(Permanent Unlock),只要访问密码非全0即可进行锁定命令。对应四个区的操作如下表所示。

5.3读写锁定操作

读命令,顾名思义就是读取存储区的数据,如果存储区被锁定,可以通过Access命令以及访问密码对该数据区进行访问,具体读取操作如下表所示。

写命令,与读命令类似,如果存储区未锁定,可以直接操作,如果存储区已经被锁定需要通过Access命令以及访问密码对该数据区进行访问具体读取操作如下表所示。

杀死命令是一条终结芯片生命的命令,一旦芯片被杀死就再也不能起死回生了,这不像锁定命令还可以解锁。只要保留区被锁定且杀死密码非全0,则可以启动杀死命令。一般情况下杀死命令极少使用,只有在一些涉密或涉及隐私的应用中才会把芯片杀死。如果你想在芯片被杀死后再来溯源获得这个芯片的TID号码,只能通过解剖芯片的方法,解剖芯片花销巨大,所以在平时应用中尽量不要启动杀死命令。同样在项目里也要防止别人搞破坏,最好的方法是把保留区锁定,并保护好访问密码。

6RFID通讯协议

为避免对人类和动物造成伤害,需要控制射频传输。 许多组织已经制定了RFID标准,包括国际标准化组织(ISO),国际电工委员会(IEC),ASTM国际,DASH7联盟和EPCglobal。

ISO 11784/11785 – 动物鉴定。使用 134.2 kHz。

ISO 14223 – 动物的射频识别 – 高级应答器

ISO/IEC 14443:该标准是 HighFID 的流行 HF (13.56 MHz) 标准,根据 ICAO 9303 被用作支持 RFID 的护照的基础。允许移动设备充当 RFID 读取器/转发器的近场通信标准也基于 ISO/IEC 14443。

ISO/IEC 15693:这也是一种流行的 HF (13.56 MHz) 标准,适用于广泛用于非接触式智能支付和信用卡的 HighFID。

ISO/IEC 18000:信息技术 - 用于项目管理的射频识别:

国际标准化组织/国际电工委员会 18092信息技术 - 系统之间的电信和信息交换 - 近场通信 - 接口和协议 (NFCIP-1)

ISO 18185:这是电子密封或“电子密封”的行业标准,用于跟踪使用 433 MHz 和 2.4 GHz 频率的货物集装箱。

国际标准化组织/国际电工委员会 21481信息技术 - 系统之间的电信和信息交换 - 近场通信接口和协议 −2 (NFCIP-2)

ASTM标准D7434,用于确定无源射频识别 (RFID) 应答器在托盘或单元负载上的性能的标准测试方法

ASTM标准D7435,用于确定装载集装箱上无源射频识别 (RFID) 应答器性能的标准测试方法

ASTM标准D7580,旋转拉伸包装机的标准测试方法,用于确定无源 RFID 应答器在均质托盘或单元化负载上的可读性

ISO 28560-2 — 指定要在库中使用的编码标准和数据模型。

不同频率适用于不同的标准,需要保证你的通讯协议和当前频段一致

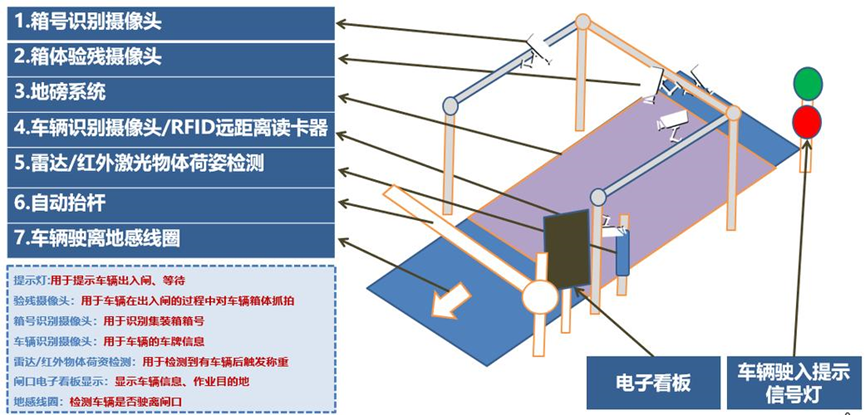

7RFID应用

7.1ETC

ETC(ElectronicTollCollection缩写)即电子不停车收费系统。是指车辆在通过收费站时,利用RFID技术对车载设备进行车辆识别、信息写入(入口)并自动从预先绑定的IC卡或银行帐户上扣除相应资金(出口),是国际上正在努力开发并推广普及的一种用于道路、大桥、隧道和车场管理的电子收费系统。

ETC系统主要由车辆自动识别系统、中心管理系统和其他辅助设施组成。其中,车辆自动识别系统由OBU(On board unit,车载单元)、RSU(Road side unit,路边单元)、环路感应器等组成。

OBU(即电子标签)储存了车辆的相关信息,一般安装在车辆的前挡风玻璃上。RSU(即智能交通收费RFID读写器)安装在收费站旁边。环路感应器安装在车道地面下。中心管理系统存储了大量已注册车辆和车主的信息。当车辆通过收费站口时,环路感应器感知车辆,智能交通收费RFID读写器发出询问信号,RFID电子标签做出响应,并进行双向通信和数据交换,中心管理系统获取车辆识别信息后进行比较判断,根据不同情况来控制管理系统产生不同的操作,从而实现对行驶车辆的自动管理。

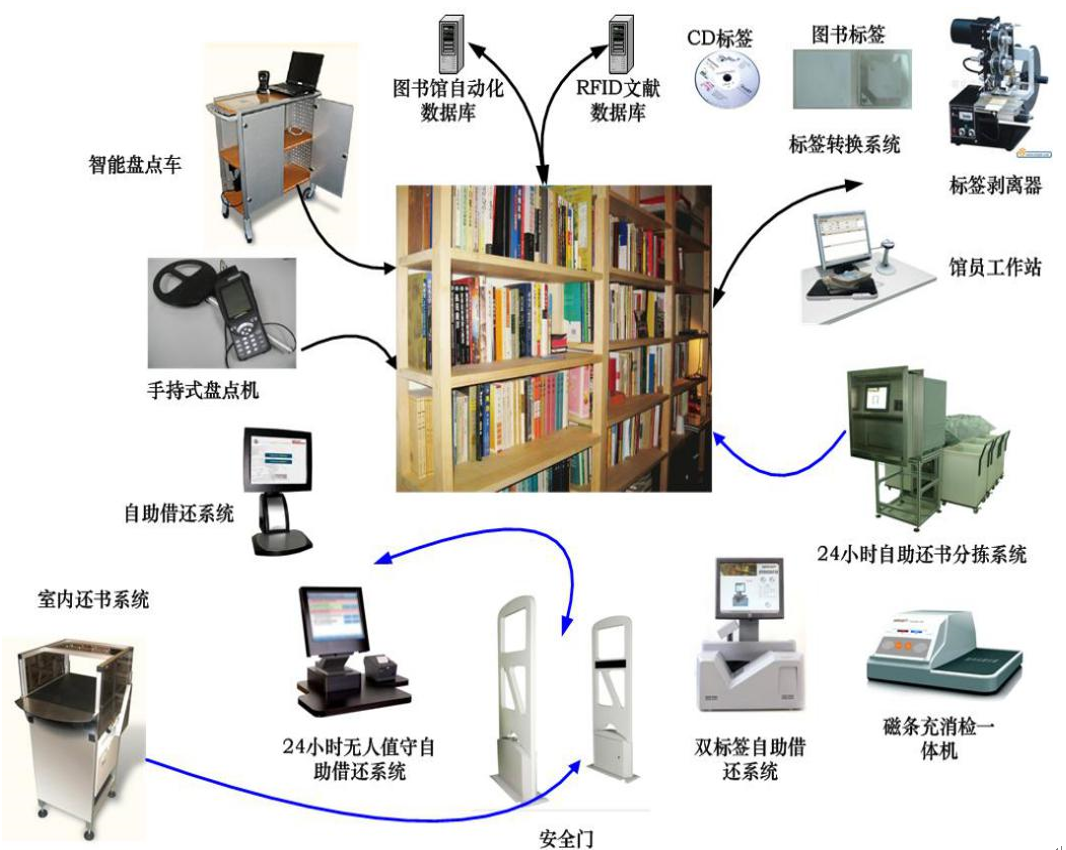

7.2图书馆

图书馆已使用 RFID 来取代图书馆资料上的条形码。标记可以包含标识信息,也可以只是数据库中的键。RFID系统可以取代或补充条形码,并可能提供另一种库存管理和顾客自助结账的方法。它还可以充当安全设备,取代更传统的电磁安全条。

据估计,目前全球有超过3000万件图书馆藏品包含RFID标签,其中包括罗马梵蒂冈图书馆中的一些藏品。

由于RFID标签可以读取物品,因此无需打开书籍封面或DVD盒即可扫描物品,并且可以同时阅读一叠书籍。当书籍在传送带上移动时,可以读取书籍标签,从而减少了员工的时间。这一切都可以由借阅者自己完成,从而减少了对图书馆工作人员协助的需求。使用便携式阅读器,可以在几秒钟内完成整个材料架的清点。[95]然而,截至2008年,这项技术对于许多小型图书馆来说仍然过于昂贵,平均规模的图书馆的转换期估计为11个月。2004年荷兰的一项估计是,一个每年借阅100,000本书的图书馆应该计划花费50,000欧元(借阅站和还书站:每个12,500个,探测门廊每个10,000个;每个标签0.36)。RFID减轻了员工的负担,也可能意味着需要更少的员工,图书馆的人员预算正在减少,基础设施的预算正在增加,这使得图书馆有必要增加自动化来弥补员工规模的减少。

围绕图书馆使用RFID提出了隐私问题。由于一些RFID标签可以在100米(330英尺)外读取,因此人们担心是否可以从不愿意的来源收集敏感信息。然而,图书馆的RFID标签不包含任何读者信息,大多数图书馆使用的标签使用的频率只能从大约10英尺(3.0米)处读取。另一个担忧是,非图书馆机构可能会在图书馆管理员不知情或未经同意的情况下记录每个离开图书馆的人的 RFID 标签。一个简单的选择是让书籍传输一个代码,该代码仅与图书馆的数据库结合使用才有意义。另一个可能的增强功能是每次返回时都为每本书提供一个新代码。

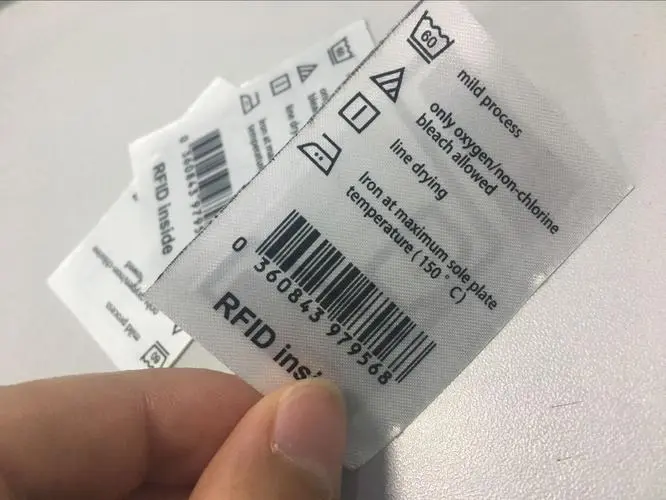

7.3商场(商品标签)

一般来说,大商场很多衣服标签里面就有RFID标签,当然,也有类似优衣库那样的黑色白色塑料壳里面包裹着染料和RFID标签,正常缴费后会被拆除,否则保证衣服出门经过RFID门闸能够发送警报,强行拆除会将衣服染色。

RFID 用于零售店的商品级标签。除了库存控制外,它还通过使用电子物品监控 (EAS) 防止客户(入店行窃)和员工(“缩水”)盗窃,并为客户提供自助结账流程。不同类型的标签可以使用特殊工具物理删除,或者在支付物品后以电子方式停用。 离开商店时,顾客必须经过 RFID 探测器附近;如果他们有带有活动 RFID 标签的物品,则会发出警报,既指示未付款的物品,又识别它是什么。

7.4医疗领域

RFID在医疗行业的采用已经广泛且非常有效。医院是最早将有源和无源RFID相结合的用户之一。主动标签跟踪高价值或频繁移动的物品,被动标签跟踪只需要房间级识别的较小、成本较低的物品。 医疗机构房间可以从患者和员工佩戴的RFID徽章的传输以及分配给移动医疗设备等物品的标签中收集数据。美国退伍军人事务部 (VA) 最近宣布计划在美国各地的医院部署 RFID,以改善护理并降低成本。

自 2004 年以来,许多美国医院已开始为患者植入 RFID 标签并使用 RFID 系统,通常用于工作流程和库存管理。在试管婴儿诊所中,使用RFID来防止精子和卵子之间的混淆也在考虑之中。

2004 年 10 月,FDA 批准了美国第一个可以植入人体的 RFID 芯片。据该公司称,VeriChip公司的134 kHz RFID芯片可以整合个人医疗信息,可以挽救生命并限制医疗错误造成的伤害。反RFID活动家凯瑟琳·阿尔布雷希特(Katherine Albrecht)和利兹·麦金太尔(Liz McIntyre)发现了一封FDA警告信,其中详细说明了健康风险。 根据 FDA 的说法,这些包括“不良组织反应”、“植入式应答器的迁移”、“植入式应答器故障”、“电气危险”和“磁共振成像 [MRI] 不兼容”。

在眼科领域,例如达芬奇飞秒治疗系统,一般将一次性的一些耗材中添加RFID电子标签,既能保证耗材不会被重复使用,又能保证耗材具有一定的特殊性,采购者不能随意更换耗材的品牌,从而使得厂家能够获得更高的利润。

8一些相关说明

8.1NFC与RFID关系

NFC可以视作RFID的子集,13.56MHZ是NFC的工作频段,NFC推广主要是企业更早的制定了通讯协议和工作方式,

NFC制定的初衷是为了实现近场支付,NFC选用了13.56M作为基础,同时增加了一个点对点的通信,传统的RFID只能同一时间一个READER与一个TAG交互,而NFC可以两个READER之间相互传数据。

智能推荐

攻防世界_难度8_happy_puzzle_攻防世界困难模式攻略图文-程序员宅基地

文章浏览阅读645次。这个肯定是末尾的IDAT了,因为IDAT必须要满了才会开始一下个IDAT,这个明显就是末尾的IDAT了。,对应下面的create_head()代码。,对应下面的create_tail()代码。不要考虑爆破,我已经试了一下,太多情况了。题目来源:UNCTF。_攻防世界困难模式攻略图文

达梦数据库的导出(备份)、导入_达梦数据库导入导出-程序员宅基地

文章浏览阅读2.9k次,点赞3次,收藏10次。偶尔会用到,记录、分享。1. 数据库导出1.1 切换到dmdba用户su - dmdba1.2 进入达梦数据库安装路径的bin目录,执行导库操作 导出语句:./dexp cwy_init/[email protected]:5236 file=cwy_init.dmp log=cwy_init_exp.log 注释: cwy_init/init_123..._达梦数据库导入导出

js引入kindeditor富文本编辑器的使用_kindeditor.js-程序员宅基地

文章浏览阅读1.9k次。1. 在官网上下载KindEditor文件,可以删掉不需要要到的jsp,asp,asp.net和php文件夹。接着把文件夹放到项目文件目录下。2. 修改html文件,在页面引入js文件:<script type="text/javascript" src="./kindeditor/kindeditor-all.js"></script><script type="text/javascript" src="./kindeditor/lang/zh-CN.js"_kindeditor.js

STM32学习过程记录11——基于STM32G431CBU6硬件SPI+DMA的高效WS2812B控制方法-程序员宅基地

文章浏览阅读2.3k次,点赞6次,收藏14次。SPI的详情简介不必赘述。假设我们通过SPI发送0xAA,我们的数据线就会变为10101010,通过修改不同的内容,即可修改SPI中0和1的持续时间。比如0xF0即为前半周期为高电平,后半周期为低电平的状态。在SPI的通信模式中,CPHA配置会影响该实验,下图展示了不同采样位置的SPI时序图[1]。CPOL = 0,CPHA = 1:CLK空闲状态 = 低电平,数据在下降沿采样,并在上升沿移出CPOL = 0,CPHA = 0:CLK空闲状态 = 低电平,数据在上升沿采样,并在下降沿移出。_stm32g431cbu6

计算机网络-数据链路层_接收方收到链路层数据后,使用crc检验后,余数为0,说明链路层的传输时可靠传输-程序员宅基地

文章浏览阅读1.2k次,点赞2次,收藏8次。数据链路层习题自测问题1.数据链路(即逻辑链路)与链路(即物理链路)有何区别?“电路接通了”与”数据链路接通了”的区别何在?2.数据链路层中的链路控制包括哪些功能?试讨论数据链路层做成可靠的链路层有哪些优点和缺点。3.网络适配器的作用是什么?网络适配器工作在哪一层?4.数据链路层的三个基本问题(帧定界、透明传输和差错检测)为什么都必须加以解决?5.如果在数据链路层不进行帧定界,会发生什么问题?6.PPP协议的主要特点是什么?为什么PPP不使用帧的编号?PPP适用于什么情况?为什么PPP协议不_接收方收到链路层数据后,使用crc检验后,余数为0,说明链路层的传输时可靠传输

软件测试工程师移民加拿大_无证移民,未受过软件工程师的教育(第1部分)-程序员宅基地

文章浏览阅读587次。软件测试工程师移民加拿大 无证移民,未受过软件工程师的教育(第1部分) (Undocumented Immigrant With No Education to Software Engineer(Part 1))Before I start, I want you to please bear with me on the way I write, I have very little gen...

随便推点

Thinkpad X250 secure boot failed 启动失败问题解决_安装完系统提示secureboot failure-程序员宅基地

文章浏览阅读304次。Thinkpad X250笔记本电脑,装的是FreeBSD,进入BIOS修改虚拟化配置(其后可能是误设置了安全开机),保存退出后系统无法启动,显示:secure boot failed ,把自己惊出一身冷汗,因为这台笔记本刚好还没开始做备份.....根据错误提示,到bios里面去找相关配置,在Security里面找到了Secure Boot选项,发现果然被设置为Enabled,将其修改为Disabled ,再开机,终于正常启动了。_安装完系统提示secureboot failure

C++如何做字符串分割(5种方法)_c++ 字符串分割-程序员宅基地

文章浏览阅读10w+次,点赞93次,收藏352次。1、用strtok函数进行字符串分割原型: char *strtok(char *str, const char *delim);功能:分解字符串为一组字符串。参数说明:str为要分解的字符串,delim为分隔符字符串。返回值:从str开头开始的一个个被分割的串。当没有被分割的串时则返回NULL。其它:strtok函数线程不安全,可以使用strtok_r替代。示例://借助strtok实现split#include <string.h>#include <stdio.h&_c++ 字符串分割

2013第四届蓝桥杯 C/C++本科A组 真题答案解析_2013年第四届c a组蓝桥杯省赛真题解答-程序员宅基地

文章浏览阅读2.3k次。1 .高斯日记 大数学家高斯有个好习惯:无论如何都要记日记。他的日记有个与众不同的地方,他从不注明年月日,而是用一个整数代替,比如:4210后来人们知道,那个整数就是日期,它表示那一天是高斯出生后的第几天。这或许也是个好习惯,它时时刻刻提醒着主人:日子又过去一天,还有多少时光可以用于浪费呢?高斯出生于:1777年4月30日。在高斯发现的一个重要定理的日记_2013年第四届c a组蓝桥杯省赛真题解答

基于供需算法优化的核极限学习机(KELM)分类算法-程序员宅基地

文章浏览阅读851次,点赞17次,收藏22次。摘要:本文利用供需算法对核极限学习机(KELM)进行优化,并用于分类。

metasploitable2渗透测试_metasploitable2怎么进入-程序员宅基地

文章浏览阅读1.1k次。一、系统弱密码登录1、在kali上执行命令行telnet 192.168.26.1292、Login和password都输入msfadmin3、登录成功,进入系统4、测试如下:二、MySQL弱密码登录:1、在kali上执行mysql –h 192.168.26.129 –u root2、登录成功,进入MySQL系统3、测试效果:三、PostgreSQL弱密码登录1、在Kali上执行psql -h 192.168.26.129 –U post..._metasploitable2怎么进入

Python学习之路:从入门到精通的指南_python人工智能开发从入门到精通pdf-程序员宅基地

文章浏览阅读257次。本文将为初学者提供Python学习的详细指南,从Python的历史、基础语法和数据类型到面向对象编程、模块和库的使用。通过本文,您将能够掌握Python编程的核心概念,为今后的编程学习和实践打下坚实基础。_python人工智能开发从入门到精通pdf