基于 Matlab 的通信系统仿真――数字通信大作业_电子通信系统课程大作业-程序员宅基地

基于 Matlab 的通信系统仿真――数字通信大作业

附:MATLAB的通信系统仿真.rar

资源包括:main.m,modulation.m,demodulation.m,MATLAB的通信系统仿真说明文档

https://download.csdn.net/download/alongiii/14945669

目录

系统综述

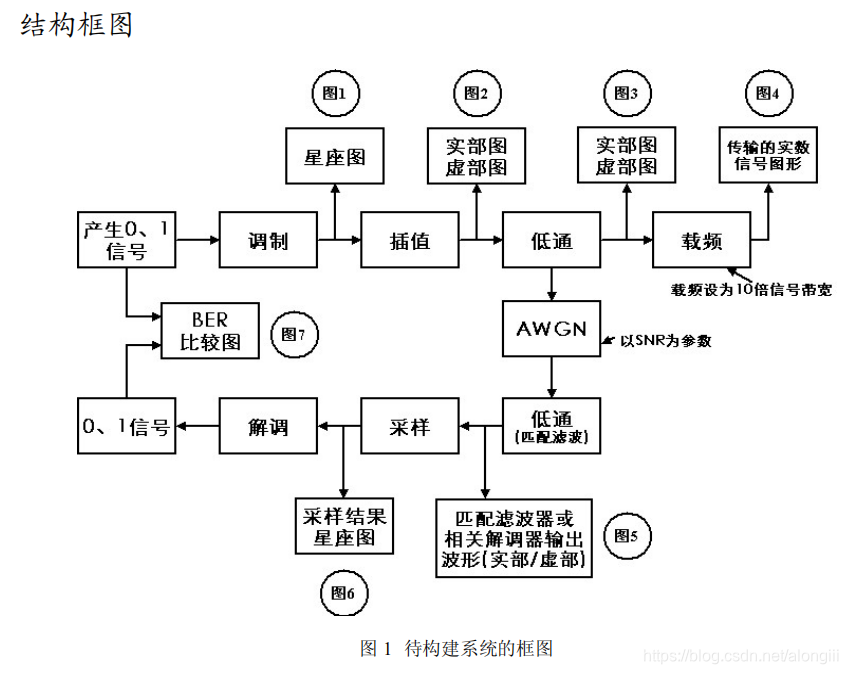

利用 Matlab 仿真软件,完成如图 1 所示的一个基本的数字通信系统。信号源产生 0、1

等概分布的随机信号,映射到 16QAM 的星座图上,同时一路信号已经被分成了实部和虚部,

后边的处理建立在这两路信号的基础上。实部、虚部信号分别经过平方根升余弦滤波器,再

加入高斯白噪声,然后通过匹配滤波器(平方根升余弦滤波器)。最后经过采样,判决,得到

0、1 信号,同原信号进行比较,给出 16QAM 数字系统的误码。

结构框图

系统实现

随机信号的生成

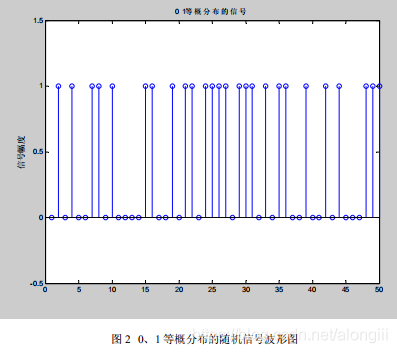

利用 Matlab 中自带的函数 randsrc 来产生 0、1 等概分布的随机信号。源代码如下所示:

%====定义待仿真序列的维数 N

global N

N=320;

%====定义产生‘1’的概率为 p

global p

p=0.5;

%==============================

%首先产生随机二进制序列

source=randsrc(1,N,[1,0;p,1-p]);

0、1 等概分布的随机信号如图 2 所示。

星座图映射

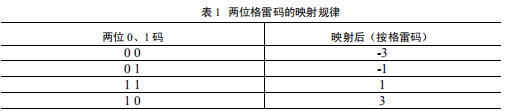

将等概分布的 0、1 信号映射到 16QAM 星座图上。每四个 bit 构成一个码子,具体实现

的方法是,将输入的信号进行串并转换分成两路,分别叫做 I 路和 Q 路。再把每一路的信号

分别按照两位格雷码的规则进行映射,这样实际上最终得到了四位格雷码。为了清楚说明,

参看表 1:

源代码如下所示:

function [y1,y2]=Qam_modulation(x)

%QAM_modulation

%==============================

%对产生的二进制序列进行 QAM 调制

%=====首先进行串并转换,将原二进制序列转换成两路信号

N=length(x);

a=1:2:N;

y1=x(a);

y2=x(a+1);

%=====分别对两路信号进行 QPSK 调制

%======对两路信号分别进行 2-4 电平变换

a=1:2:N/2;

temp1=y1(a);

temp2=y1(a+1);

y11=temp1*2+temp2;

temp1=y2(a);

temp2=y2(a+1);

y22=temp1*2+temp2;

%=======对两路信号分别进行相位调制

a=1:N/4;

y1=(y11*2-1-4)*1.*cos(2*pi*a);

y2=(y22*2-1-4)*1.*cos(2*pi*a);

%========按照格雷码的规则进行映射

y1(find(y11==0))=-3;

y1(find(y11==1))=-1;

y1(find(y11==3))=1;

y1(find(y11==2))=3;

y2(find(y22==0))=-3;

y2(find(y22==1))=-1;

y2(find(y22==3))=1;

y2(find(y22==2))=3;

得到的星座图如图 3 所示,图上注明了每一个点对应的 01 序列。

从上边的星座图上可以清楚的看到,任意相邻的两个点之间它们对应的 4 个 bit 中只有

一个有差别,也就是格雷码的特点。而采用格雷码主要目的是当信噪比较大时,也就是系统

的误码率比较低的情况下,当出现一个符号错误的情况下,往往只是这个符号中的一个 bit

位出现了误码,因此这个情况下误码率和误 bit 率是 4:1,这一特性在后边的误码率计算的

过程中会有应用。

插值

为了能够模拟高斯白噪声的宽频谱特性,以及为了能够显示波形生成器(平方根升余弦

滤波器)的效果,所以在原始信号中间添加一些 0 点。具体实现是分别在信号的 I 路和 Q 路

中,任意相邻的两个码字之间添加 7 个 0。源代码如下所示:

function y=insert_value(x,ratio)

%===============================

%x 是待插值的序列,ratio 是插值的比例。

%两路信号进行插值

%首先产生一个长度等于 ratio 倍原信号长度的零向量

y=zeros(1,ratio*length(x));

%再把原信号放在对应的位置

a=1:ratio:length(y);

y(a)=x;

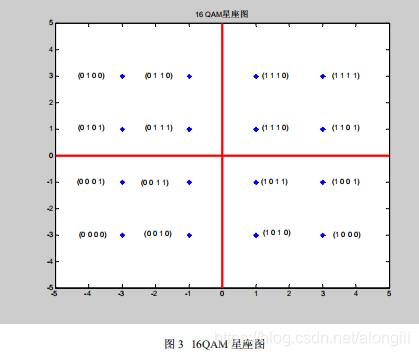

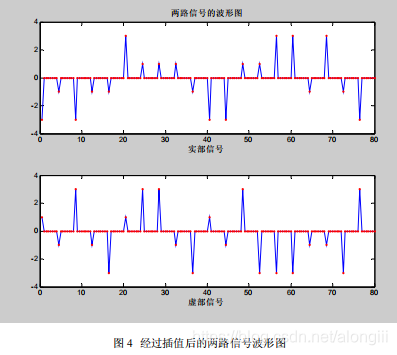

I 路和 Q 路信号进行插值后的波形图如图 4 所示。

波形成形(平方根升余弦滤波器)

为了避免相邻传输信号之间的串扰,多元符号需要有合适的信号波形。图 1 中的方波是

在本地数字信号处理时常见的波形,但在实际传输时这种方波并不合适。根据奈奎斯特第一

准则,在实际通信系统中一般均使接收波形为升余弦滚降信号。这一过程由发送端的基带成

形滤波器和接收端的匹配滤波器两个环节共同实现,因此每个环节均为平方根升余弦滚降滤

波,两个环节合成就实现了一个升余弦滚降滤波。实现平方根升余弦滚降信号的过程称为“波

形成形”,通过采用合适的滤波器对多元码流进行滤波实现,由于生成的是基带信号,因此这

一过程又称“基带成形滤波”。

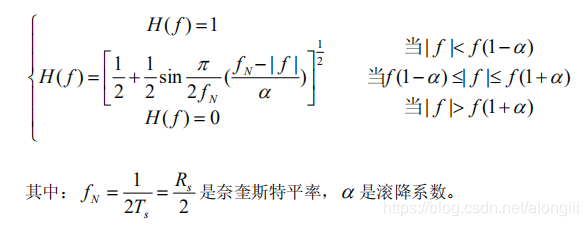

基带平方根升余弦滤波器具有以下定义的理论函数

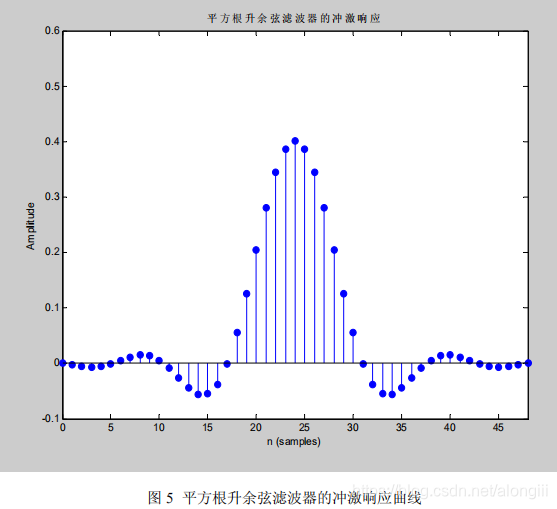

下面给出平方根升余弦滤波器的冲激响应曲线,如图 5 所示。

从上图上不难看出来,平方根升余弦滤波器的冲激响应很显然的引入了符号间干扰(ISI)

即它的冲激响应在相邻的抽样点上的值并不象升余弦滤波器那样恒为 0。然而造成这一后果

的原因在于,当我们引入平方根升余弦滤波器的时候,就是认为整个信道,也就是说,包括

信号发送端的滤波器和信号接收端的滤波器,总体的效果是避免了符号间干扰(ISI),所以,

单独看这每一个滤波器,勿庸置疑,它们都是存在着符号间干扰(ISI)的。

10 倍载波调制

加入高斯白噪声

匹配滤波器

采样

判决解调

误码率曲线

整体程序构架

讨论

信噪比修正

仿真曲线

仿真终止条件

升余弦滤波器

智能推荐

从零开始搭建Hadoop_创建一个hadoop项目-程序员宅基地

文章浏览阅读331次。第一部分:准备工作1 安装虚拟机2 安装centos73 安装JDK以上三步是准备工作,至此已经完成一台已安装JDK的主机第二部分:准备3台虚拟机以下所有工作最好都在root权限下操作1 克隆上面已经有一台虚拟机了,现在对master进行克隆,克隆出另外2台子机;1.1 进行克隆21.2 下一步1.3 下一步1.4 下一步1.5 根据子机需要,命名和安装路径1.6 ..._创建一个hadoop项目

心脏滴血漏洞HeartBleed CVE-2014-0160深入代码层面的分析_heartbleed代码分析-程序员宅基地

文章浏览阅读1.7k次。心脏滴血漏洞HeartBleed CVE-2014-0160 是由heartbeat功能引入的,本文从深入码层面的分析该漏洞产生的原因_heartbleed代码分析

java读取ofd文档内容_ofd电子文档内容分析工具(分析文档、签章和证书)-程序员宅基地

文章浏览阅读1.4k次。前言ofd是国家文档标准,其对标的文档格式是pdf。ofd文档是容器格式文件,ofd其实就是压缩包。将ofd文件后缀改为.zip,解压后可看到文件包含的内容。ofd文件分析工具下载:点我下载。ofd文件解压后,可以看到如下内容: 对于xml文件,可以用文本工具查看。但是对于印章文件(Seal.esl)、签名文件(SignedValue.dat)就无法查看其内容了。本人开发一款ofd内容查看器,..._signedvalue.dat

基于FPGA的数据采集系统(一)_基于fpga的信息采集-程序员宅基地

文章浏览阅读1.8w次,点赞29次,收藏313次。整体系统设计本设计主要是对ADC和DAC的使用,主要实现功能流程为:首先通过串口向FPGA发送控制信号,控制DAC芯片tlv5618进行DA装换,转换的数据存在ROM中,转换开始时读取ROM中数据进行读取转换。其次用按键控制adc128s052进行模数转换100次,模数转换数据存储到FIFO中,再从FIFO中读取数据通过串口输出显示在pc上。其整体系统框图如下:图1:FPGA数据采集系统框图从图中可以看出,该系统主要包括9个模块:串口接收模块、按键消抖模块、按键控制模块、ROM模块、D.._基于fpga的信息采集

微服务 spring cloud zuul com.netflix.zuul.exception.ZuulException GENERAL-程序员宅基地

文章浏览阅读2.5w次。1.背景错误信息:-- [http-nio-9904-exec-5] o.s.c.n.z.filters.post.SendErrorFilter : Error during filteringcom.netflix.zuul.exception.ZuulException: Forwarding error at org.springframework.cloud..._com.netflix.zuul.exception.zuulexception

邻接矩阵-建立图-程序员宅基地

文章浏览阅读358次。1.介绍图的相关概念 图是由顶点的有穷非空集和一个描述顶点之间关系-边(或者弧)的集合组成。通常,图中的数据元素被称为顶点,顶点间的关系用边表示,图通常用字母G表示,图的顶点通常用字母V表示,所以图可以定义为: G=(V,E)其中,V(G)是图中顶点的有穷非空集合,E(G)是V(G)中顶点的边的有穷集合1.1 无向图:图中任意两个顶点构成的边是没有方向的1.2 有向图:图中..._给定一个邻接矩阵未必能够造出一个图

随便推点

MDT2012部署系列之11 WDS安装与配置-程序员宅基地

文章浏览阅读321次。(十二)、WDS服务器安装通过前面的测试我们会发现,每次安装的时候需要加域光盘映像,这是一个比较麻烦的事情,试想一个上万个的公司,你天天带着一个光盘与光驱去给别人装系统,这将是一个多么痛苦的事情啊,有什么方法可以解决这个问题了?答案是肯定的,下面我们就来简单说一下。WDS服务器,它是Windows自带的一个免费的基于系统本身角色的一个功能,它主要提供一种简单、安全的通过网络快速、远程将Window..._doc server2012上通过wds+mdt无人值守部署win11系统.doc

python--xlrd/xlwt/xlutils_xlutils模块可以读xlsx吗-程序员宅基地

文章浏览阅读219次。python–xlrd/xlwt/xlutilsxlrd只能读取,不能改,支持 xlsx和xls 格式xlwt只能改,不能读xlwt只能保存为.xls格式xlutils能将xlrd.Book转为xlwt.Workbook,从而得以在现有xls的基础上修改数据,并创建一个新的xls,实现修改xlrd打开文件import xlrdexcel=xlrd.open_workbook('E:/test.xlsx') 返回值为xlrd.book.Book对象,不能修改获取sheett_xlutils模块可以读xlsx吗

关于新版本selenium定位元素报错:‘WebDriver‘ object has no attribute ‘find_element_by_id‘等问题_unresolved attribute reference 'find_element_by_id-程序员宅基地

文章浏览阅读8.2w次,点赞267次,收藏656次。运行Selenium出现'WebDriver' object has no attribute 'find_element_by_id'或AttributeError: 'WebDriver' object has no attribute 'find_element_by_xpath'等定位元素代码错误,是因为selenium更新到了新的版本,以前的一些语法经过改动。..............._unresolved attribute reference 'find_element_by_id' for class 'webdriver

DOM对象转换成jQuery对象转换与子页面获取父页面DOM对象-程序员宅基地

文章浏览阅读198次。一:模态窗口//父页面JSwindow.showModalDialog(ifrmehref, window, 'dialogWidth:550px;dialogHeight:150px;help:no;resizable:no;status:no');//子页面获取父页面DOM对象//window.showModalDialog的DOM对象var v=parentWin..._jquery获取父window下的dom对象

什么是算法?-程序员宅基地

文章浏览阅读1.7w次,点赞15次,收藏129次。算法(algorithm)是解决一系列问题的清晰指令,也就是,能对一定规范的输入,在有限的时间内获得所要求的输出。 简单来说,算法就是解决一个问题的具体方法和步骤。算法是程序的灵 魂。二、算法的特征1.可行性 算法中执行的任何计算步骤都可以分解为基本可执行的操作步,即每个计算步都可以在有限时间里完成(也称之为有效性) 算法的每一步都要有确切的意义,不能有二义性。例如“增加x的值”,并没有说增加多少,计算机就无法执行明确的运算。 _算法

【网络安全】网络安全的标准和规范_网络安全标准规范-程序员宅基地

文章浏览阅读1.5k次,点赞18次,收藏26次。网络安全的标准和规范是网络安全领域的重要组成部分。它们为网络安全提供了技术依据,规定了网络安全的技术要求和操作方式,帮助我们构建安全的网络环境。下面,我们将详细介绍一些主要的网络安全标准和规范,以及它们在实际操作中的应用。_网络安全标准规范