文章目录一、挖矿木马简介1、挖矿流程2、挖矿木马的传播方式二、常见的挖矿木马三、挖矿木马应急响应方法3.1、隔离被感染的服务器/主机3.2、确认挖矿进程3.3、系统排查3.3.1、判断挖矿木马挖矿时间3.3.2、了解网络...

”挖矿攻击“ 的搜索结果

首先根据CPU占用率确定确定挖矿进程,找到母体文件并清除。 而后是检查计划任务、启动项中,挖矿木马的持久化操作,杜绝复发。 最后通过账号、日志、母体文件等信息,溯源攻击路径。

一款“僵尸网络挖矿” 攻击分析.pdf

挖矿技术防范解决方案 勒索病毒是一种常见的网络攻击,为了防范勒索病毒,可以采取以下措施: 安装并更新防病毒软件:及时更新防病毒软件,定期扫描计算机。 不要轻易下载不明来源的附件或文件。 避免使用未经...

首先,我发现自己的服务器CPU占用率达到了99.9% WTF?虽然我用的是腾讯云的学生版只有1核,但是也不至于干满了啊 于是撸起袖子,先把这个进程杀掉 kill -9 PID ,然后顺着目录找到这个伪装成java的东西 ...

挖矿木马的危害不容小觑,不仅消耗企业电力和服务器计算资源,还会对关键数据造成严重威胁,导致数据泄露、病毒感染等更严重的安全问题,本次从“攻”、“守”两个视角为大家演示和讲解,如何高效破解挖矿攻击难题。

欢迎收看由“马帮手来了”带来的直播:解密云原生安全,如何高效破解挖矿攻击难题?,希望各位能有所收获。

导语:本文介绍Coinhive停止服务后加密货币挖矿攻击的情况。2017年9月是公认的加密货币挖矿元月。网站所有者可以利用用户访问网站来进行加密货币挖矿的想法并不少见,但Coinhive的出现让这种想法变得更加简单和主流...

1.查找进程top,并删除挖矿进程 top kill -9 Pid 2.查询文件所在位置 find / -name 'processname' 3.进入到文件目录按时间顺序查找文件 ls -lt //按时间排序 4.删除植入文件 rm -rf newbat.sh //报错 rm:...

点击上方“蓝色字”可关注我们!暴走时评:据报道,火狐在其新的浏览器版本中推出了针对加密挖矿恶意软件的新保护措施。新的浏览功能是与隐私和安全软件公司Disconnect合作...

一:杀死挖矿程序进程 在服务器上使用top指令查看cpu的使用情况,发现有一个叫java的程序占用cpu高达99.9% PID USER PR NI VIRT RES SHR S %CPU %MEM TIME+ COMMAND 5778 root 20 0 373576 2720 404 S 99.9 0.1 ...

本文讲解了笔者在2022年1月份进行挖矿病毒杀毒的完整过程!

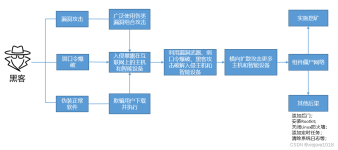

为了帮助应对恶意挖矿程序攻击,发现和清除恶意挖矿程序,防护和避免感染恶意挖矿程序,整理了如下针对挖矿活动相关的现状分析和检测处置建议。 二、为什么会感染恶意挖矿程序 通常遇到企业内网主机感染恶意挖矿程序...

linux解决挖矿病毒

在被植入挖矿病毒后,如果攻击者拥有足够的权限,比如root权限,往往会对系统命令进行劫持,达到隐藏自己的效果,故第一步最好是先确认是否存在rootkit劫持、库劫持,之后的命令执行操作也最好是通过busybox执行。

1.前沿知识 区块链的基础: 区块链顾名思义就是很多区块链在一起: 区块头(Head):记录当前区块的特征值比如 上一个区块的哈希+当前哈希+时间 等等 区块体(Body):实际数据 比如 具体的交易情况 xxx转给了xxx...

高级运维开发工程师带你处理linux木马(挖矿病毒)实战例子。

正月里来是新年,刚开始上班我们SINE安全团队,首次挖掘发现了一种新的挖矿木马,感染性极强,穿透内网,自动尝试攻击服务器以及其他网站,通过我们一系列的追踪,发现了攻击者的特征,首先使用thinkphp远程代码执行...

基本情况介绍: 使用TOP命令,查看所有进程占用资源情况,发现存在一个进程,占用大量CPU资源和内存资源。进入/proc/<PID>目录下,看到该进程的命令来源于/tmp下。使用kill -9 <PID>...

挖矿病毒的特点: 1、文件/定时任务删除失败-------------------文件只读属性保护 2、文件/定时任务删完又出现-----------------系统文件替换/下载进程残留 3、病毒进程刚刚删完又被拉起---------------恶意进程守护...

阿里云服务器遭到挖矿攻击的问题

标签: 安全

这两天发现老是被攻击,阿里云提示遭到挖矿程序攻击,我一个top,一看都飙到99%了(阿里云服务器牛逼),网上给的一些解决方案都不行,然后我发现我的docker上面凭空多了一个到两个ubuntu容器,容器和镜像的创建时间...

推荐文章

- com.netflix.discovery.shared.transport.TransportException: Cannot execute request on any known serve-程序员宅基地

- PAT乙级练习题1010 一元多项式求导_pat 乙级 1010-程序员宅基地

- You can also run `php --ini` inside terminal to see which files are used by PH P in CLI mode_you can also run `php --ini` in a terminal to see -程序员宅基地

- 对UDP校验和的理解_udp 数据包 校验和 checksum=0-程序员宅基地

- 递归遍历文件夹,以c:/windows为例-程序员宅基地

- git 本地与远程的链接_git如何本地和网页链接-程序员宅基地

- ArrayList与HashMap遍历删除元素,HashMap与ArrayList的clone体修改之间影响_在arraylist和hashmap遍历的同时删除元素,可能会导致一些问题发生-程序员宅基地

- Chapter2-软件构造过程和生命周期_iterative and agile systems development lifecycle -程序员宅基地

- 4.6 浮动定位方式float_c语言中float的左右浮动属性示例-程序员宅基地

- OSS上传【下载乱码问题】_阿里云oss文件名乱码-程序员宅基地