”安全“ 的搜索结果

【100个】最新网络信息安全参考文献供您参考,希望能解决毕业生们的网络信息安全参考文献有哪些相关问题,整理好参考文献那就开始写网络信息安全论文吧!一、网络信息安全论文参考文献范文[1]网络信息安全测试平台设计...

本文深入研究了基于YOLOv8/v7/v6/v5的安全帽检测,核心采用YOLOv8并整合了YOLOv7、YOLOv6、YOLOv5算法,进行性能指标对比。详述了国内外研究现状、数据集处理、算法原理、模型构建与训练代码,及基于Streamlit的交互...

此前,白宫曾发布报告,呼吁开发人员放弃C和C++等易受攻击的编程语言,使用内存安全的编程语言。近日,C++之父Bjarne Stroustrup针对这一呼吁给出了回应。“我发现,令人惊讶的是,撰写这些政府文件的人似乎对现代...

GB/T 22240-2020 信息安全技术 网络安全等级保护定级指南 范围 本标准给出了非涉及国家秘密的等级保护对象的安全保护等级定级方法和定级流程。 本标准适用于指导网络运营者开展非涉及国家秘密的等级保护对象的...

在ISO26262功能安全中,有多个地方需要进行安全分析,安全分析的质量很重要的决定了功能安全项目的成败,本文针对ISO26262中提到的各种安全分析进行汇总说明(HARA、FMEA、FTA、FMEDA、SWFMEA、DFA)。 1. HARA 在...

PwGen 是一个简单的自托管安全密码生成器。

安全算法 - 国密算法

标签: 国密算法

SM3算法具有较高的安全性和抗碰撞能力,广泛应用于数据完整性校验、数字签名、安全存储等场景。其中,国密算法采用SM4作为对称加密算法,SM2作为非对称加密算法,以及SM3作为哈希算法。此外,随着技术的不断发展和...

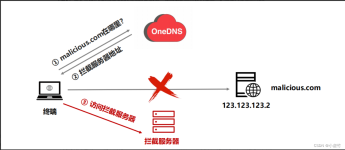

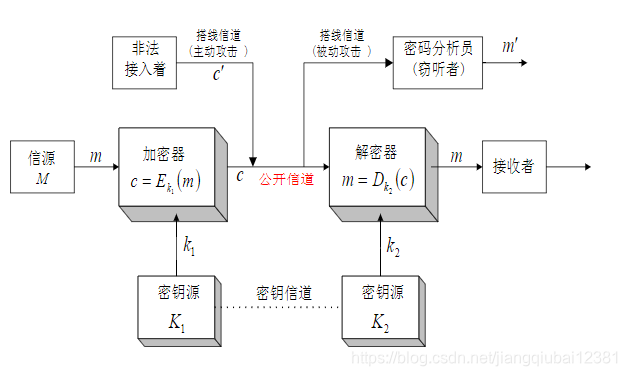

1、请简述通信安全,计算机安全,和网络安全之间的联系与区别: 通信安全范围较广,包括手机通信,email等 计算机安全指本地电脑,一般是指有无病毒入侵 网络安全一般以多个计算机组成的网络为主 2、基本的网络威胁...

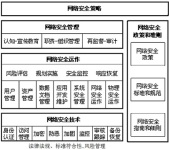

首先网络安全保障体系架构包括五个部分: (1) 网络安全策略。以风险管理为核心理念,从长远发展规划和战略角度通盘考虑网络建设安全。此项处于整个体系架构的上层,起到总体的战略性和方向性指导的作用。 (2) 网络...

软件安全性测试是软件质量保证过程中的一个重要环节,其目的是为了发现、暴露和修复软件系统中可能存在的安全漏洞或弱点,确保系统在遭受恶意攻击时能够有效保护数据的机密性、完整性和可用性。在设计和执行软件安全...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

HW护网行动攻防演练是一种针对网络安全的实践活动,用于测试和提高组织的网络安全防御和攻击能力。通过模拟真实的网络攻击和防御行动,演练参与者在紧张压力下的反应和解决问题的能力,发现网络安全漏洞和提高安全...

本文讨论了在RPC中建立可靠的安全体系的重要性和解决方案,包括调用方身份验证和服务提供方验证。提出了利用授权平台和不可逆加密算法进行身份验证的解决方案,并探讨了服务发现中可能存在的安全问题。文章强调了在...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

基础入门-算法逆向&散列对称非对称&JS源码逆向&AES&DES&RSA&SHA。...基础入门-ChatGPT篇&注册体验&结合安全&融入技术&高效赋能&拓展需求。信息打点-Web应用&企业产权&指纹识别&域名资产&网络空间&威胁情报。

系统安全性的内容和性质 系统安全性的内容 系统安全性包括三个方面的内容,即物理安全、逻辑安全和安全管理。物理安全是指系统设备及相关设施受到物理保护,使之免遭破坏或丢失;安全管理包括各种安全管理的政策和...

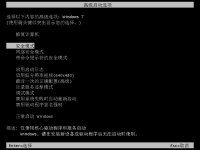

计算机信息安全认识实习报告

标签: 信息安全

认知实习,通过了解公司的相关信息和技术发展以及招聘情况,让我们了解我们信息安全专业在未来的发展趋势,使我们了解本专业相关领域的发展现状,了解到计算机相关领域的发展现状和最新科研成果,以及在生产科研中的...

生活中我们经常会听到要保障自己的或者企业的信息安全。那到底什么是信息安全呢?信息安全包含哪些内容?与网络安全又有什么区别呢?今天我们就一起来详细了解一下。

《信息安全技术 信息系统安全等级保护基本要求》(GB/T 22239-2008)在我国推行信息安全等级保护制度的过程中起到了非常重要的作用, 被广泛用于各行业或领域, 指导用户开展信息系统安全等级保护的建设整改、等级测评...

《信息系统安全》教材(作者:陈萍,张涛,赵敏)的课后习题答案

推荐文章

- 关于矩阵的编程题(C语言版,持续更新~~~~~~)_c语言普通矩阵"。请你帮忙他编程构造如下的普通矩阵(规则参看样例)。输入一个正整-程序员宅基地

- 2.STM32F427llHX(大疆A板) 点亮小灯(库函数版本)_stm32f427引脚图-程序员宅基地

- HDU DNA Sorting (树状数组求逆序对)-程序员宅基地

- Qt:基于Qt开发的轻量级HTTP/HTTPS服务器_qt http服务端地址怎么设置-程序员宅基地

- V4L2官方开发文档中文版_v4l2官方文档-程序员宅基地

- K-Means算法学习笔记_kmeans(x,3,'replicates',3,'options',opts)-程序员宅基地

- 关于svn由于目标计算机积极拒绝,无法连接的解决办法-程序员宅基地

- 实验十三 图形界面事件处理技术-程序员宅基地

- Win11系统.NET Framework 3.5怎么启用?_2022 .net35-程序员宅基地

- gvim的简单介绍和常用配置-程序员宅基地