这里写自定义目录标题计算机信息安全技术课后习题答案第一章 计算机信息安全技术概述选择题填空题简答题第二章 密码技术选择题填空题简答题 计算机信息安全技术课后习题答案 ***计算机信息安全技术(第2版)付永刚 ...

”安全“ 的搜索结果

广安全可信的网络安全产品和服务,保护数据安全技术知识产权,支持企业、研究机构和高校等参与与国家数据安全技术的创新项目。业、各领域的数据安全标准和实施指南,工信部、质量监督部等标准制定单位会根据数据安全...

物联网平台应建立完善的安全管理规范和技术保障,包括安全开发生命周期流程、安全部署和持续运营。需从设备、网络和应用层入手,构建威胁模型和逐层技术防护,强调安全管理规范和技术保障的重要性。 UPnP协议存在...

eBPF在容器安全领域发挥关键作用,可用于动态分析、监测安全事件和执行安全策略。文章介绍了eBPF的安全能力和如何使用eBPF分析容器的安全问题,强调了其在容器安全领域的重要性。

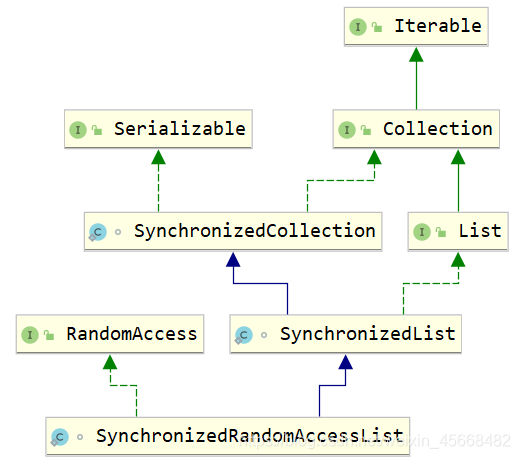

线程安全 “线程安全”的定义: 当多个线程同时访问一个对象时,如果不用考虑这些线程在运行时环境下的调度和交替执行,也不需要进行额外的同步,或者在调用方进行任何其他的协调操作,调用这个对象的行为都可以...

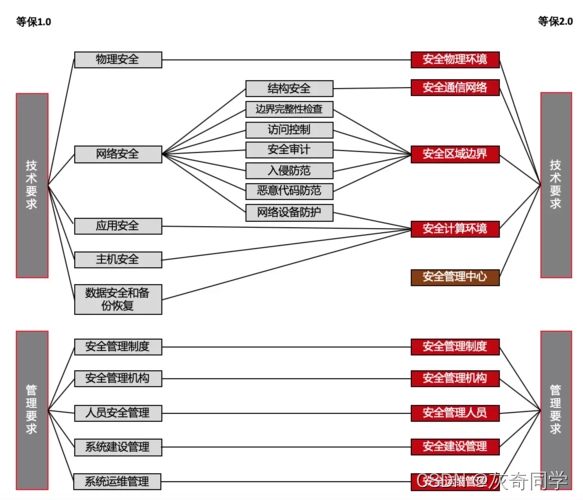

3、我国在信息系统安全保护方面制定的最早一部,也是最基本的一部法规是() A、《计算机信息网络国际联网安全保护管理办法》 B、《中华人民共和国计算机信息系统安全保护条例》 C、《计算机信息系统安全保护等级...

线程安全指的是多个线程并发访问共享资源时,不会出现数据不一致或其他意外情况的情况。在多线程编程中,线程安全非常重要,因为多个线程可能会同时访问和修改同一数据,如果不进行适当的同步处理,就可能导致数据不...

根据大数据安全标准体系框架,通过对大数据基础标准、平台和技 术、数据安全、服务安全、行业应用五个类别的标准需求梳理,明确了大 数据安全标准化需求,通过对已发布及在研大数据安全相关标准的适用性 分析和大...

GitOps安全建议包括使用可信赖的Docker镜像、加强业务依赖监控、私有镜像仓库、加密存储Git仓库中的密钥。在Kubernetes集群安全方面,建议限制内网访问、使用RBAC提供集群访问凭据、隔离节点、开启审计日志。对云...

本文总结了Web应用中常见的安全配置问题,包括Apache、Nginx和Tomcat的安全配置漏洞。通过具体示例分析了每种配置问题可能导致的安全隐患,强调了安全配置对Web应用的重要性。文章突出了对安全配置问题的深入学习,...

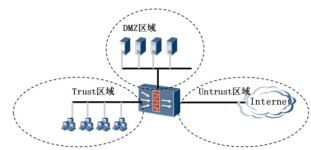

网络安全和业务安全 网络安全中,攻击者往往通过技术手段,以非正常的技术(XSS、Injection、Penestrating等),影响业务正常运行,窃取敏感数据。比如:某黑客通过SSRF进入内网,并在内网横向扩张,最终脱库成功。 ...

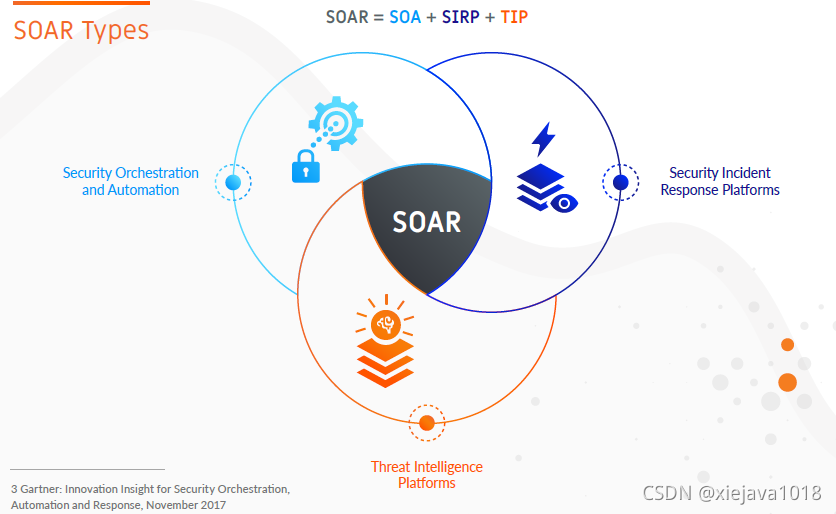

本文总结了公司安全防御体系的选择和规划,针对不同安全场景提出了相应的建设方案。对于初期公司,建议注重安全制度建设;对于发展中后期公司,建议通过安全测试、演练和合规需求推动安全建设。强调安全防御工具只是...

文章目录安全方向人才招聘前言安全人员基本技能web安全工程师web安全研发工程师安全运维工程师安全测试工程师Windows逆向工程师Android安全工程师系统研发工程师安全产品运营员风控安全工程师安全服务工程师(乙方)...

01.混合云架构下的安全风险分析 1. 混合云架构下的安全风险分析 企业混合云环境,一般包括一个或多个公有云厂商以及自建的私有云平台,从信息安全风险管理角度来看,实施混合云涉及到IT基础架构和应用架构的重大变更...

上海交大 《信息安全》课程笔记

系统而全面的了解网络空间安全方面的基础知识、认识安全隐患、掌握相应的防范方法、提高大家的安全意识。 课程重点: 勾勒网络空间安全的框架。 课程内容安排: 安全法律法规 物理设备安全 网络攻防技术 恶意...

我们在对Windows系统电脑进行维护时,经常需要进入系统安全模式下操作,那么什么是安全模式呢?Windows10系统安全模式怎么进入?有哪些方法才能进入安全模式?安全模式下如何维护电脑?下面就分别作以简单的介绍(以...

推荐文章

- yolov3系列(四)-keras-yolo3-实时眼睛鼻子嘴巴监测系统_眼睛 嘴巴 yolo-程序员宅基地

- C++类型支持之std::decltype-程序员宅基地

- GB/T28181国标视频监控平台TINYGBS支持4G执法记录仪接入大型可视指挥调度平台-程序员宅基地

- 毕设项目 基于wifi的室内定位算法设计与实现-程序员宅基地

- 【.Net】C# 根据绝对路径获取 带后缀文件名、后缀名、文件名、不带文件名的文件路径...-程序员宅基地

- c语言比用delay更好的延时,PIC单片机C语言程序设计(15)-程序员宅基地

- 微型计算机的细思维特征,详细版2014计算机基础期末考试大纲-程序员宅基地

- org.eclipse.wst.common.component_org/eclipse/wst/common/componentcore/resources/ivi-程序员宅基地

- 数据结构乐智教学百度云_数据结构 百度网盘分享-程序员宅基地

- Arcade 绘制全屏-程序员宅基地