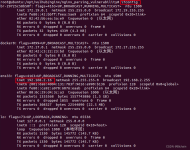

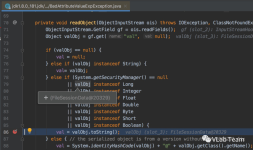

前文分享了通过Python利用永恒之蓝漏洞加载WannaCry勒索病毒,并实现对Win7文件加密的过程,但过程较为复杂,为什么不直接利用永恒之蓝呢?所以,这篇文章将直接分享MSF利用MS17-010漏洞进行反弹Shell,再上传勒索...

”复现过程“ 的搜索结果

DeDeCMS v5.7 SP2 正式版 前台任意用户密码修改漏洞复现 (一)漏洞简介 织梦内容管理系统(DedeCms)以简单、实用、开源而闻名,是国内最知名的 PHP 开源网站管理系统,也是使用用户最多的 PHP 类 CMS 系统,在经历...

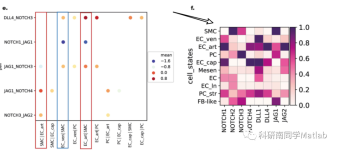

论文学习 (1)摘要 camera和lidar都是自动驾驶领域很重要的传感器。但是,通过在几个主要的benchmark数据集上做实验发现,基于lidar的方法要优于基于lidar和camera融合的方法。在这篇论文中,作者提出了...

Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)(漏洞复现详细过程)

Nginx解析漏洞复现

标签: 安全

IntroducionToNLP:该库存储的是,我在阅读何晗老师的《自然语言处理入门》过程中,所复现和整理的Python代码

BEV纯视觉环视感知,代码工程部署,自动驾驶未来可期

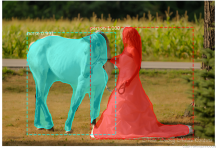

利用coco2017数据集训练Fast-RCNN模型(训练过程详细步骤记录): (1)检测数据集利用选择搜索算法(selective-search)生成一定数量的候选框, (2)将候选框与真实标注框进行IOU(交并比)计算,将真是标注框的...

2020-02-17 05:32:40 作者 | Edward Raff 编译 | Mr Bear 编辑 | 丛末 对于每一名研究者来说,复现论文是理解一...在 NeurIPS 2019 上,元科学研究者 Edward Raff 对此进行了深入分析,揭开了论文可复现性的神...

2. 其中代码调试过程中,本人只调试了测试程序test_video.py,未调试训练程序main.py 3. 本代码不包含训练数据集。 4. 原代码资料可参与https://github.com/ZhengPeng7/motion_magnification_learning-based

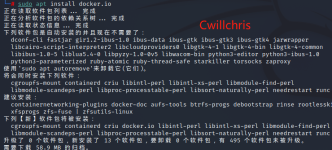

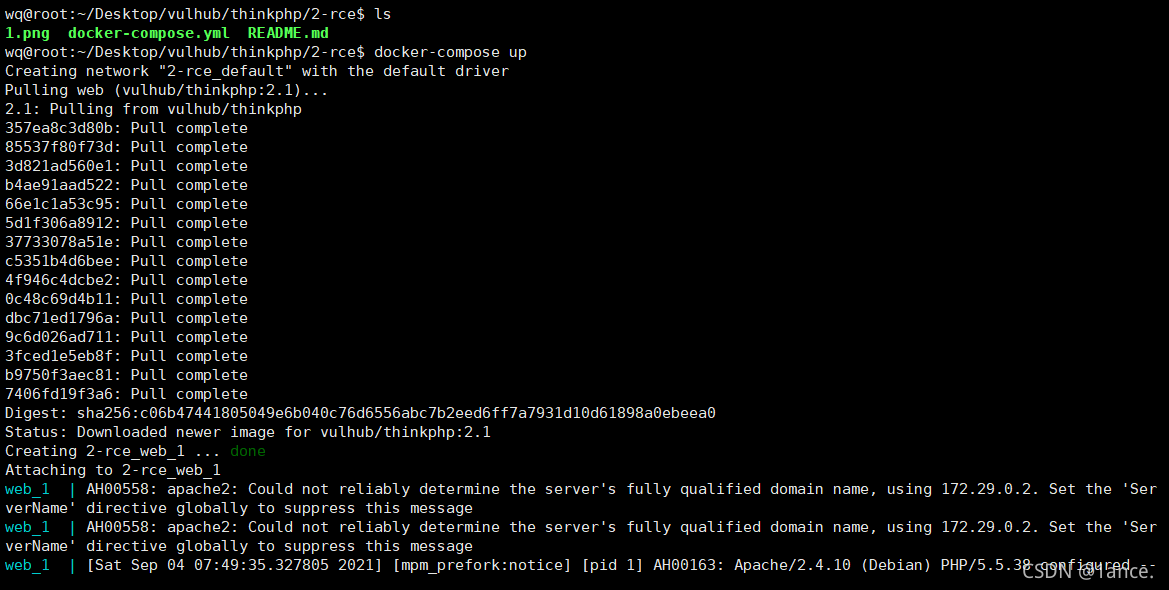

Vulhub是一个基于 docker 和 docker-compose 的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。关于Docker技术,读者可通过我...

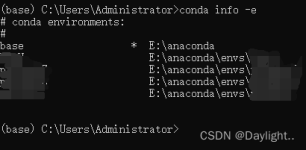

用于小白复现别人论文的代码condawin+r,输入cmd进入命令行,输入conda的情况下出现'conda' 不是内部或外部命令,也不是可运行的程序 或批处理文件。如何用conda查看,创建,切换,管理环境1.查看环境2.创建环境3....

Informer 算法复现代码 含notebook

推荐文章

- Java学到什么程度才能叫精通?_java数据结构与算法学到什么程度-程序员宅基地

- 死磕源码系列【springboot之ServletContextInitializer接口源码解析】-程序员宅基地

- arduino库函数WiFiEsp的使用(一)_小绿科技wifi库函数-程序员宅基地

- yolov3模型转换caffes实践之安装caffe-程序员宅基地

- 【Qt】数据类型和有用的数据操作类_qset初始化-程序员宅基地

- 【论文简述】DSC-MVSNet: attention aware cost volume regularization based ondepthwise separable(CIS 2023)-程序员宅基地

- Elasticsearch 安装的时候,Unsupported major.minor version 51.0问题的解决-程序员宅基地

- 关于笔记本电脑飞行堡垒风扇不能打开的解决办法_飞行堡垒7风扇模式怎么开-程序员宅基地

- 设置笔记本电脑插入USB鼠标时,自动禁用触摸板_有usb鼠标时,则自动禁用触摸板-程序员宅基地

- Http请求状态码-416_http 416-程序员宅基地