一、TCP连接监控(TCP Interception) ... 为了有效的防范TCP SYN Flood攻击,在保证通过慢速网络的用户可以正常建立到服务端的合法连接的同时,需要尽可能的减少服务端TCP Backlog的清空时间,大多数防火

”【网络】SYN泛洪攻击原理及防御---未消化完_小鱼菜鸟的博客-程序员宅基地“ 的搜索结果

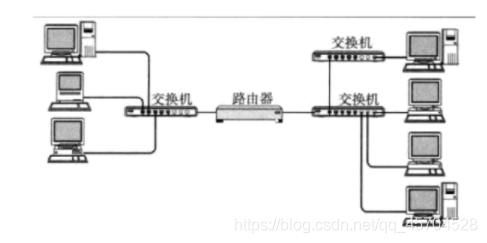

分布式拒绝服务(DDoS:Distributed Denial of Service)攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍地提高拒绝服务攻击的威力。通常该攻击方式利用目标...

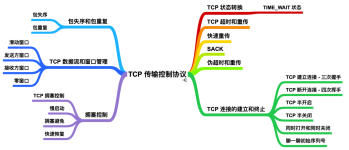

TCP协议本身并不安全,因为它没有对数据加密或认证进行保护。然而,TCP网络安全的利用可以通过在TCP协议上实现安全层来...TCP 协议可被黑客利用,以此发起“TCP SYN” 或 “TCP ACK”泛洪攻击,实现 DOS/DDOS 攻击。

智课雅思词汇---二十、前缀syn-sym-syl是什么意思 一、总结 一句话总结:l,m,n是可以互换 前缀:sy-, syn-, sym-, syl- 【词根含义】:共同,同时 【词根来源】:(sy-用于s, z之前;syl-用于l之前;sym-用于b, p...

面试官都震惊,你这网络基础可以啊!

标签: 网络

什么是DOS攻击? DOS攻击不是DOS,它是利用程序漏洞一对一的执行资源耗尽的Denial of Service 拒绝服务攻击 DenialOfServie != DiskOperationSystem DDoS:分布式拒绝服务 DOS攻击拼的是各自的资源,效果比较差 而...

如果攻击者向目标主机发 送大量的ICMP ECHO报文,将产生ICMP泛洪, 目标主机会将大量的时间和资源用于处理ICMP ECHO报文,而无法处理正常的请求或响应,从而实现对目标主机的攻击。 ICMP反射泛洪: Smurf IP利用...

DOS攻击之详解--转载

标签: DoS攻击

直接考参博文:https://www.cnblogs.com/davidwang456/p/3590846.html ... DoS到底是什么?接触PC机较早的同志会直接想到微软磁盘操作系统的DOS--DiskOperationSystem?不,此DoS非彼DOS也,DoS即Den...

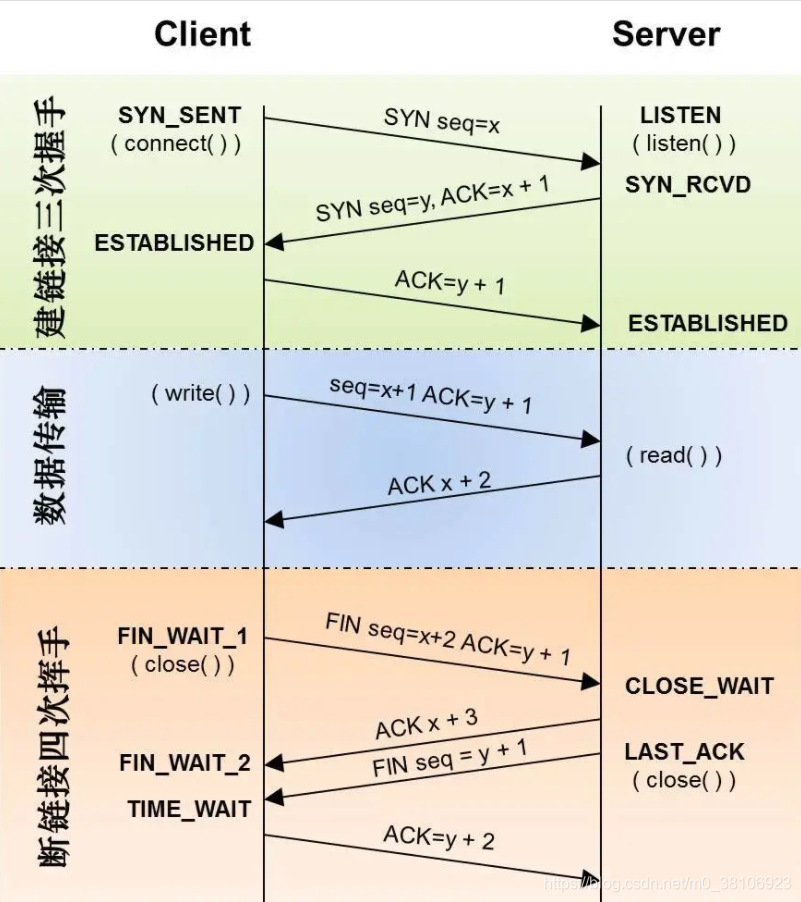

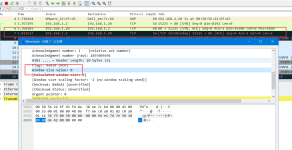

本文通过真实的网络示例来讲解TCP的三次握手和四次挥手。读者可以先从http://download.csdn.net/download/china_jeffery/10229731处下载作者写本文时使用的网络包示例,然后使用wireshark打开(当然也可以使用...

深入理解网络协议,需要观察它们的工作过程并使用它们,即观察两个协议实体之间交换的报文序列,探究协议操作的细节,使协议实体执行某些动作,观察这些动作及其影响。

一、前言 在 TCP 连接中,客户端在发起连接请求前会先确定一个客户端的端口,然后用这个端口去和服务器端进行握手建立连接。那么在 Linux 上,客户端的端口到底是如何被确定下来的呢? 事实上,我们平时很多遇到的...

安全测试工具Hping3(用于泛洪)

标签: 安全

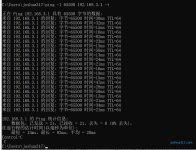

Hping3能伪造大量随机ip实现DDOS,kali自带工具,属于主流工具。 安装: ...Hping是用于对防火墙和网络执行安全审计和测试的事实上的工具之一,过去用来利用如今实施在Nmap端口扫描工具中的空闲扫描...

一、什么是async async其实是ES7的才有的关键字,放在这里说,其实是和我们前面所说的Promise,Generator有很大关联的。async的意思是"异步",顾名思义是有关异步操作有关的关键字。...

目前TCP协议占全网的流量达到80%,因此这也成为黑客主要攻击的类别。 TCP报文结构 一个TCP报头的标识(code bits)字段包含6个标志位: SYN:标志位用来建立连接,让连接双方同步序列号。如果SYN=1...

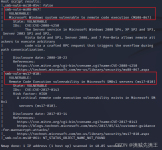

演示如何借助 Kali Linux 系统内置的一个 TCP/IP 数据包组装/分析工具 hping 和在 Github 上开源的一个 DOS 攻击 Python 脚本,对局域网内的 Win7 主机自行搭建的 IIS 服务站点进行 DOS 拒绝服务攻击,使得受害主机...

乱序的数据包被保存在TCP套接口的out_of_order_queue队列中,以红黑树组织,套接口成员ooo_last_skb缓存了此红黑树的最后一个成员,方便内核后续添加新的成员。 struct tcp_sock { /* OOO segments go in this ...

推荐文章

- Process finished with exit code -1073740791 (0xC0000409)定位错误原因-程序员宅基地

- LiDAR-BEVMTN:自动驾驶中的实时激光雷达鸟瞰图多任务感知网络-程序员宅基地

- Maven build 报错:No goals have been specified for this build_maven build报错-程序员宅基地

- PE结构->【基址重定位】-程序员宅基地

- 基于跳表实现的轻量级KV存储引擎 项目总结_跳表作为存储引擎-程序员宅基地

- 易安卓E4A弹出提示代码_e4a 弹出提示-程序员宅基地

- 第4章 分布式数据库HBase(又是一篇呕心力作,一文详讲HBase)_15、bigtable 分布式数据库采用文件存储方式为 共三种。 ,hbase分布式数据库采用文件存-程序员宅基地

- 国产操作系统产业_操作系统产业分类-程序员宅基地

- 【细胞分割】阈值+边缘+形态学+种子点+主动轮廓图像分割【含GUI Matlab源码 1477期】_细胞核分割中阈值分割-程序员宅基地

- [转载]框架Hibernate Validator 简介-程序员宅基地