”【网络】SYN泛洪攻击原理及防御---未消化完_小鱼菜鸟的博客-程序员宅基地“ 的搜索结果

注意 tcp_ack 是来处理接收到的ACK的,那么到底怎么去做呢?看下面: 先还上把tcp_sock的结构放在这里,下面一些数据的分析需要用到: ...struct tcp_sock { /* inet_connection_sock has to be the first ...

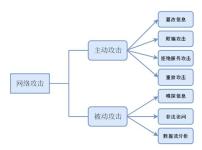

1. 踩点 (Footprinting)踩点目的 : 主动获取信息情报, 确定目标域名系统, 网络地址范围, 名字空间, 关键系统如网关 邮件服务器等设置;踩点相关技术 : 源查询, whois, whois的Web接口, ARIN whois;踩点所使用的工具 ...

是DOS命令,是一个监控TCP/IP网络的非常有用的工具,它可以显示路由表、实际的网络连接以及每一个网络接口设备的状态信息.Netstat用于显示与IP、TCP、UDP和ICMP协议相关的统计数据,一般用于检验本机各端口的网络连接...

网络安全——DDOS攻击

标签: 网络安全

DOS原理及防护: 常见的DOS攻击分为三类: 带宽攻击、协议攻击和逻辑攻击。 带宽攻击:是最常见的攻击,攻击者使用大量的垃圾数据流填充目标的网络链路。攻击流量可以基于TCP、UDP\ICMP协议的报文。包括UDP洪水...

特别是SDN,在真实网络中进行相关的网络实验有一定难度,自然需要一个仿真平台可以学习这种新型的网络架构,而Mininet就应运而生,承担了这个光荣而艰巨的使命。Mininet自带交换机(switchs)、主机(hosts)、控制...

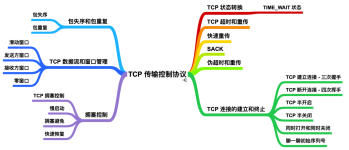

目录 1、说一下TCP的三次握手过程 ...7、SYN洪水攻击 8、哪些应用比较适合用udp实现 9、如果要你来设计一个QQ,在网络协议上你会考虑如何设计? 1、说一下TCP的三次握手过程 参加下图 2、为什么TCP握手需要...

连接耗尽攻击: 这种攻击方式也许是TCP攻击中,消耗资源最严重的攻击方式。通常黑客发起连接耗尽型的攻击的代价也比前面文章讲的攻击要高的多。 那么让我们先来了解一下,一个TCP连接,将大致占用多少资源,通常...

Linux安全之SYN攻击原理及处理TCP自从1974年被发明出来之后,历经30多年发展,目前成为最重要的互联网基础协议,但TCP协议中也存在一些缺陷。SYN攻击就是利用TCP协议的缺陷,来导致系统服务停止正常的响应。SYN攻击...

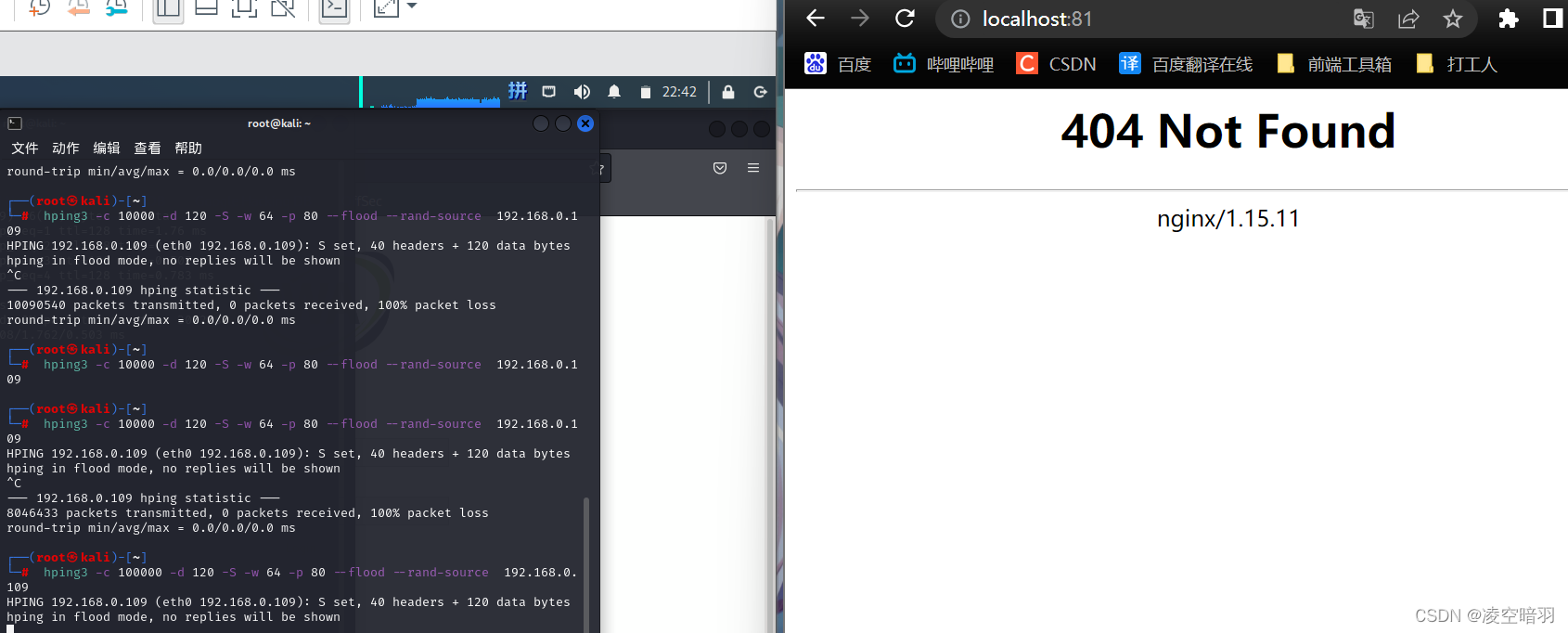

我们先来一次简单的SYN FLOOD攻击 查看被攻击主机的IP和端口信息 ifconfig/all 获取IP netstat -ano 获取开放端口,最好找那些处于listenning的端口 然后kali上输入 hping3 -S -p 135 --flood -V --rand-source ...

ssh-keygen 产生公钥与私钥对. ssh-copy-id 将本机的公钥复制到远程机器的authorized_keys文件中,ssh-copy-id也能让你有到远程机器的home, ~./ssh , 和 ~/.ssh/authorized_keys的权利 第一步:在本地机器上...

DoS是Denial of Service的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。 DoS攻击是指故意的攻击网络协议...

阿里云centos环境之被dos,syn攻击策略和排查方法,持续更新 阿里云centos环境之被dossyn攻击策略和排查方法持续更新九 查看cpu使用情况 查看网络连接情况 检查端口及对应进程关闭没用的端口 检查网上发送的TCP...

本文介绍SYN攻击的基本原理、工具及检测方法,并全面探讨SYN攻击防范技术…… 一、TCP握手协议 在TCP/IP协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接。 第一次握手:建立连接时,客户端发送syn...

DDOS网络层攻击防御

标签: 网络

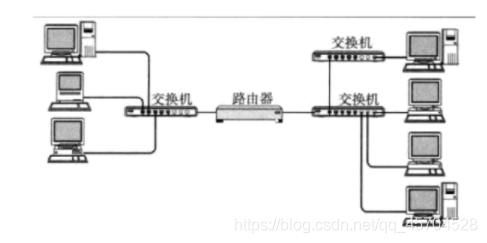

TCP类报文攻击防御 TCP交互过程 TCP正常建立连接和断开连接的过程如图1所示。 图1TCP正常建立连接和断开连接的过程 在TCP/IP协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接。 第一次握手:...

glove/word2vec/fasttext目前...其中,word2vec可见:python︱gensim训练word2vec及相关函数与功能理解 glove可见:极简使用︱Glove-python词向量训练与使用 因为是在gensim之中的,需要安装fasttext,可见: htt...

分布式拒绝服务(DDoS:Distributed Denial of Service)攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍地提高拒绝服务攻击的威力。通常该攻击方式利用目标...

转载请注明出处:http://blog.csdn.net/l1028386804/article/details/78995578 一、python-nmap安装 # yum -y install nmap #安装nmap工具 # 模块pip方式安装 # pip install nmap # 模块源码安装 ...

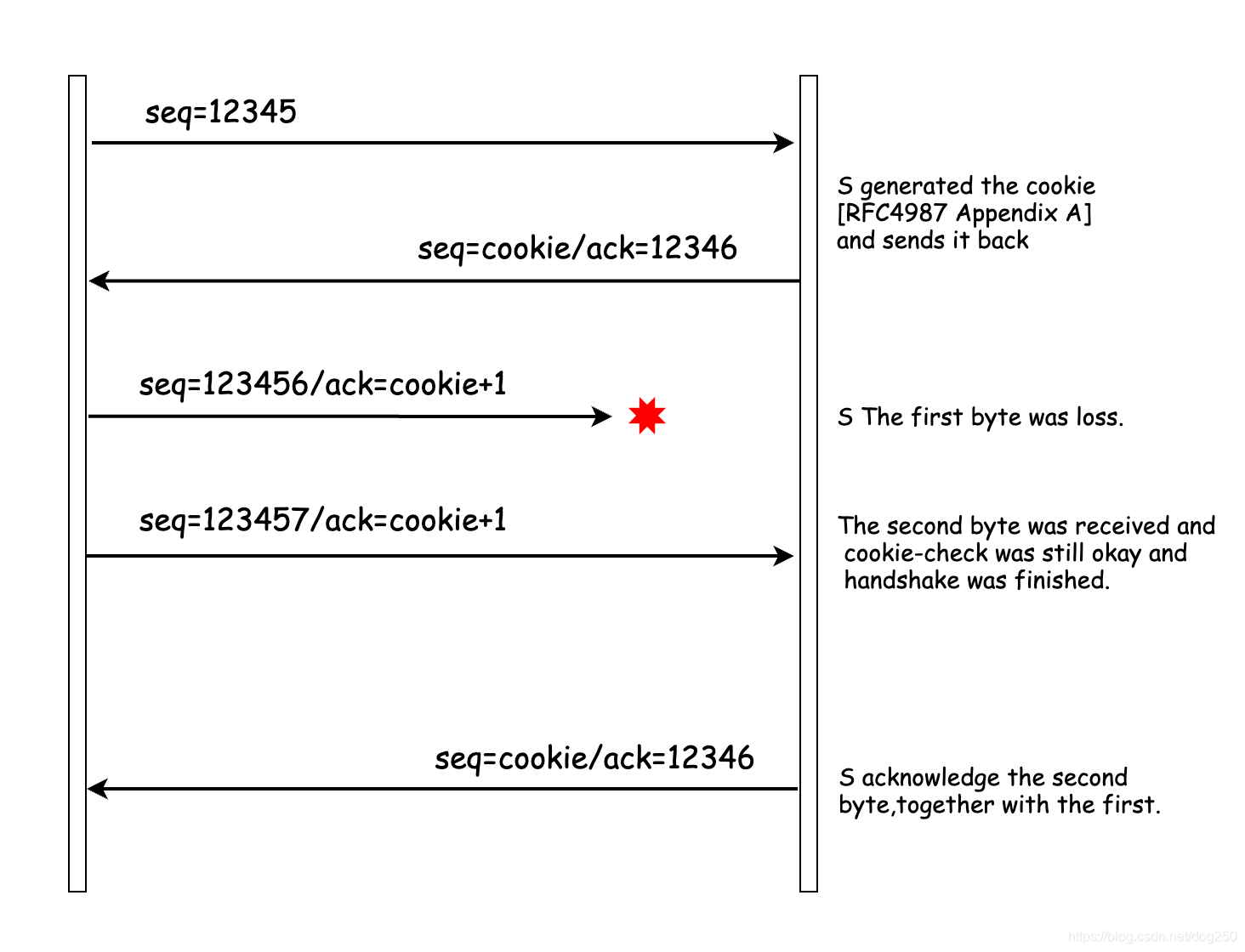

一、TCP连接监控(TCP Interception) ... 为了有效的防范TCP SYN Flood攻击,在保证通过慢速网络的用户可以正常建立到服务端的合法连接的同时,需要尽可能的减少服务端TCP Backlog的清空时间,大多数防火

TCP协议本身并不安全,因为它没有对数据加密或认证进行保护。然而,TCP网络安全的利用可以通过在TCP协议上实现安全层来...TCP 协议可被黑客利用,以此发起“TCP SYN” 或 “TCP ACK”泛洪攻击,实现 DOS/DDOS 攻击。

智课雅思词汇---二十、前缀syn-sym-syl是什么意思 一、总结 一句话总结:l,m,n是可以互换 前缀:sy-, syn-, sym-, syl- 【词根含义】:共同,同时 【词根来源】:(sy-用于s, z之前;syl-用于l之前;sym-用于b, p...

面试官都震惊,你这网络基础可以啊!

标签: 网络

推荐文章

- com.netflix.discovery.shared.transport.TransportException: Cannot execute request on any known serve-程序员宅基地

- PAT乙级练习题1010 一元多项式求导_pat 乙级 1010-程序员宅基地

- You can also run `php --ini` inside terminal to see which files are used by PH P in CLI mode_you can also run `php --ini` in a terminal to see -程序员宅基地

- 对UDP校验和的理解_udp 数据包 校验和 checksum=0-程序员宅基地

- 递归遍历文件夹,以c:/windows为例-程序员宅基地

- git 本地与远程的链接_git如何本地和网页链接-程序员宅基地

- ArrayList与HashMap遍历删除元素,HashMap与ArrayList的clone体修改之间影响_在arraylist和hashmap遍历的同时删除元素,可能会导致一些问题发生-程序员宅基地

- Chapter2-软件构造过程和生命周期_iterative and agile systems development lifecycle -程序员宅基地

- 4.6 浮动定位方式float_c语言中float的左右浮动属性示例-程序员宅基地

- OSS上传【下载乱码问题】_阿里云oss文件名乱码-程序员宅基地