”【网络】SYN泛洪攻击原理及防御---未消化完_小鱼菜鸟的博客-程序员宅基地“ 的搜索结果

因为最近要测试antiddos的功能,所以简单了解了一下antiddos是什么 什么是ddos攻击 ...如上所述,ddos攻击的目的是为了让被攻击的服务器资源耗尽,服务器资源当然包括计算、网络、存储等, ......

Metasploit是一个免费的、可下载的框架, 通过它可以很容易地 获取、开发并对计算机软件漏洞实施攻击。它本身 附带数百个 已知软件漏洞的专业级漏洞攻击工具。它集成了以下4个模块: exploits模块 漏洞攻击模块...

边缘安全加速平台 EO 官方文档边缘安全加速平台 EdgeOne (Tencent Cloud EdgeOne) 结合腾讯强大的边缘计算...安全:EdgeOne提供WAF和DDoS防护等服务,利用智能AI和策略引擎阻断各类攻击,确保业务流畅稳定。《亚太第一!

CentOS_消除未被及时释放的TIME_WAIT状态的TCP连接 如发现系统存在大量TIME_WAIT状态的连接,通过调整内核参数解决, vim /etc/sysctl.conf编辑文件,加入以下内容:...

能够很容易的创建,发送,捕获,分析和操作网络数据包,包括TCP,UDP,ICMP等协议,此外它还提供了许多有用的功能,例如嗅探网络流量,创建自定义协议和攻击网络的安全测试工具。使用Scapy可以通过Python脚本编写...

欢迎来到我的博客,很高兴能够在这里和您见面!希望您在这里可以感受到一份轻松愉快的氛围,不仅可以获得有趣的内容和知识,也可以畅所欲言、分享您的想法和见解。非常期待和您一起在这个小小的网络世界里共同探索、...

DoS到底是什么?接触PC机较早的同志会直接想到微软磁盘操作系统的DOS--DiskOperationSystem?不,此DoS非彼DOS也,DoS即DenialOfService,拒绝服务的缩写。 DoS是Denial of Service的简称,即拒绝服务,造成...

详解SYN Flood攻击原理与防范 SYN Flood是当前最流行的DoS(拒绝服务攻击)与DDoS(分布式拒绝服务攻击)的方式之一,它是利用TCP协议缺陷,发送大量伪造的TCP连接请求,从而使得被攻击方资源耗尽(CPU满负荷或...

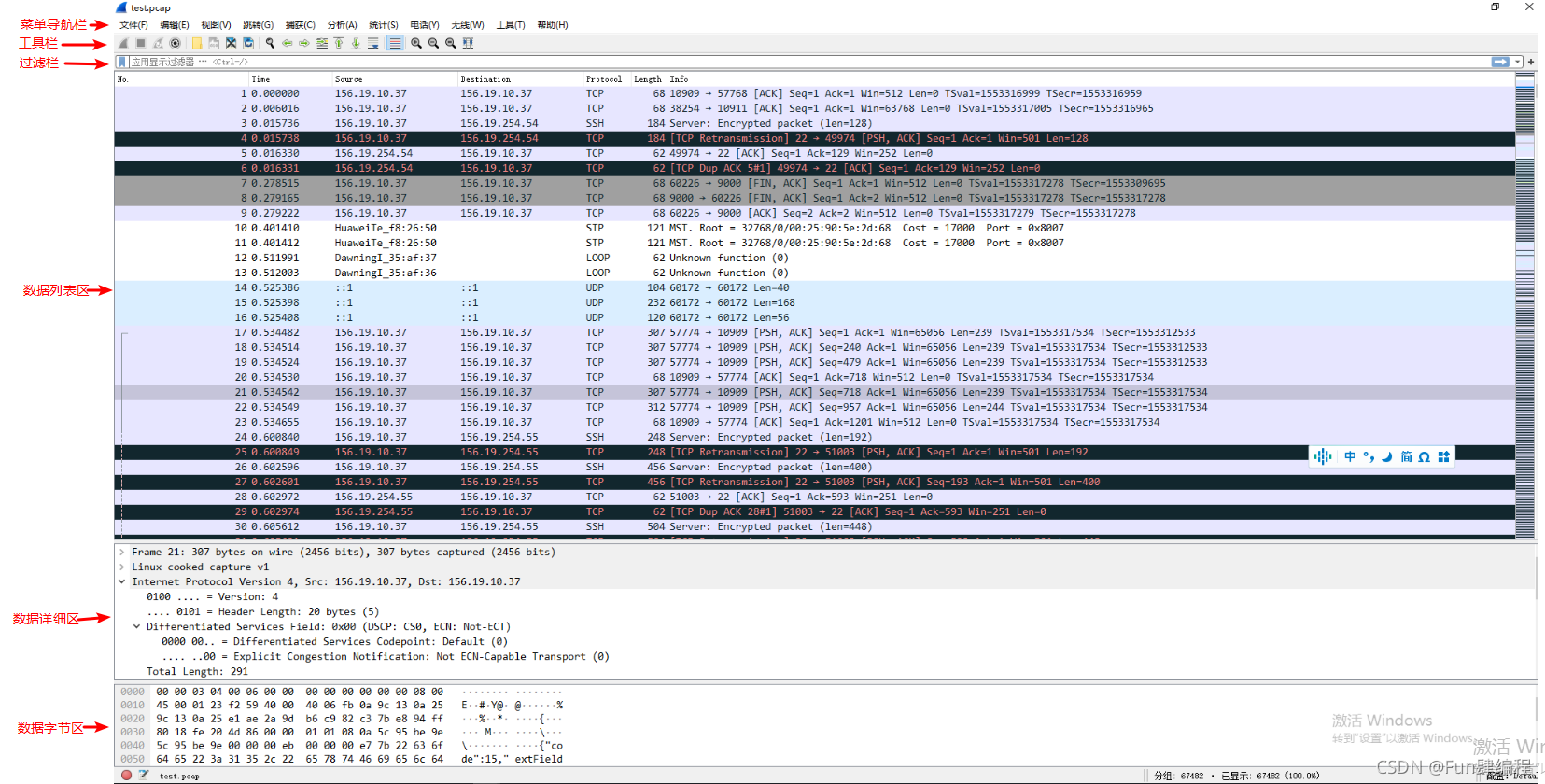

网络流量分析的目的: 监控网络流量 排除网络问题 入侵检测 更好的理解协议 wireshark捕获接口配置: 混杂模式:监听模式,在这个网段里面所有包的情况,包括广播包。 过滤表达式的规则 ip.src == 192.168...

尽管TCP和UDP都是用IP协议作为网络层,但TCP却提供和UDP完全不同的网络服务。TCP是面向连接的、稳定可靠的字节流服务。TCP首部的很多字段都是为了实现这2大特性而设计的。 在一个TCP连接中,仅有两方能进行彼此通信...

什么是SYN Flood (SYN洪水)攻击 SYN Flood (SYN洪水) 是种典型的DoS (Denial of Service,拒绝服务) 攻击,属于DDos攻击的一种。遭受攻击后服务器TCP连接资源耗尽,最后停止响应正常的TCP连接请求。尽管这种攻击...

netstat -anp| grep redis; netstat -rn

在面试中,三次握手和四次挥手可以说是问的最频繁的一个知识点了,我相信大家也都看过很多关于三次握手与四次挥手的文章,今天的这篇文章,重点是围绕着面试,我们应该掌握哪些比较重要的点,哪些是比较被面试官给问...

Source Port:源端口。Destination Port:目标端口。Length:数据包长度。Checksum:奇偶校验值。Data octets:用户数据。面向非连接。不维护连接状态,支持同时向多个客户端传输相同的消息。数据包报头只有8个字节...

** Notes Fifteenth Day-渗透攻击-红队-打入内网(dayu) ...不要未经授权在真实网络环境中复现任何本书中描述的攻击。即使是出于好奇而不是恶意,你仍然会因未授权测试行为而陷入很多麻烦。为了个人能更

TCP: request_sock_TCP: Possible SYN flooding on port 80. Sending cookies. Check SNMP counters 系统的内存,CPU资源是没问题的,足够当前的业务量了,所以初步怀疑是并发连接过多导致丢包严重, 因此我修改...

简单易懂-利用淳朴的配置文件风格介绍docker-compose.yml #系统变量 $PWD : 当前目录 #注意:YAML布尔值(true,false,yes,no,on,off)必须用引号括起来,以便解析器将它们解释为字符串。...

计算机网络六章考研题 1.物理层 2.数据链路层 3.网络层 4.运输层 5.应用层 1.在OSI参考模型中, 自下而上第一个提供端到端服务的层次是( ) 传输层为网络体系结构中高低层之间衔接的一个接口层。传输层不仅仅是一个...

第一步:rpm -ivh gitlab-ce-14.0.3-ce.0.el7.x86_64.rpm 第二步:vim /etc/gitlab/gitlab.rb ...第三步[root@localhost ~]# sudo gitlab-ctl reconfigure** 这个步骤非常耗费内存,执行reconfigure期间如果内存不足会...

攻击者可以通过该漏洞控制目标系统,并执行任意代码。这个漏洞通过 445 文件共享端口进行利用,一旦攻击者成功利用该漏洞,就可以在目标主机上植入各种恶意软件,如勒索软件。最近出现的 WannaCry 勒索软件就使用 ms...

最近在部门内做了个高性能网络编程的培训,近日整理了下PPT,欲写成一系列文章从应用角度谈谈它。 编写服务器时,许多程序员习惯于使用高层次的组件、中间件(例如OO(面向对象)层层封装过的开源组件),相比于...

网络

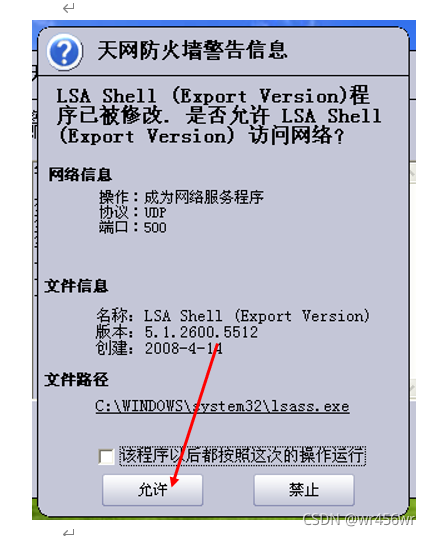

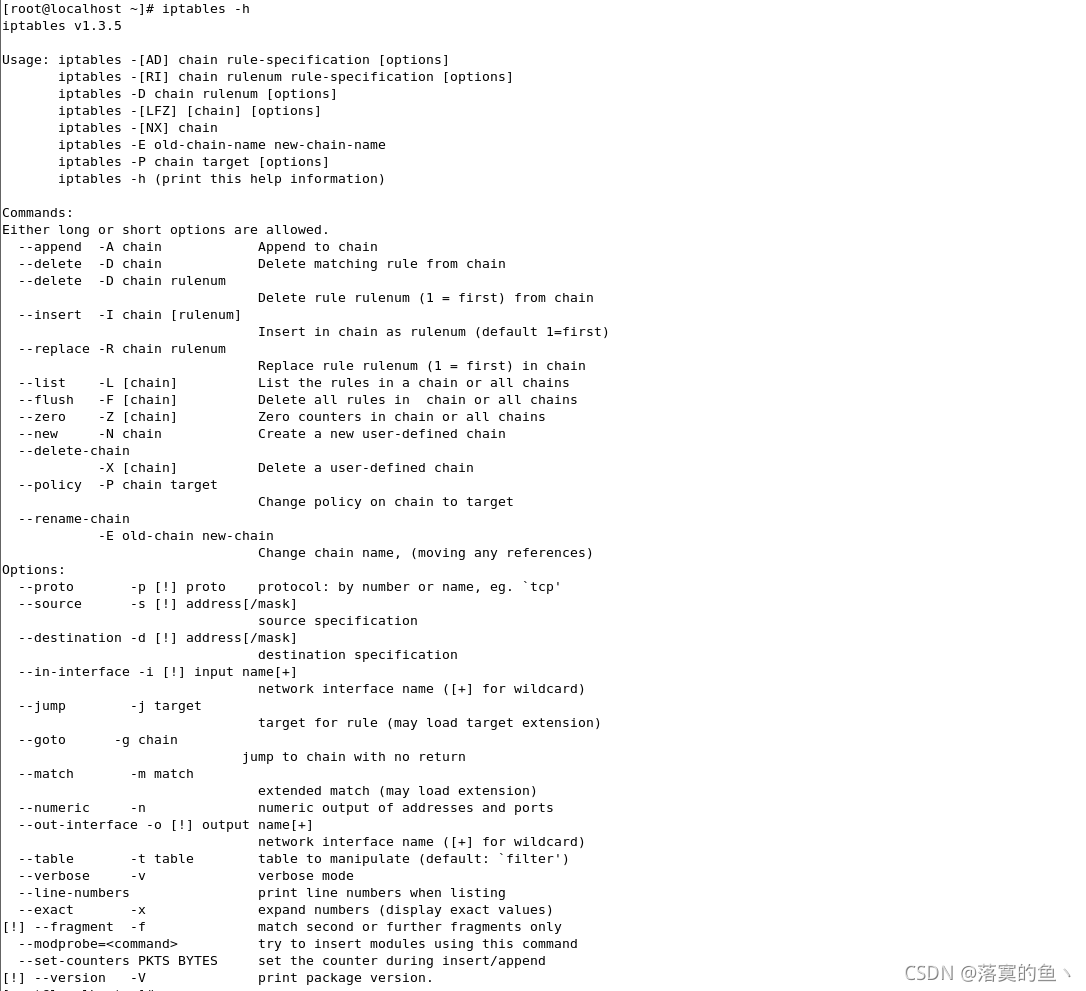

笔者想总结一些应对常见的网络攻击的方法,特参阅网络上的文档,以便整理出一套可以应对SYN、CC、ACK等攻击的方案。 2、理论基础 2.1、TCP/IP的三次握手理论 TCP/IP协议使用三次握手来建立连接,过程如下: 1)第一...

推荐文章

- 马斯克用数字孪生开启航天工业大时代,工互2.0来了吗?-程序员宅基地

- 0737-1.6.1-CDSW分布式计算_workbench分布式计算-程序员宅基地

- 动态规划算法(2)最长回文子串详解_最长回文子串动态规划-程序员宅基地

- 2010年5月12日Go生态洞察:Google I/O即将举办的Go事件-程序员宅基地

- javaWeb网上拍卖系统--秒杀与竞拍-程序员宅基地

- 我的WCF之旅(10):如何在WCF进行Exception Handling-程序员宅基地

- iOS 直播技术及Demo_ios直播懂的-程序员宅基地

- 浅谈深度学习_深度学习csdn-程序员宅基地

- _ZN10tensorflow8internal21CheckOpMessageBuilder9NewStringEv_undefined symbol: _zn10tensorflow8internal21checko-程序员宅基地

- 【深度学习】基于PyTorch搭建ResNet18、ResNet34、ResNet50、ResNet101、ResNet152网络_resnet34 resnet101-程序员宅基地